Comment supprimer gratuitement Sockets de Troie 2.3 qui est identifié comme : - Rat (Remote Administration Tool)

Sommaire (montrer / masquer)

|

|---|

|

Sockets de Troie 2.3 : Cette application a un ou plusieurs comportements considérés comme contraires à l'éthique, la notion de vie privée, la protection du navigateur, de la navigation et de la vie privée, la sécurité numérique, voire est totalement malveillante. C'est un malware, c'est-à-dire un logiciel spécialement conçu pour perturber, endommager ou obtenir un accès non autorisé à un système informatique et aux données privées de son utilisateur et de toutes les personnes phisiques ou morales identifiées dans les fichiers . Le paragraphe 3 ci-après vous donne la procédure à suivre pour décontaminer complètement votre appareil de cette infection, gratuitement, et sans laisser aucune trace, sans avoir à s'appuyer sur un antivirus qui, généralement, ne s'arrête pas à ces types de malveillances et malveillances dans le cyberespace dont les auteurs font tout pour qu'elles ne soient pas détectées ainsi.

Sockets de Troie 2.3 : Cette application, considérée comme suspecte ou malveillante, devrait ou doit être désinstallée. Elle est d'un ou plusieurs genres problématiques ou malveillants : :

RAT - Outil d'administration à distance

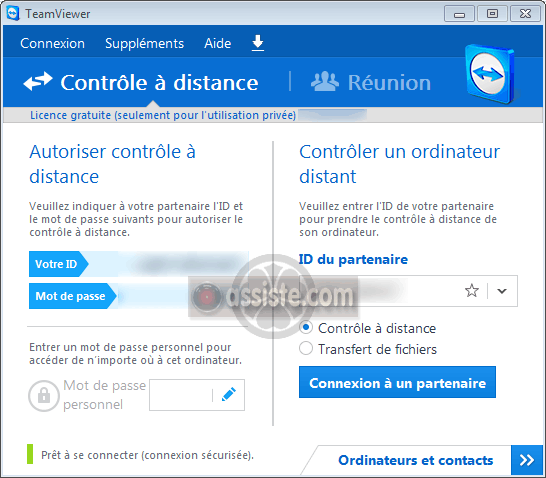

Sockets de Troie 2.3 est un RAT, logiciel de prise de contrôle à distance d’un appareil. Une personne distante se retrouve dans une situation identique à ce qu'elle serait si elle était devant la machine contrôlée, sans aucune limitation ni contrainte.

Outil légitime d'administration à distance, télémaintenance, télédiagnostique, téléconférence, tétéassistance, etc. TeamViewer, par exemple, est gratuit pour un usage personnel, privé, non commercial.

Aidez et soutenez Assiste – autorisez quelques publicités et cliquez dessus.

|

Découverte de la présence de Sockets de Troie 2.3

Vous découvrez la présence de Sockets de Troie 2.3 à l'occasion de l'exécution d'un antivirus ou d'un antimalware ou d'un outil spécifique comme (les versions d'essai / démonstration de ces outils sont gratuites) :

Antivirus / Antimalware

Outils

Lorsque l'objet Sockets de Troie 2.3 identifié sous le nom de Sockets de Troie 2.3 est découvert dans un appareil fonctionnant sous le système d'exploitation Microsoft Windows, il convient très probablement, selon les classes auxquelles il appartient, de le supprimer.

[*] L'objet découvert peut être constitué de multiples fichiers, services en ligne, clés du registre Windows, valeurs de clés, DLLs, répertoires, etc. C'est la raison pour laquelle certains outils de nettoyage / sécurité / décontamination déclarent avoir trouvé, pour un seul objet malveillant détecté, la présence de 20, 30, 50 menaces (ce qui est, également, un petit « truc » pour conduire la victime à un acte d'achat).

Aidez et soutenez Assiste – autorisez quelques publicités et cliquez dessus.

|

Aidez et soutenez Assiste – autorisez quelques publicités et cliquez dessus.

|

Aidez et soutenez Assiste – autorisez quelques publicités et cliquez dessus.

|

Aidez et soutenez Assiste – autorisez quelques publicités et cliquez dessus.

|

Dossier (collection) : Traces externes et surveillance - Stop Tracking |

|---|

Dossier : Stop Tracking

Qui êtes-vous ? e-Réputation

Qui êtes-vous ? Le droit à l'oubli

Vidéo : NSA - L'agence de l'Ombre (Arte)

Cercles de connaissances - Vols organisés Tracking : Les finalités avouées (alibi) de la surveillance

Tracking

Profiling

Analyse comportementale

Marketing comportemental

Comprendre la chaîne du tracking et du profiling - schéma

Consolidation des fichiers de tracking

Tracking : Les outils de la surveillance des internautes

Web Bug

Hit parade des utilisateurs de Web Bug

Cookies

Flash cookies (LSO - Local Shared Objects)

Entêtes HTTP - Les « requêtes HTTP » sont un « cheval de Troie »

Google - Liste des services en ligne

Google - Le principe d'encerclement

Did they read it (tracking dans les e-mail)

WOT - Un vaste système d'espionnage (tracking)

Qui êtes-vous ? Bavardages avec les serveurs

Qui êtes-vous ? Vos cercles de connaissances

Qui êtes-vous ? Géolocalisation

Qui êtes-vous ? Que dit le serveur de votre FAI

Qui êtes-vous ? Traces révélées par vous-même

Tracking : L'analyse des traces - Data Mining et Big Data

Qui êtes vous ? Catégorie socioprofessionnelle

Qui êtes-vous ? Data mining : pêche aux traces

Qui êtes-vous ? RIOT : Google des vies privées.

Qui êtes vous ? TIA : Tout capturer Tout savoir

Qui êtes-vous ? GOSSIP - Profiling militaire

Stop Tracking par le blocage de la publicité

Procédure de blocage des publicités et de leurs tracking

Protection navigateur, navigation, vie privée

Adblock Plus

AdGuard

AdBlock Edge (archive - n'existe plus)

AdFender

uBlock Origin

Stop Tracking - Les dispositifs autres que le blocage de la publicité

Opt-Out (le principe)

Opt-in (le principe)

Le Conseil d'État se prononce pour l'Opt-in contre l'Opt-out

Ghostery - filtre des sociétés de surveillances/tracking

Opt-Out TRUSTe applications Android

Opt-Out TRUSTe applications iOS

Opt-Out DAA applications Android

Opt-Out DAA applications iOS

Opt-Out DDAI applications Android

Opt-Out DDAI applications iOS

Opt-Out EDAA European Digital Advertising Alliance

Opt-Out NAI Network Advertising Initiative

Opt-Out ADAA Australian Digital Advertising Alliance

Opt-Out DAA Digital Advertising Alliance

Opt-Out DAAC Digital Advertising Alliance Canada

Opt-Out DDAI Data Driven Advertising Initiative

Opt-Out de Google

Opt-Out de Microsoft

Opt-Out de Yahoo!

Do Not Track Plus (DNT+)

Do Not Track Me (Abine)

EasyPrivacy

AntiSocial (Fanboy's Social Blocking List)

Malwaredomains

BetterPrivacy (Flash cookies, Local Shared Objects, LSO)

Disconnect

Privacy Badger (EFF)

Crétiniseur de Profiling

Facebook Disconnect (en utilisant Disconnect)

Facebook Disconnect (Add-on aux navigateurs)

TrackerBlock

La télémétrie, le tracking pour votre bien !

Microsoft espionne et l'écrit en toutes lettres

Télémétrie - Espionnage ou préparation de l'avenir

Faites taire Windows

O&O ShutUP10 (Windows 10)

DWS - Destroy Windows Spying (Windows 7, 8.1, 10)

WPD - Windows Privacy Dashboard (Windows 7, 8, 8.1, 10)

DisableWinTracking (Windows 10)

Blackbird (Vista, 7, 8, 8.1, 10 [Home/Pro/Ent/Edu] 32 et 64 bits)

Spybot Anti-Beacon (Windows 7, 8, 8.1, 10)

Désactiver Diagnostics Tracking Service

Windows 10 Privacy Fixer

DoNotSpy10

Le beau projet DNT tué dans l'oeuf

Do Not Track

Do Not Track - Activer dans Firefox

Do Not Track - Activer dans IE

Do Not Track - Activer dans Opera

Do Not Track - Activer dans Safari

Do Not Track - Activer dans Chrome

Surveiller les surveillants - Voir le tracking en temps réel

Collusion

Lightbeam

CookieViz

Cookies

Cookie : définition - Qu'est-ce que c'est ?

Cookies de Tracking

Opt Out - Cookie de tracking

Evercookie - Cookies persistants impossibles à supprimer

Cookie obligatoire sinon rien (SlashdotMedia)

Supercookies

Flash cookies

Local Shared Objects, LSO

Session cookie

Persistent cookie

Secure cookie

HttpOnly cookie

First-party cookies

Third-party cookie

Zombie cookie

Sociétés de tracking et de profiling

Liste de domaines publicitaires

Liste de domaines de statistiques pour webmasters

Liste de domaines de services de communication

Liste de domaines de réseaux sociaux et socialisation

Liste de domaines de tracking par gadgets et Widget

Liste de domaines de services audio/video

Liste de domaines publicitaires pour adultes

Liste de domaines commentaires produits marchands

Liste de domaines tracking membres de la DAA

Liste de domaines tracking membres de la NAI

Liste compilée de toutes les listes ci-dessus.

Hit parade des utilisateurs de Web Bug

|