Assiste.com

Botnet Rustock : réseau de millions d'ordinateurs compromis et regroupés sous le commandement d'un pirate qui exploite la somme des puissances.

cr 01.04.2012 r+ 17.01.2025 r- 17.01.2025 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

| Sommaire (montrer / masquer) |

|---|

Rappel :

Les réseaux criminels de « calcul distribué » s'appellent des « botnets » (réseaux de « bots » (« robots »)) et chaque appareil (ordinateur) dans le réseau est appelé « zombies ». Les « zombies » sont des ordinateurs individuels utilisés frauduleusement, squattés à l'insu de leurs propriétaires. Un « botnet » peut être constitué de plus d'un million d'ordinateurs zombifiés.

Voir les articles :

Le BotNet Rustock

Le botNet Rustock est resté en activité de 2006 au 16 mars 2011. Le 16 mars 2011, ce botNet a été démantelé grâce à Microsoft, aux autorités fédérales américaines, à la société Fireeye et à l'University of Washington.

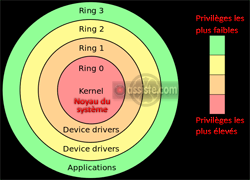

Selon les sources, il aurait infecté 150.000 PC à son commencement pour finir avec 2.400.000 machines compromises (zombifiées) lors de son démantèlement. Le botNet Rustock est considéré comme le plus gros diffuseur de spams à travers le monde. A un million d'ordinateurs infectés, il était capable d'envoyer 30 milliards de spams par jour (plus de 60 milliards de spams par jour au plus fort de sa taille). Outre le fait qu'il envoyait des spams pour le compte d'annonceurs publicitaires ou d'opérations de phishing, il piégeait les spams avec la diffusion de son propre parasite de zombification des machines, augmentant constamment la taille de son botNet, piloté par 19 serveurs de C&C - Command and Control - Commande et Contrôle. Il utilisait des techniques de furtivité et de privilèges élevés (ring 0 - privilèges de niveau système) comme les rootkits.

Ses communications entre les machines compromises (zombies) et ses serveurs étaient sécurisées et chiffrées (cryptées - SSL).

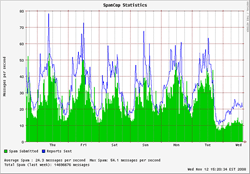

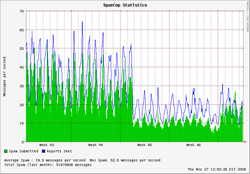

Lors d'une première fermeture de ce BotNet, le 11 novembre 2008, le spam mondial diminua de 75% d'un coup, le jour même ! Cette première fermeture fut obtenue de manière détournée : les fournisseurs de télécommunication et de bande passante Global Crossing et Hurricane Electric fermèrent le robinet (les « tuyaux » d'Internet) du principal hébergeur des serveurs de C&C de Rustock (le FAI (Fournisseur d'Accès Internet) McColo - un FAI basé en Californie, à San Jose, fondé par un hacker russe connu sous le nom de Nikolai et dont le pseudo était " Kolya McColo ").

On observa, après la fermeture de McColo, une remise en service de ses serveurs durant quelques heures avec un trafic mesuré à 15 MO/s vers la Russie (The Register) - pour une très probable sauvegarde de toutes les données du botNet Rustock sur de nouveaux serveurs. Dans les semaines qui suivirent, le spam mondial remonta de 60%. Aujour'hui (2012), le spam mondial, après la disparition définitive de Rustock, ne représente plus que 3 fois la correspondance par e-mail "normale" (légitime).

|

Ressources externes sur ce sujet

Les encyclopédies |

|---|