Assiste.com

DWS (Destroy Windows Spying) permet de bloquer divers espionnages identifiés de Windows 7, 8.1 et 10 (dont la télémétrie) et de désinstaller des mise à jour scélérates.

cr 01.01.1999 r+ 22.10.2024 r- 22.10.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : Logiciels (logithèque) |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Vous utilisez ce logiciel à vos risques et périls. Soyez très attentifs et sélectionnez/désélectionnez méticuleusement les actions. Faites un point de restauration avant toute chose et faites une sauvegarde intégrale de vos fichiers. DWS peut être violent, trop violent.

Il faut être courageux ou fou pour accepter (signer) les clauses contractuelles de Microsoft lorsqu'elles disent :

Raisons pour lesquelles nous partageons vos données personnelles

Enfin, nous accéderons à, divulguerons et préserverons les données personnelles, notamment votre contenu (comme le contenu de vos e-mails dans Outlook.com, ou des fichiers de dossiers privés dans OneDrive),...

...données que nous divulguons en réponse aux requêtes des agences d'application de la loi ou d'autres agences gouvernementales,...

Dans Déclaration de confidentialité de Microsoft, révision octobre 2015, en français.

Si la surveillance qui s'exerce sur vous et la collecte de données sur vous-même et sur vos moindres faits et gestes, par Microsoft, avec Windows 10 (et par les versions précédentes de Windows puisque les dispositifs d'espionnage de Windows 10 sont déployés automatiquement et silencieusement dans les versions précédentes de Microsoft Windows) est l'une de vos préoccupations, vous savez probablement qu’il y a de nombreuses pages Web expliquant comment désactiver manuellement un certain nombre de ces fonctionnalités scélérates, moyennant force manipulations abracadabrantesques.

Il y a aussi une bonne dizaine d'applications disponibles sur le Web, qui font ces réglages, éradications et manipulations automatiquement, ce qui aide grandement dans la lutte contre cette intrusion dans votre vie privée. Il faut se protéger en empêchant Windows 7, 8.1 et 10 d'envoyer vos données privées à Microsoft (et, également, ne jamais les mettre dans un Cloud).

Microsoft, avec Windows 10 (et contamination silencieuse dans Windows 7 et Windows 8.1) enregistre et conserve, par exemple :

- Les questions que vous posez vocalement à l'assistant Cortana (et, peut-être, plus encore lorsque le micro reste ouvert).

- Vos géolocalisations en continue avec la précision de géolocalisation de Google (parfois à quelques centimètres prêt).

- Toutes vos requêtes dans les moteurs de recherche (pas seulement Bing, mais tous les moteurs de recherche).

Ces dispositifs d'espionnage, bloqués par l'application décrite ci-après, sont ceux identifiés. Il en existe probablement d’autres.

Ces dispositifs d'espionnage sont probablement, en tout ou partie, restaurés par Microsoft lors des mises à jour ultérieures de Windows 10 (avec l'implantation de nouveaux dispositifs d'espionnage), donc mettre régulièrement à jour cet outil de protection et ré-exécutez-le après chaque mise à jour de Windows 10 (Windows 7 et Windows 8.1).

Il est « normal » pour Windows que, lorsqu’on lui ferme la porte, il entre par la fenêtre !

Nota :

Windows 10 (Windows 7 et Windows 8.1) comporte, très probablement, des backdoor ou autres dispositifs d'espionnage permettant à la NSA de pénétrer vos ordinateurs. Cela n’est pas nouveau. Par exemple :

- En 1996, la découverte d'un accord entre IBM et la NSA ne fit pas énormément de bruit dans les médias mais secoua vivement le monde politique, le monde industriel et le monde commercial. Cet accord entre IBM et la NSA fait qu'IBM donne 24 des 64 bits de la clé de cryptage de Lotus Notes à la NSA. Cette dernière n'a donc plus que 40 bits de clé de cryptage à casser, ce qu'elle sait faire. Ceci est écrit en toutes lettres dans le manuel décrivant l'infrastructure de Lotus Notes, écrit par IBM, Edition IBM mai 1999 - page 80.

- Se souvenir de la fameuse NSA TrapDoor.

- Les révélations d'Edward Snowden sur la collusion entre tous les opérateurs du Web et les NSA et Cie doivent faire ouvrir les yeux.

Pourquoi croyez-vous que Microsoft offre gratuitement Windows 10 ?

Comme d'habitude :

- Si ce qui est gratuit n'a pas de prix, ça a un coût

- Si le produit est gratuit, c'est que vous êtes le produit.

- Si le service est gratuit, c'est que vous êtes le service.

|

DWS - Destroy Windows 10 Spying est utilisable sous Windows 7, Windows 8.1 et Windows 10.

DWS - Destroy Windows 10 Spying doit être utilisé sous un compte administrateur et avec élévation de privilège (ce qu'il demande et qu'il faut accepter), sinon il ne sert à rien.

Il est impératif de faire soi-même un point de restauration système, ce que DWS - Destroy Windows 10 Spying ne fait pas, avant de lancer DWS - Destroy Windows 10 Spying sinon certaines modifications qu'il apporte au système, et qui vous gèneraient, sont irréversibles.

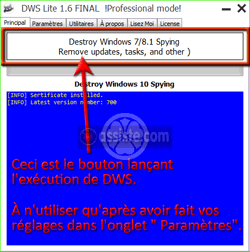

Pour entrer dans les détails des actions conduites par DWS - Destroy Windows 10 Spying, il faut cocher la case « Activer le mode professionnel » dans l'onglet « Paramètres ».

|

DWS - Destroy Windows 10 Spying inscrit plusieurs domaines ou sous-domaines de Microsoft dans le DNS local (le fichier hosts), utilisé en blocage du trafic Internet. Dans cette liste, établie par un développeur totalement hostile à tout ce qui touche à la « Télémétrie » (un alibi d'espionnage) de Microsoft, on remarquera :

- La présence de doubleclick.net qui est un serveur de publicités (tracking) appartenant à Google. Le supprimer de cette inscription dans hosts : son blocage est assuré par les Adblock Plus, Ghostery, Disconnect, etc. ... et n'a aucune raison d'être dans DWS - Destroy Windows 10 Spying. Sa présence ici bloque (en ce qui me concerne) le soutiens aux sites amis que j'ai exclus dans Adblock Plus, Ghostery, Disconnect, etc. ...

- La persistance de Watson, une série d'outils de Windows, dont d'analyse de crash (Dr Watson, depuis Windows 95 en 1995), faisant remonter des informations sur les serveurs de Microsoft, réputée pour espionner des utilisateurs (drwatson.exe, drwtsn32.exe, dwwin.exe, etc. ....).

- Le blocage de l'accès à plusieurs serveurs de Microsoft, par leurs noms de domaine dans hosts, comme par leurs adresses IP dans le pare-feu de Windows, peut n'avoir aucun effet car des études du traffic, en utilisant des outils comme Fiddler (avec HTTPS sniffing) ou Wireshark, montrent que Microsoft a codé en dur, dans certaines KB (mises à jour), la connection vers ses serveurs, en outrepassant le schéma de principe de la résolution des noms de domaine.

Lire hosts (et voir le schéma de principe).

| a.ads1.msn.com | |

| a.ads2.msn.com | |

| a-0001.a-msedge.net | |

| ad.doubleclick.net | |

| adnexus.net | |

| adnxs.com | |

| ads.msn.com | |

| ads1.msads.net | |

| ads1.msn.com | |

| az361816.vo.msecnd.net | |

| az512334.vo.msecnd.net | |

| ca.telemetry.microsoft.com | |

| ca.telemetry.microsoft.com | |

| cache.datamart.windows.com | |

| choice.microsoft.com | |

| choice.microsoft.com.nsatc.net | |

| compatexchange.cloudapp.net | |

| corp.sts.microsoft.com | |

| corpext.msitadfs.glbdns2.microsoft.com | |

| cs1.wpc.v0cdn.net | |

| db3wns2011111.wns.windows.com | |

| df.telemetry.microsoft.com | |

| diagnostics.support.microsoft.com | |

| fe2.update.microsoft.com.akadns.net | |

| fe3.delivery.dsp.mp.microsoft.com.nsatc.net | |

| feedback.microsoft-hohm.com | |

| feedback.search.microsoft.com | |

| feedback.windows.com | |

| i1.services.social.microsoft.com | |

| i1.services.social.microsoft.com.nsatc.net | |

| i1.services.social.microsoft.com.nsatc.net | |

| oca.telemetry.microsoft.com | |

| oca.telemetry.microsoft.com.nsatc.net | |

| pre.footprintpredict.com | |

| preview.msn.com | |

| rad.msn.com | |

| redir.metaservices.microsoft.com | |

| reports.wes.df.telemetry.microsoft.com | |

| services.wes.df.telemetry.microsoft.com | |

| settings-sandbox.data.microsoft.com | |

| settings-win.data.microsoft.com | |

| sls.update.microsoft.com.akadns.net | |

| spynet2.microsoft.com | |

| spynetalt.microsoft.com | |

| sqm.df.telemetry.microsoft.com | |

| sqm.telemetry.microsoft.com | |

| sqm.telemetry.microsoft.com.nsatc.net | |

| ssw.live.com | |

| statsfe1.ws.microsoft.com | |

| statsfe2.update.microsoft.com.akadns.net | |

| statsfe2.ws.microsoft.com | |

| survey.watson.microsoft.com | |

| telecommand.telemetry.microsoft.com | |

| telecommand.telemetry.microsoft.com.nsatc.net | |

| telemetry.appex.bing.net | |

| telemetry.appex.bing.net:443 | |

| telemetry.microsoft.com | |

| telemetry.urs.microsoft.com | |

| v10.vortex-win.data.microsoft.com | |

| vortex.data.microsoft.com | |

| vortex-sandbox.data.microsoft.com | |

| vortex-win.data.microsoft.com | |

| watson.live.com | |

| watson.microsoft.com | |

| watson.ppe.telemetry.microsoft.com | |

| watson.telemetry.microsoft.com | |

| watson.telemetry.microsoft.com.nsatc.net | |

| wes.df.telemetry.microsoft.com | |

| win10.ipv6.microsoft.com |

|

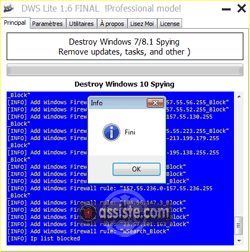

DWS - Destroy Windows 10 Spying inscrit plusieurs règles dans le pare-feu de Windows. Ce pare-feu est souvent désactivé au profit d'un pare-feu dans une suite de sécurité - il faut alors reproduire cette liste dans le pare-feu utilisé ou dans le pare-feu de la « Box »

Le blocage de l'accès à plusieurs serveurs de Microsoft, par leurs noms de domaine dans hosts, comme par leurs adresses IP dans le pare-feu de Windows, peut n'avoir aucun effet car des études du traffic, en utilisant des outils comme Fiddler (avec HTTPS sniffing) ou Wireshark, montrent que Microsoft a codé en dur, dans certaines KB (mises à jour), la connection vers ses serveurs, en outrepassant le schéma de principe de la résolution des noms de domaine.

Lire hosts (et voir le schéma de principe).

| Add Windows Firewall rule: "111.221.29.177_Block" | |

| Add Windows Firewall rule: "111.221.29.253_Block" | |

| Add Windows Firewall rule: "131.253.40.37_Block" | |

| Add Windows Firewall rule: "134.170.30.202_Block" | |

| Add Windows Firewall rule: "134.170.115.60_Block" | |

| Add Windows Firewall rule: "134.170.165.248_Block" | |

| Add Windows Firewall rule: "134.170.165.253_Block" | |

| Add Windows Firewall rule: "134.170.185.70_Block" | |

| Add Windows Firewall rule: "137.116.81.24_Block" | |

| Add Windows Firewall rule: "137.117.235.16_Block" | |

| Add Windows Firewall rule: "157.55.129.21_Block" | |

| Add Windows Firewall rule: "157.55.133.204_Block" | |

| Add Windows Firewall rule: "157.56.121.89_Block" | |

| Add Windows Firewall rule: "157.56.91.77_Block" | |

| Add Windows Firewall rule: "168.63.108.233_Block" | |

| Add Windows Firewall rule: "191.232.139.254_Block" | |

| Add Windows Firewall rule: "191.232.80.58_Block" | |

| Add Windows Firewall rule: "191.232.80.62_Block" | |

| Add Windows Firewall rule: "191.237.208.126_Block" | |

| Add Windows Firewall rule: "207.46.101.29_Block" | |

| Add Windows Firewall rule: "207.46.114.58_Block" | |

| Add Windows Firewall rule: "207.46.223.94_Block" | |

| Add Windows Firewall rule: "207.68.166.254_Block" | |

| Add Windows Firewall rule: "212.30.134.204_Block" | |

| Add Windows Firewall rule: "212.30.134.205_Block" | |

| Add Windows Firewall rule: "23.102.21.4_Block" | |

| Add Windows Firewall rule: "23.99.10.11_Block" | |

| Add Windows Firewall rule: "23.218.212.69_Block" | |

| Add Windows Firewall rule: "64.4.54.22_Block" | |

| Add Windows Firewall rule: "64.4.54.32_Block" | |

| Add Windows Firewall rule: "64.4.6.100_Block" | |

| Add Windows Firewall rule: "65.39.117.230_Block" | |

| Add Windows Firewall rule: "65.52.100.11_Block" | |

| Add Windows Firewall rule: "65.52.100.7_Block" | |

| Add Windows Firewall rule: "65.52.100.9_Block" | |

| Add Windows Firewall rule: "65.52.100.91_Block" | |

| Add Windows Firewall rule: "65.52.100.92_Block" | |

| Add Windows Firewall rule: "65.52.100.93_Block" | |

| Add Windows Firewall rule: "65.52.100.94_Block" | |

| Add Windows Firewall rule: "65.52.108.29_Block" | |

| Add Windows Firewall rule: "65.55.108.23_Block" | |

| Add Windows Firewall rule: "65.55.138.114_Block" | |

| Add Windows Firewall rule: "65.55.138.126_Block" | |

| Add Windows Firewall rule: "65.55.138.186_Block" | |

| Add Windows Firewall rule: "65.55.252.63_Block" | |

| Add Windows Firewall rule: "65.55.252.71_Block" | |

| Add Windows Firewall rule: "65.55.252.92_Block" | |

| Add Windows Firewall rule: "65.55.252.93_Block" | |

| Add Windows Firewall rule: "65.55.29.238_Block" | |

| Add Windows Firewall rule: "65.55.39.10_Block" | |

| Add Windows Firewall rule: "191.232.139.2_Block" | |

| Add Windows Firewall rule: "64.4.23.0-64.4.23.255_Block" | |

| Add Windows Firewall rule: "111.221.64.0-111.221.127.255_Block" | |

| Add Windows Firewall rule: "157.55.235.0-157.55.235.255_Block" | |

| Add Windows Firewall rule: "157.55.56.0-157.55.56.255_Block" | |

| Add Windows Firewall rule: "157.55.52.0-157.55.52.255_Block" | |

| Add Windows Firewall rule: "157.55.130.0-157.55.130.255_Block" | |

| Add Windows Firewall rule: "65.55.223.0-65.55.223.255_Block" | |

| Add Windows Firewall rule: "213.199.179.0-213.199.179.255_Block" | |

| Add Windows Firewall rule: "195.138.255.0-195.138.255.255_Block" | |

| Add Windows Firewall rule: "23.223.20.82_Block" | |

| Add Windows Firewall rule: "77.67.29.176_Block" | |

| Add Windows Firewall rule: "157.56.124.87_Block" | |

| Add Windows Firewall rule: "157.55.236.0-157.55.236.255_Block" | |

| Add Windows Firewall rule: "104.96.147.3_Block" | |

| Add Windows Firewall rule: "23.57.107.27_Block" | |

| Add Windows Firewall rule: "23.57.107.163_Block" | |

| Add Windows Firewall rule: "23.57.101.163_Block" | |

| Add Windows Firewall rule: "WSearch_Block" |

|

DWS (Destroy Windows Spying) permet de bloquer divers espionnages identifiés de Windows 7, 8.1 et 10 (dont la télémétrie) et de désinstaller des mise à jour scélérates.

DWS - Destroy Windows 10 Spying, permet de défaire certaines actions des Windows Update (mises à jour, patchs, updates, hostfixs) qui inscrivent ou mettent à jour des outils d'espionnage dans toutes les versions de Windows. Les nouveaux dispositifs d'espionnage instaurés par Windows 10 sont également déployés silencieusement dans Windows 7 et Windows 8 par le biais des Windows Update.

Comme les utilisateurs de Microsoft Windows ont, tous, accepté les clauses " Vie privée " de Microsoft, sans jamais les lire, et ont, par la même occasion, tous, accepté que ces clauses puissent changer dans le temps, la relation contractuelle est réputée signée et le misérable utilisateur n'a rien à dire et surtout pas à s'agiter pour défendre, trop tard, une vie privée qu'il a accepté d'offrir gratuitement à Microsoft que Microsoft lui pille et lui viole en toute impunité. Lire : Microsoft espionne.

Liste des mises à jour (" patchs " , " updates ") annulées par DWS - Destroy Windows 10 Spying (version 1.6 Finale - Build 700) :

| * | KB | Titre | Remarque | |

|---|---|---|---|---|

| KB3080149 | Mise à jour relative à la satisfaction du client et la télémétrie de diagnostic | Mise à jour de « Diagnostics Tracking service ». Le blocage de l'accès à plusieurs serveurs de Microsoft, par leurs noms de domaine dans hosts, comme par leurs adresses IP dans le pare-feu de Windows, peut n'avoir aucun effet car des études du traffic, en utilisant des outils comme Fiddler (avec HTTPS sniffing) ou Wireshark, montrent que Microsoft a codé en dur, dans cette KB (KB3080149), comme dans plusieurs autres, la connection vers ses serveurs, en outrepassant le schéma de principe de la résolution des noms de domaine. Liste hosts (et voir le schéma de principe). Désactivez, purement et simplement, le service « Diagnostics Tracking Service ». | ||

| KB3075249 | Mise à jour qui ajoute des points de télémétrie pour consent.exe dans Windows 8.1 et Windows 7 | Augmente la quantité d'informations collectées par l'UAC (User Account Control) lors des demandes d'élévation de privilèges. | ||

| KB3068708 | Mise à jour relative à la satisfaction du client et la télémétrie de diagnostic | Mise à jour de « Diagnostics Tracking service ». Une mise à jour de la mise à jour KB3022345. Elle-même mise à jour par KB3080149. Vérifiez que votre désactivation du service « Diagnostics Tracking service » n'a pas été réactivée par Microsoft à l'occasion d'un Windows Update ou d'une toute autre manœuvre. | ||

| KB3044374 | Mise à jour qui prend en charge la mise à niveau à partir de Windows 8.1 vers une version ultérieure de Windows | Dito 2990214 mais pour Windows 8.1 (permet de bénéficier de l'agaçante publicité pour installer Windows 10 !). | ||

| KB3035583 | Mise-à-jour pour installer l'application "Obtenir Windows10" dans Windows 8.1 et Windows 7 SP1 | Permet de " bénéficier " de l'agaçante publicité pour installer Windows 10 ! | ||

| KB3022345 | Mise à jour relative à la satisfaction du client et la télémétrie de diagnostic | (Mise à jour non « de sécurité », pour Windows 7 et Windows 8.1, en avril 2015. Installe un service Windows appelé « Diagnostics Tracking service ».

| ||

| KB3021917 | Mise à jour pour Windows 7 SP1 pour améliorer les performances | Des télémesures (télémétrie) sont envoyées à Microsoft et à ses partenaires) dans le cadre du Customer Experience Improvement Program (CEIP) (voir les liens vers les clauses CEIP dans Microsoft espionne). | ||

| KB3015249 | Mise à jour qui ajoute des points de télémétrie pour consent.exe dans Windows 8 et Windows 7 | Remplacée par KB3075249 | ||

| KB3012973 | Force le téléchargement et l'installation vers la version gratuite de Windows 10 (dans Windows 7 et Windows 8.1) | Cette mise à jour n'est pas documentée sur les sites de Microsoft. | ||

| KB2990214 | Mise à jour qui prend en charge la mise à niveau à partir de Windows 7 vers une version ultérieure de Windows | Permet de bénéficier de l'agaçante publicité pour installer Windows 10 !) | ||

| KB2977759 | Mise à jour de compatibilité pour Windows 7 RTM | Voir également notre article Diagnostics Tracking Service. Cette mise à jour s'applique aux versions Windows 7 OEM (versions livrées par les constructeurs d'ordinateurs), autrement dit, quasiment tous les Windows 7 du monde. RTM = Release To Manufacturing (version stable à distribuer aux constructeurs d'ordinateurs pour les versions pré-installées de Windows - précède, généralement, la même version disponible au public). KB2977759« Cette mise à jour effectue des tests de diagnostic sur les systèmes Windows qui participent au programme d'amélioration du produit Windows. Ces outils de diagnostic déterminent si des problèmes de compatibilité sont susceptibles de survenir lors de l'installation du dernier système d'exploitation Windows. Cette mise à jour permettra à Microsoft et ses partenaires de garantir la compatibilité pour les clients qui souhaitent installer le système d'exploitation Windows le plus récent. » Selon les versions de Windows, plusieurs des fichiers suivants sont créés : Acmigration.dll, Aeinv.dll, Aeinv.MOF, Aepic.dll, Aitstatic.exe, Amd64_011f8ba381650157745fcd3c54733f96_31bf3856ad364e35_6.1.7600.17965_none_77c6608442c5a47c.manifest, Amd64_1b476d5b1a51cca1a5e312f847792693_31bf3856ad364e35_6.1.7600.17965_none_ca829ed1e010a3a8.manifest, Amd64_76545741fcf9056ed9dec358cb7e21cb_31bf3856ad364e35_6.1.7600.17965_none_1a42108021ddbeae.manifest, Amd64_855882bc6be3bea259b5de02264e0a59_31bf3856ad364e35_6.1.7600.17965_none_7a1d57619903ab84.manifest, Amd64_de0adcef42c383f6402f4939c1ad91e9_31bf3856ad364e35_6.1.7600.17965_none_0a9429be11226f34.manifest, API-MS-Win-downlevel-Advapi32-L1-1-1.dll, API-MS-Win-downlevel-Advapi32-L4-1-0.dll, API-MS-Win-downlevel-Kernel32-L1-1-0.dll, API-MS-Win-downlevel-Kernel32-L2-1-0.dll, API-MS-Win-downlevel-Ole32-L1-1-1.dll, API-MS-Win-downlevel-User32-L1-1-1.dll, API-MS-Win-downlevel-version-L1-1-0.dll, Appraiser.dll, Appraiser.sdb, Compatprovider.dll, Compattelrunner.exe, Devinv.dll, Diagtrack.dll, Diagtrackrunner.exe, Dismapi.dll, Dismcore.dll, Dismcoreps.dll, Dismprov.dll, Ffuprovider.dll, Folderprovider.dll, Frxmain.sdb, Generaltel.dll, Imagingprovider.dll, Invagent.dll, LogProvider.dll, Nxquery.sys, Update.mum, Vhdprovider.dll, Wimprovider.dll, X86_57f613127a3c83c6fadaf5d448955694_31bf3856ad364e35_6.1.7600.17965_none_9bc09d5b9e64c375.manifest, X86_cf86bcfd07497507afa3d0238d62e392_31bf3856ad364e35_6.1.7600.17965_none_ab23400829c81c21.manifest, X86_d36053cf0fd4dd66ba78c9142ba3e2d8_31bf3856ad364e35_6.1.7600.17965_none_662085bc8902c0e7.manifest, X86_e9f5f06a4189cc81f8333b742f189c02_31bf3856ad364e35_6.1.7600.17965_none_f6126070c772b275.manifest, X86_f91cc13d1f0b7afa218c818c1fe0035c_31bf3856ad364e35_6.1.7600.17965_none_ed2d143b06d59598.manifest | ||

| KB2976978 | Mise à jour de compatibilité pour Windows 8.1 et 8. | Ttests de diagnostic - Cette mise à jour permettra à Microsoft et ses partenaires...) Dito 3021917 mais pour Windows 8. | ||

| KB2952664 | Mise à jour de compatibilité pour la mise à jour de Windows 7 | |||

| KB2922324 | Diagnostics Tracking Service | N'existe plus - supprimée par DWS si installée | ||

| KB971033 | Mise à jour pour Windows Activation Technologies | Ce mécanisme de vérification en ligne que votre copie de Microsoft Windows est authentique effectue également une vérification de certains fichiers qui, s'ils sont manquant ou modifiés, sont réinstallés silencieusement. Il est donc nécessaire de refaire un DWS (d'autant que l'activation de cette vérification à lieu silencieusement, sans que l'utilisateur ne s'en apperçoive). | ||

| KB3083324 | Mise à jour Windows Client pour Windows 7 et Windows Server 2008 R2 : septembre 2015 | |||

| KB3083325 | Mise à jour Windows Client pour Windows 8.1 et Windows Server 2012 R2 : septembre 2015 | |||

| KB3088195 | Mise à jour de sécurité pour le noyau Windows datée du 13 octobre 2015 | La suppression de cette mise à jour semble discutable, sauf plus ample informé, dans la mesure où il s'agit d'une mise à jour de sécurité. | ||

| KB3093983 | Mise à jour de sécurité pour Internet Explorer datée du 13 octobre 2015 | La suppression de cette mise à jour semble discutable, sauf plus ample informé, dans la mesure où il s'agit d'une mise à jour de sécurité. | ||

| KB3093513 | Mise à jour de sécurité pour Windows Shell datée du 13 octobre 2015 | La suppression de cette mise à jour semble discutable, sauf plus ample informé, dans la mesure où il s'agit d'une mise à jour de sécurité. | ||

| KB3042058 | Mise à jour de l'ordre de priorité des suites de chiffrement par défaut | Ajoute des suites de chiffrement et des priorités de chiffrement - La suppression de cette mise à jour semble discutable, sauf plus ample informé, dans la mesure où il s'agit d'une mise à jour de sécurité. | ||

| KB3083710 | Mise à jour Windows Client pour Windows 7 et Windows Server 2008 R2 | |||

| KB3050265 | Windows Update Client for Windows 7 | Note : la suppression de cette mise à jour est, sans doute, discutable, (sauf manque d'inforations de la part d'Assiste), dans la mesure où elle permet :

|

The truth about Windows 7 and 8.1 'spy patches' KB 3068708, 3022345, 3075249, 3080149

|

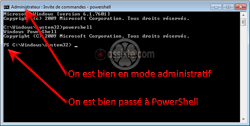

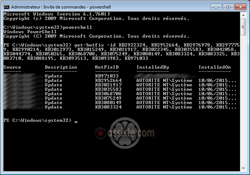

Pour voir si l'une ou plusieurs des mises à jour que DWS se propose de désinstaller sont installées dans votre ordinateur, faire :

- Ouvrir une invite de commande en mode de privilèges administratifs

- Saisir :

powershell

Terminer par l'appui sur la touche "entrée".

L'invite de commande commence désormais par PS - Saisir (copier ce qui suit

se rendre dans la fenêtre de l'invitre de commande

se rendre dans la fenêtre de l'invitre de commande  clic droit

clic droit  coller

coller  appuyer sur la touche " entrée")

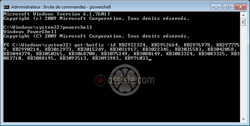

appuyer sur la touche " entrée")get-hotfix -id KB2922324, KB2952664, KB2976978, KB2977759, KB2990214, KB3012973, KB3015249, KB3021917, KB3022345, KB3035583, KB3042058, KB3044374, KB3050265, KB3068708, KB3075249, KB3080149, KB3083324, KB3083325, KB3083710, KB3088195, KB3093513, KB3093983, KB971033

- Attendre quelques minutes. Si rien n'est trouvé, un message d'erreur, en rouge, peut apparaître. C'est sans importance. Si une ou plusieurs mises à jour sont installées, la liste s'affiche avec le code de la mise à jour (HotFixID), l'origine, la date d'installation, qui l'a installé).

|

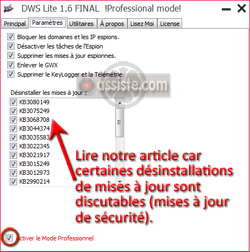

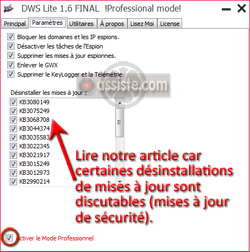

L’onglet « Paramètres » fait l’inventaire de tout ce que DWS est capable de supprimer à propos de la télémétrie (l’un des dispositifs d’espionnage de Microsoft) qui se répand partout.

Par défaut, tout est coché et vous n’avez accès à rien.

Si vous souhaitez avoir un contrôle plus fin de ce que DWS fait, cochez la case « Activer le mode professionnel ». Vous pouvez alors cocher / décocher des cases.

DWS (Destroy Windows Spying) permet de bloquer divers espionnages identifiés de Windows 7, 8.1 et 10 (dont la télémétrie) et de désinstaller des mise à jour scélérates.

- Bloquer les domaines et les IP espions

Si cette case est cochée, la liste des domaines vue plus haut, et la liste des adresses IP vue plus haut seront installées. - Désactiver les tâches de l’espion

A manipuler avec précaution car l’automatisme de Windows Update est alors désactivé, parmi d’autres actions non documentées. Lorsque l’automatisme de Windows Update est désactivé, vous devez choisir, une par une, les mises à jour acceptables et les installer. Faire cela, pourtant très simple, n’est pas à la portée de l’utilisateur normal. - Supprimer les mises à jour espionnes

Concerne la liste des mises à jour (les KB – Knowledge Base – Articles de la Base de connaissances de Microsoft) affichée en liste. Si vous décochez cette case, aucune mise à jour ne sera désinstallée. Si cette case est cochée, vous pouvez cocher / décocher certaines mise à jour pour les désinstaller ou les laisser installées. Si vous en avez désinstallé une que vous souhaitez réinstaller, lancez un Windows Update qui vous listera les mises à jour non installées et choisissez (sélectionnez) la mise à jour à installer / réinstaller. - Enlever le GWX.

Désinstaller cet agaçant programme GWX (Get Windows X – Obtenir Windows 10) qui vous titille sans cesse pour que vous fassiez votre « réservation gratuite » de votre version de Windows 10 (et, surtout, la fouille de votre ordinateur et toute la remontée d’informations vers les serveurs de Microsoft). - Supprimer le Keylogger et la télémétrie

Au prétexte de mettre au point Windows 10 en tenant compte de ce que font réellement les utilisateurs et donc en faisant remonter leurs usages sur leurs serveurs, Microsoft a déclaré utiliser diverses techniques de surveillances dans Windows 10 Technical Preview (la préversion de Windows 10 largement diffusée). Cela inclue des Keyloggers.

Déclaration de confidentialité Windows 10 Technical Preview

Déclaration de confidentialité Office

Outrés, les utilisateurs ont fait crouler Microsoft sous des protestations offusquées et Microsoft a déclaré que ces outils d’espionnage seraient désactivés dans la version finale de Windows 10.

Las ! Il semble que cela se poursuive si l'on en croie des articles postérieurs au 29.07.2015 !

13.08.2015 - security.stackexchange.com - How does Windows 10 allow Microsoft to spy on you?

04.09.2015 – pcworld - How to turn off Windows 10's keylogger (yes, it still has one)

|

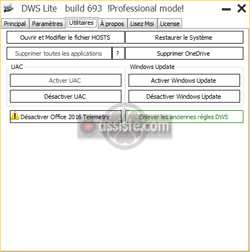

Onglet " Utilitaires " de DWS - Destroy Windows 10 Spying

DWS (Destroy Windows Spying) permet de bloquer divers espionnages identifiés de Windows 7, 8.1 et 10 (dont la télémétrie) et de désinstaller des mise à jour scélérates.

- Bouton « Ouvrir et modifier le fichier Hosts »

Ouvre le bloc-notes (le programme notepad) de Microsoft Windows sur le fichier hosts.

Attention : si vous souhaitez apporter une modification à hosts par ce biais, il faut utiliser " enregistrer sous " et choisir " tous types " (*.*) car le fichier hosts n'a pas de suffixe. - Bouton « Supprimer toutes les applications »

Supprime Calculator, Windows Store, Windows Feedback et toutes les applications (les gadgets) METRO (applications spécialement développées pour l'interface à « tuiles tactiles » de Windows 8 (dont le nom « METRO », sous le coup d'un procès par la gigantesque chaîne de magasins METRO (qui n'apprécie pas du tout que son nom soit utilisé par un truc largement critiqué en mal dans le monde entier), est abandonné avant même le lancement de Windows 8, le 26 octobre 2012, pour s'appeler Modern UI ou Interface Windows 8.). - Bouton « Supprimer OneDrive »

Supprime cette folie, précédemment appelée Windows Live Folders, puis Windows Live SkyDrive, puis SkyDrive, dans laquelle les données personnelles sont déportées dans un « Cloud ». Le concept de « Cloud Computing » est poussé par tous les gouvernements, au travers des courroies de transmission que sont les industriels, afin de permettre aux agences gouvernementales de surveiller tous les internautes, voire tous les citoyens puisque les smartphones et les tablettes ne donnent pas de possibilité de réel stockage. - Paire de boutons « UAC »

Permet d'activer ou de désactiver l'UAC. Voir UAC. - Paire de boutons « Windows Update »

Permet d'activer ou de désactiver Windows Update. Voir Windows Update. - Bouton « Désactiver Office 2016 Télémétrie »

Permet de désactiver la partie tracking d'Office 2016 côté utilisateur.

C'est Office 2016 en totalité qu'il faudrait interdire ainsi que le concept même de « Cloud Computing ». - Bouton « Enlever les anciennes règles DWS »

Nettoie les anciennes règles de blocage de DWS, dans le pare-feu de Windows.

|

Pour lutter contre tous les outils et toutes les astuces mises en place par les uns et les autres, comme DWS - Destroy Windows Spying) contre l'espionnage (pudiquement appelé « télémétrie », qui justifierait tout et n'importe quoi) de Microsoft, cette société, qui développe le système d'exploitation (SE) le plus répendu au monde, a implanté une couche d'accès à ses serveurs violant tous les standards de résolution des noms de domaine (DNS) et passant outre l'architecture (le schéma) des standards du Web.

Violation des standards de résolution des noms de domaines par Microsoft

Il est apparu, lors des premières analyses du comportement de Windows 10, à sa sortie, avec ses foisonnements de sondes de télémétrie (espionnage), que Microsoft a développé une couche additionnelle de résolution de certains noms de domaines, qui s'applique avant hosts. Ceci est en total violation de l'architecture hosts et DNS, empêchant ainsi le blocage, par le fichier hosts, de son espionnage (impossibilité de bloquer certains des serveurs Microsoft dont la résolution (adresse IP) est désormais codée en dur dans la DLL %WINDIR%\system32\dnsapi.dll).

Il appert que cela a été déployé/implémenté ensuite, à l'occation des mises à jour périodiques du Système d'Exploitation (SE) Windows (par Windows Update) sur toute la gamme des Windows, y compris Windows XP (qui n'est plus censé être maintenu).

Les sites Microsoft suivants ne peuvent plus être bloqués :

www.msdn.com

msdn.com

www.msn.com

msn.com

go.microsoft.com

msdn.microsoft.com

office.microsoft.com

microsoftupdate.microsoft.com

wustats.microsoft.com

support.microsoft.com

www.microsoft.com

microsoft.com

update.microsoft.com

download.microsoft.com

microsoftupdate.com

windowsupdate.com

windowsupdate.microsoft.com

Les navigateurs Web, sauf Firefox qui est réellement open-source, sont tous soupçonnés d'implanter le même genre de bypass.

Une solution de « contournement du contournement » est de paramétrer le blocage dans votre modem/routeur (votre « box »).

Ressource : Windows 10 Ignoring the Hosts File for Specific Name Resolution

Collection de dossiers : Les logithèques |

|---|

Télécharger DWS - Destroy Windows 10 Spying (dernière version)

Télécharger DWS - Destroy Windows 10 Spying (dernière version)