Assiste.com

Viguard : antivirus sans base de signature et sans mise à jour, entouré de contestations et procès. Commercialisations tapageuses et mensongères.

cr 02.03.2004 r+ 22.10.2024 r- 22.10.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : Logiciels (logithèque) |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Viguard, antivirus sans base de signature et sans mise à jour, n'existe plus. Cette fiche, dont la dernière mise à jour remonte au 31 janvier 2007, est conservée pour mémoire. Les évènements et procès, qui entourèrent le développement et la commercialisation tapageuse et mensongère de ce produit, laissèrent des cicatrices qui, aujourd'hui encore, font regarder les tentatives de développement d'applications se réclamant du même principe, avec suspicions, voire provoquer une gestuelle d'un index frappé ou tourné contre une tempe, dont la signification n'a pas besoin d'être soulignée. Un chercheur, Guillermito (Guillaume Tena), qui descendit en flamme ce produit, fut violemment attaqué en justice (il perdit son procès !) et s'attira la sympathie et le soutien de la communauté informatique.

Présenté comme un antivirus sans base de signature et sans mise à jour, Viguard, un logiciel de sécurité informatique sous Windows, est, en réalité, un contrôleur d'intégrité avec de nombreuses lacunes (comparé, par exemple, à PrevX), à la genèse mise en doute, à la communication exécrable et infantilisante et au futur incertain (liquidation judiciaire de Tegam le 10-05-2005, liquidation judiciaire du grossiste Dodata le 31.01.2007, rancœur de la communauté scientifique après leur procès contre le chercheur Guillermito, etc.). Après la liquidation de Tegam, Viguard resta entre les mains de son créateur (contesté) et une nouvelle société assura, un temps, sa distribution et sa maintenance. Aujourd'hui, Viguard n'existe plus du tout.

Voir, plus bas, la saga InDefense (ce site n'existe plus) qui serait une spoliation de Viguard qui, lui même, serait une spoliation de InVircible

- Vérification du 28 octobre 2013 : le site existe encore mais sa dernière mise à jour date du 17 octobre 2007 - une procédure d'achat sous protocole sécurisé https avait un certificat de sécurité jusqu'au 17/03/2012 à 00:59 et on peut encore y accéder sous protocole http (ce qui pourrait ne plus être que du phishing). Il est encore possible de télécharger InVircible dont le chiffre clé (hashcode) montre qu'il s'agit de la version inchangée du 27 novembre 2006.

- Vérification du 13.06.2015 : le site n'existe plus et est en parking (le nom de domaine est à vendre).

Notes :

Des communications répétées sur le groupe Usenet fr.comp.securite.virus, signées Zvi Netiv (auteur de InVircible), n'ont jamais été contestées par Marc Dotan (auteur de Viguard), pourtant procédurier de nature. Zvi Netiv y explique à plusieurs reprises que Marc Dotan, fondateur de Tegam, a détourné sa technologie et son brevet (le logiciel InVircible) et s'est approprié son invention.

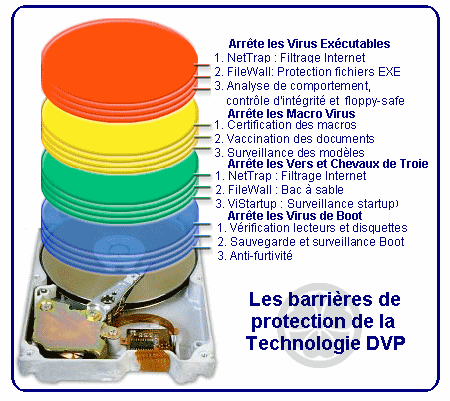

Viguard déclarait utiliser une technologie propriétaire, appelée DVP, et une autre technologie à l'appellation, pompeuse : BVD - Biometric Virus Detection.

Sous la pression des évènements, des critiques et des utilisateurs, Viguard a fini par proposer (mais en option séparée pour ne pas se déjuger), un pseudo antivirus « normal » à joindre à Viguard. Le produit, gratuit, appelé VDetect, ne fait que détecter les parasites mais ne les éradique pas. Il s'agit d'une version Windows de ClamAV, un produit logiciel antivirus multiplateforme, gratuit et Open Source. VDetect ne fait que comparer les hashcodes des fichiers à ceux contenus dans cette base de signatures (d'ailleurs relativement faible) et n'a aucun fonctionnement de type actif temps-réel, analyse heuristique, sandboxing, etc.

Compte tenu de tout le contexte autour de ce produit et de ses hommes, il ne sera pas procédé à d'autres tests de Viguard. Ce produit réussit le tour de force de capitaliser la haine des internautes et des décideurs contre Tegam et Viguard après l'affaire Guillermito, ce chercheur qui avait la sympathie du public. Il est incroyable que cela n'ai pas été « senti » par le staff de Tegam, avant de lancer la machine judiciaire. Les suspicions portent sur l'inadéquation de son fonctionnement à sa finalité et sur un brevet qui serait volé. Le produit, dès 2001, est contesté et, rapidement, ne vaut plus rien en termes technologiques comme en valeur de capital financier, industriel et commercial. Viguard a rapidement fait l'unanimité contre lui tout en faisant face à de nombreux produits concurrents, moins tapageurs, ce que le monde assez feutré informatique n'apprécie pas.

|

- Société TEGAM INTERNATIONAL

Auteur / Editeur de Viguard

RCS Paris B 381 479 088

Décision(s) de justice : Depuis le 10-05-2005 - Liquidation judiciaire

Liquidateur :

JOSSE MARIE-JOSE

4 Rue du Marche-Saint-Honore

75001 PARIS 01

http://www.societe.com/cgi-bin/recherche?rncs=381479088&vu=4 - Société Dodata

Grossiste en informatique

Distributeur de Viguard auprès du réseau de revendeurs

Décision(s) de justice : Depuis le 31-01-2007 - Liquidation judiciaire

Liquidateur :

PELLEGRINI GILLES

4 le Parvis de Saint Maur

94000 ST MAUR DES FOSSES

http://www.societe.com/cgi-bin/recherche?rncs=421327776&vu=4

|

Viguard était un produit français et était distribué uniquement dans la sphère francophone : France, Canada, Belgique, Suisse, Afrique.

Viguard était un produit français et était distribué uniquement dans la sphère francophone : France, Canada, Belgique, Suisse, Afrique.

Ce logiciel est déconcertant et totalement atypique car il adopte une approche différente de celle des antivirus classiques, qui fonctionnent à l'aide de signatures contre les virus connus et à l'aide de systèmes intelligents contre les virus inconnus (algorithmes heuristiques, prédictifs, sandbox ou machines virtuelles etc. ...). Certains l'appellent "firewall antiviral". Il est dommage de le réduire à un antivirus, anti-vers et anti-trojans. Il fait bien plus que cela. Viguard est aussi un produit plutôt destiné aux grands comptes et aux grands réseaux avec un kit d'administration centralisé. C'est un utilitaire de contrôle d'intégrité et de contrôle d'activité qui s'installe sur une machine saine, en prend une photo et en assure la préservation. Il utilise une combinaison de :

- règles applicables aux fichiers (accès application-fichiers programmables (Filewall))

- règles applicables aux processus

- règles applicables à la base de registre

- méthodes de certification des macros autorisées

- filtration des téléchargements

- filtration des pièces jointes

- système de contrôle du démarrage (liste de démarrage de Windows)

- système d'alerte sur l'envoi de mail

- système d'audit de l'utilisation d'Internet par les applications

Viguard se rapproche plus de Tripwire ou Afick mais en temps réel, empêchant les modifications ou en en demandant l'autorisation, alors que ces derniers sont en temps différé et servent, au contraire, à tracer les modifications apportées par une installation ou une activité.

Ses technologies le rendent, de plus, totalement incompatible avec les protocoles habituels de tests comparatifs des antivirus conduits par les laboratoires de tests :

- On ne peut pas le confronter, dans un test « On-demand » à une collection de virus, car il ne comporte pas de scanner et ses technologies ne reposent pas sur des signatures de virus. Notons que les nouvelles versions comportent un scanner à base de signatures (une version Windows de ClamAV, ClamWin, un antivirus Open Source et gratuit (plutôt très faible au début des années 2000 dans sa version Windows) utilisé lors de l'installation du produit.

- On ne peut pas, non plus, le tester dans le contexte dit « On-access » (à l'ouverture d'un fichier infesté) car il intervient avant, en empêchant l'infestation.

- Les laboratoires "West Coast Labs", qui délivrent le label CheckMark (vous pouvez retrouver leurs résultats dans le tableau de synthèse des tests antivirus), ont attribué le label CheckMark à Viguard le 7 avril 2004 après un test dit de « certification niveau 1 » consistant en l'affrontement de la « Wild List » (liste assez courte, servant de standard industriel, des virus les plus actifs du moment) sans utiliser de base de signatures. Le test s'est déroulé en mars 2004 sur la version de juin 2003 de Viguard, soit une version de plusieurs mois antérieure à la création des virus contre lesquels elle a été confrontée. La Wild List actuelle

Le leitmotiv de Viguard est : « il faut plusieurs heures avant qu'un nouveau virus ne soit analysé par les laboratoires de recherches des antivirus traditionnels et qu'ils produisent une contre-mesure. Il faut encore plusieurs heures à plusieurs jours pour que les utilisateurs mettent à jour leur antivirus. Entre-temps, le virus a attaqué des centaines de milliers de machines et a, dans certains cas, tout détruit ou tout volé sur son passage. »

Viguard s'est donc totalement détaché de la recherche de signatures de virus. Il s'attache à :

- Une analyse comportementale assez confidentielle pour qu'on n'en sache quasiment rien (il ne semble pas qu'il s'agisse, par exemple, d'une Sandbox, ce qui paraît pourtant improbable).

- Un contrôleur d'intégrité. Il tourne le dos aux signatures des virus en s'attachant exactement à leur inverse : les signatures des programmes sains - la vaccination - par calcul de signatures RSA MD5 générant des certificats.

Ceci nécessite :

- Un état initial impérativement sain avant l'installation de Viguard car il scanne le contenu de vos lecteurs durant l'installation et certifie les fichiers qui s'y trouvent (raison pour laquelle il n'y a pas de version de démonstration ou d'évaluation en libre téléchargement. Il faut écrire à l'éditeur en remplissant un formulaire (un peu inquisiteur). Une version d'évaluation sur 15 jours est alors fournie dont l'installation est précédée d'un scan classique).

- La coopération forte d'un humain "avancé" en informatique, de réel niveau "administrateur" (pas au sens des droits d'accès en tant qu'administrateur mais au sens de l'intelligence de la chose) de la machine ou du réseau.

Ceci sous-entend que :

- Ces listes de signatures MD5, livrées en standard avec le produit ou créées avec l'aide de l'administrateur de la machine, s'apparentent à des listes de signatures de virus mais, en l'occurrence, sont des listes blanches (permissives) au lieu de listes noires (restrictives), même s'il s'agit de listes de chiffres clé MD5 au lieu de liste de chaînes de caractères.

- Ces listes subissent des mises à jour régulières mais à la charge de l'utilisateur, sur la base de ses choix (par exemple de certification d'une nouvelle macro commande), raison pour laquelle les mises à jour ne viennent pas de l'éditeur mais se passent en tête à tête entre l'utilisateur et le produit Viguard.

- Viguard arrête bien tout ce qui lui est inconnu, modifié ou suspect (virus et autres) mais c'est à l'utilisateur de décider lorsqu'il est face à une alerte. Il doit donc être parfaitement informé de tout et capable de prendre une décision devant chaque alerte de Viguard. Il dispose d'une hot line chez l'éditeur pour l'aider dans ses prises de décisions. Il doit, impérativement, avoir un profil d'informaticien. Si un virus, quelque soit sa forme, vers, virus, macrovirus, malveillance diverse, attaque du boot... passe, c'est l'utilisateur qui l'a laissé passer et est donc complice, Viguard (et la société Tegam) s'en lavant les mains. Ceci est parfois appelé "politique de responsabilisation de l'utilisateur" mais peut tout aussi bien être appelé "politique de déresponsabilisation de Tegam et Viguard".

Viguard comporte :

- Une protection / surveillance des exécutables

- NetTrap qui est un filtre Internet (probablement un fonctionnement de type proxy local - analyse par mot clé des scripts)

- Analyse de comportement (behavior - probablement de type Sandbox - bac à sable)

- Contrôleur d'intégrité (vaccination, signatures MD5, copies de sécurité...)

- NetTrap qui est un filtre Internet (probablement un fonctionnement de type proxy local - analyse par mot clé des scripts)

- Une protection contre les macro virus

- Certification des macros (standards livrées avec les produits et non standard soumises à l'administrateur)

- Vaccination des documents (le terme "documents" ne précise pas quels types de documents sont vaccinés)

- Vaccination des modèles (protection)

- Certification des macros (standards livrées avec les produits et non standard soumises à l'administrateur)

- Une protection contre les vers et chevaux de Troie

- NetTrap qui est un filtre Internet (probablement un fonctionnement de type proxy local - analyse par mot clé des scripts)

- Analyse de comportement (behavior - probablement de type Sandbox - bac à sable)

- ViStartup qui surveille la liste de démarrage, comme StartupMonitor

- Une protection contre les virus de boot

- Vérification des lecteurs

- Sauvegarde et surveillance des boot

- Anti-furtivité (?)

Viguard n'a pas de scanner antivirus et ne reconnaîtra pas un virus spécifique pour vous en donner le nom. Ca, il s'en moque. Il ne travaille qu'en temps réel et en amont de l'infestation. Son éditeur déclare qu'il est :

- Capable de s'assurer que votre système est bien protégé contre les virus connus et inconnus, même s'ils sont furtifs, polymorphes ou cryptés.

- Capable de différencier une modification virale (injection) d'une modification légitime d'où il ne génère pas de fausse alerte ("faux positif").

- Capable de détecter les virus de boot en temps réel.

- Capable de nettoyer les fichiers exécutables ou les composants (.dll) modifiés par un virus et de les restaurer à 100% dans leur état d'intégrité initiale.

- Capable de détecter les macro-virus et permettre à l'administrateur de certifier ses propres macros ou celles reçues de sources fiables (les macros non certifiées étant déclarées suspectes et devant être éliminées).

- Capable de tester et restaurer la mémoire CMOS.

- Capable de filtrer les e-mail (qui sont porteurs, désormais, de plus de 90% des infections virales). Le filtrage Internet est assuré par le module NetTrap de Viguard qui bloque tout e-mail contenant un ver avant que celui-ci ne puisse agir.

- Capable de déclencher une alerte à Haut risque lorsqu'un fichier comporte de multiples extensions dont la dernière devrait laisser penser que le fichier est anodin alors que l'une des autres extensions ou le contenu laisse entendre qu'il s'agit de code exécutable (virus.txt.exe alors que les extensions de fichiers sont masquées).

- Capable de détecter et bloquer des ouvertures de ports non autorisées. Ainsi, l'ouverture de port est signalée puis interdite.

- Capable de protection contre la désactivation : beaucoup de virus (vers de type BugBear.B) désactivent les firewalls personnels et les logiciels antivirus. Viguard s'auto protège contre la désactivation et protège d'autres logiciels. Un firewall personnel protégé par Viguard ne peut être désactivé sur des plates-formes à noyau NT (Windows 2000, XP, NT4).

Son éditeur déclare que Viguard comporte aussi un module appelé "FileWall" - un système de protection en amont des fichiers par Viguard : FileWall alerte et neutralise toute tentative de modification de fichiers protégés. Ainsi, tout programme non certifié qui tenterait d'infecter des fichiers exécutables serait alors immédiatement stoppé par Viguard. Le processus du programme serait alors arrêté. Là encore cela nécessite la coopération de l'administrateur de la machine. Ne pas confondre avec FireWall - Viguard n'est pas un firewall bien qu'il dispose de capacités, limitées certes, d'agir en firewall logiciel en fermant quelques ports. Le terme de "FireWall antiviral" est aussi sujet à confusions.

Son éditeur déclare que Viguard permet, à l'aide d'un système expert, de détecter les fichiers pouvant être dangereux. Il utilise pour cela une technologie développée en interne, la Biometric Virus Detection, dont on ne sait rien, qui reconnaît les virus selon leur appartenance à quatre familles (Virus de Boot, Virus exécutables, macro virus et vers (virus se propageant par e-mail)). Pour chaque famille, une réponse adaptée est apportée par le produit. Ainsi, par exemple, les macros doivent être certifiées par l'administrateur pour pouvoir être exécutées sur une machine. Encore une fois, ce n'est pas l'utilisateur de base qui est capable de faire cela, quand bien même saurait-il ce qu'est une macro ce qui est rare. Pour les vers, le logiciel se révèle capable de filtrer les fichiers attachés aux e-mail, en particulier les exécutables, ainsi que les fichiers téléchargés depuis Internet, selon les règles déterminées par l'administrateur. Là encore, pas de place pour l'utilisateur de base à qui il n'est pas question de demander de créer des règles.

En plus de la protection contre les virus, Viguard offre aussi la possibilité de verrouiller le poste contre des installations non autorisées par l'administrateur / superviseur de la machine. Il suffit de lire les questions posées par ceux qui ont réussi à trouver un forum quelconque et à y entrer pour comprendre le monde qui existe entre l'utilisateur normal d'un PC et le niveau administrateur / superviseur requis pour utiliser Viguard.

Une nouvelle version sort environ une fois par an. C'est ce qui permet au logiciel d'être prêt à l'avance. Le logiciel évolue, mais n'oblige pas à des mises à jour de signatures quotidiennes ni à des mises à jour de moteur trop fréquentes de la part de l'éditeur (mais on a vu qu'en réalité ces mises à jour existent en continue et sont à la charge de l'utilisateur).

Le produit est administrable depuis un seul poste, même s'il tourne sur tous les postes utilisateurs. Son déploiement est enfantin. L'installation se déroule, elle aussi depuis ce poste. Cet antivirus, qui adopte une approche réseau, autorise donc la mise en place d'un système de sécurité dont la politique peut être définie d'une manière centralisée. Il est commercialisé à partir de 90 € HT (594 francs HT).

Conclusions 1 :

- Ce logiciel, conceptuellement, se présente comme un excellent outil qui comble le gap temporel entre la naissance d'une hostilité, virale ou non virale, et sa prise en charge par les outils standards, soit les quelques heures à quelques jours durant lesquels le système est vulnérable à une nouvelle malveillance technologiquement hors du champ des moteurs heuristiques, bac à sable et autres dispositifs prédictifs des solutions standards. Toutefois, pour le soulager et soulager son utilisateur, je l'utiliserais au dessus d'une famille d'outils standards qui déblaient le terrain devant lui : un antivirus classique, un anti-trojan et un proxy à filtres. Un solide firewall, quant-à lui, est déjà recommandé par Tegam, à juste raisons (4 minutes pour survivre) pour Viguard.

- Il ne faut pas réduire Viguard à un antivirus car c'est bien plus que cela en étant un véritable contrôleur d'intégrité. Il semble que le marketing de Tegam ne l'ait toujours pas compris. D'après eux, dans une correspondance privée qu'ils m'adressent en avril 2004, dire que Viguard est un système de contrôle d'intégrité au lieu d'un antivirus est réducteur.

- Contrairement aux outils classiques qui fonctionnent totalement silencieusement, Viguard ne prend pas d'initiative face à une situation nouvelle, puisque, n'ayant pas de signature, il n'a pas de certitudes. Viguard crée une situation d'alerte. Son utilisateur doit donc être une personne responsable et formée, disponible en permanence et doit pourvoir à son remplacement en cas d'absence (congés, maladie etc. ...) d'où la quasi impossibilité de l'utiliser sur un ordinateur domestique ou de toute petite entreprise où le "responsable" est appelé à s'absenter sans avoir de remplaçant pour gérer une situation d'alerte. Il est donc préférable de réserver Viguard au milieu de la grande entreprise et des grandes structures, avec une équipe permanente de responsables formés, dans le cadre d'une politique rigoureuse de sécurité dotée d'une charte respectée, avec application de tous les patch de sécurité sur tous les logiciels et avec une configuration rigoureuse de Viguard et des logiciels.

- Son installation sur une machine rigoureusement saine ne peut se concevoir qu'au moment de l'installation de Windows, avant toute connexion au Web ( 4 minutes pour survivre ) et toute installation d'autres logiciels. La moindre modification aux programmes ou à leurs composants (dll...) sera signalée à l'utilisateur. On n'oubliera pas que ce n'est pas un utilisateur "de base" qui est capable de prendre ce genre de décision (acceptation ou refus) et qu'il est nécessaire de suivre une formation (ou être du métier). Pour se rendre compte du "bruit" que peut faire un utilitaire de contrôle d'intégrité, Viguard ou autre, il suffit d'installer un firewall comme ZoneAlarm Pro (30 jours d'essais gratuits) et de le paramétrer en "Mode contrôle des programmes - Élevé". Vous verrez le nombre de fois où vous êtes interpelé pour prendre une décision parce qu'une dll à été modifiée. Je vous souhaite bien du plaisir, même si vous êtes un utilisateur avancé, pour savoir pourquoi telle dll à changé de taille. Vous acceptez avec angoisse ou vous refusez et ça ne marche plus. D'ailleurs Viguard ne s'y trompe pas et livre son produit avec un paramétrage de base qualifié de "souple" .../... " qui permet de faire l'impasse sur les modifications bénignes les plus courantes", laissée à la charge d'un véritable FireWall, sinon il "génère systématiquement des alertes sur n'importe quelle modification dans l'ordinateur (virale ou non)" et l'administrateur serait noyé sous un flux continu d'alertes.

- Ce logiciel s'adresse à des gens informés et vigilants qui ont déjà un antivirus entre les oreilles.

Tegam m'écrit :

« Il faut savoir que la clientèle de TEGAM International est principalement le monde de l'entreprise. En entreprise, aucune décision dangereuse n'est laissée à l'utilisateur final – seul l'administrateur peut certifier et accepter des éléments ou opérations dangereuses. »

.../...

« ViGUARD a une clientèle à 98% professionnelle »

.../...

« encore une fois, en entreprise, la problématique de la sécurité est complètement différente, puisque ce n'est pas à l'utilisateur final de prendre les décisions. »

Conclusions 2 :

- Le site de Tegam est exécrable car il est censé s'adresser à des techniciens de la chose hors il est un modèle de langue de bois. Les textes sont dithyrambiques mais n'apportent strictement aucune information sur les produits. Le seul document à en apporter est la réponse de Viguard à ses détracteurs (n'existe plus à chercher dans la WayBack Machine). Tout leur site devrait être de cette trempe.

- Se souvenir qu'aucun antivirus n'est fiable à 100%, pas plus les classiques Norton, Kaspersky, Panda etc. ... que Viguard.

- L'un des arguments commerciaux majeurs martelés par Tegam est la fidélité de ses clients. C'est tellement important dans leur "communication" qu'il convient d'en dire quelques mots ainsi que sur la psychologie humaine. Il faut vraiment que Tegam revoie sa politique promotionnelle. La versatilité en matière de sécurité est du ressort des adolescents boutonneux et boulimiques. C'est, encore une fois, une erreur de marketing. Personne, après avoir suivi une formation, d'autant plus qu'elle est nécessaire sous Viguard, ne remettra en cause ses acquis et son confort pour recommencer et repartir dans l'incertitude et l'apprentissage avec autre chose. Moi-même, qui, pourtant, teste les produits, je suis fidèle à Norton depuis 20 ans (édit : faux - je suis passé à Kaspersky) ! C'est une question de nature humaine. Avoir une telle approche commerciale auprès d'un particulier est à peine envisageable, mais l'avoir auprès d'un acheteur et d'un directeur de l'informatique d'un grand groupe, c'est les infantiliser et ça ne passe pas. D'autre part, à propos de cette pseudo fidélité : en entreprises, jamais on ne remettra en cause un choix pour 3 bonnes raisons :

- Ne pas se désavouer aux yeux de sa hiérarchie ni aux yeux de ses subordonnés. Pour la même raison, il sera difficile de trouver un ex-utilisateur qui viendra témoigner en disant, en substance : je suis mauvais car j'ai fait le mauvais choix, j'ai engagé des capitaux dans la mauvaise direction, je n'ai pas su me servir du produit etc. ...

- Ne pas désorganiser les services donc, même si le produit n'est pas "top", on fait et on continuera de faire avec.

- Ne pas "cracher au bassinet" une nouvelle fois et engager de nouveaux investissements (financiers directs et coûts indirects).

- Ne pas se désavouer aux yeux de sa hiérarchie ni aux yeux de ses subordonnés. Pour la même raison, il sera difficile de trouver un ex-utilisateur qui viendra témoigner en disant, en substance : je suis mauvais car j'ai fait le mauvais choix, j'ai engagé des capitaux dans la mauvaise direction, je n'ai pas su me servir du produit etc. ...

|

Responsable R&D, Eyal DOTAN

CEO, Marc DOTAN

|

La plupart de ces notes, y compris les miennes, a été collectée par Jim Rakoto, modérateur sur nos forums

- 20.07.2004 - 01net

Viguard fait figure d'Ovni sur le marché des antivirus. Contrairement aux logiciels classiques, qui utilisent des bases de données contenant des « signatures » de virus pour les identifier, Viguard commence par prendre une « photographie » du PC sur lequel il est installé. Ensuite, il le surveille en permanence pour repérer tout comportement anormal (par exemple, quand un programme essaie de modifier les fichiers système de Windows). Principal avantage, Viguard n'a pas besoin d'être régulièrement mis à jour pour détecter un nouveau virus. Mais son fonctionnement est extrêmement contraignant. D'abord, il ne doit être installé que sur un PC sain, donc sans virus, de préférence juste après la mise en place de Windows. Ensuite, il faut être initié pour comprendre les messages d'alertes du programme quand il suspecte quelque chose. Que faire, par exemple, quand Viguard signale que le fichier SVCHOST a été modifié ? Une mauvaise réponse, et Windows peut ne plus fonctionner... Car, contrairement aux autres antivirus, Viguard ne prend aucune décision seul ; c'est à l'utilisateur de lui ordonner d'éliminer un élément suspect ! Pour mettre Viguard à l'épreuve, nous avons infesté un PC de plusieurs centaines de virus, dont certains très anciens. Certains ont bien été repérés ; d'autres non... Pire, Viguard n'a même pas détecté des mails contenant les vers qui ont récemment défrayé la chronique. Certes, on ne risque rien tant que l'on n'ouvre pas les pièces jointes, mais un antivirus ne devrait pas laisser des fichiers infectés sur une machine...

http://www.01net.com/article/248861.html - LE POLÉMISTE DE LA LUTTE ANTIVIRALE

Viguard 9 vient d'être lancé par l'éditeur Tegam. L'antivirus tient enfin compte de la problématique des vers et des « virus d'Internet ». Cette version vise à rattraper ses concurrents tout en offrant une protection... qui est loin d'être absolue.

Olivier Ménager , 01 Réseaux, le 01/01/2001 à 00h00

Dans le paysage de la lutte antivirale, Tegam, l'éditeur du logiciel Viguard, a toujours tenu un rôle particulier avec une communication qui étonne. En mai dernier, à l'époque de la sortie de l'épidémie « I love you », nous recevions par voie électronique le message suivant : « À nouveau, les antivirus traditionnels ont été mis en échec par une attaque logique et ont été incapables d'empêcher des millions d'ordinateurs d'être infectés. Il est irresponsable de confier la sécurité de ses systèmes informatiques à des utilitaires qui ne savent réagir qu'une fois les ordinateurs infectés. » Ce texte était signé d'Eyal Dotan, directeur du secteur recherche-développement de Tegam.

Des faiblesses en matière de signatures

Dans le dossier de presse, le terme de « passoires » est utilisé pour qualifier les technologies concurrentes de mise à jour de signatures. Cette position tranchée laisse penser que Tegam a trouvé la solution miracle en matière antivirale. Un seul problème, et de taille, c'est que Viguard a, lui aussi, de sérieux handicaps. Il ne fournit pas plus de protection totale que les autres antivirus du marché. Pis, il ne sait pas lutter contre certains virus bien identifiés par ses concurrents. Viguard ne s'appuie pas sur une signature de virus, mais sur un comportement donné pour les différentes familles. L'exemple le plus simple à comprendre est celui des virus de boot. Tout virus de cette famille doit écrire des données soit dans le MBR (Master boot record), soit dans le secteur d'amorçage. Viguard avertit donc l'utilisateur qu'un programme tente d'écrire des données dans ces zones. Concernant les virus macros, le principe du premier niveau de protection bloque l'exécution de toute macro. Nous ne pouvons cependant que rappeler que certaines solutions, à l'instar de celles de Trend ou de Symantec, gèrent parfaitement cette fonctionnalité. La quasi-totalité des logiciels disponibles sur le marché offre des technologies complémentaires aux signatures de virus. C'est le cas des technologies heuristiques ou d'analyse comportementale. Tegam n'apporte donc rien de plus sur le plan conceptuel, il offre simplement la mise à jour de signatures... en moins ! Sans une seule signature, les concurrents précités sont capables d'éradiquer une grande partie des virus.

Seul le poste client est protégé

Dans le passé, Tegam jouait sur la terminologie car son logiciel ne traitait que les virus au sens strict. La porte était donc ouverte à nombre de vers et de chevaux de Troie. Dans tous les cas, les nuances de vocabulaire face aux pertes de données n'ont que peu d'intérêt. Savoir que son ordinateur a été détruit par un virus, un ver ou une bombe logique revient au même pour l'utilisateur. En outre, Viguard ne traite que le poste client (sous Windows). " Une question d'approche de la sécurité " , justifie Marc Dotan, p.-d.g. de l'éditeur. Un point de vue surprenant. Laisser passer un virus au niveau de la passerelle Internet équivaut simplement à laisser passer un terroriste à la frontière sous le prétexte qu'il ne va pas s'attaquer au poste frontière !

QUAND VIGUARD 9 REGARDE PASSER LES VIRUS...

Le portail Secusys ayant indiqué que Viguard 8 laissait passer le ver I-Worm, les utilisateurs ne devront pas appliquer une mise à jour de signature, mais tout simplement changer de produit pour être protégé de ce ver.

Toutefois, tout n'est pas simple. " Avec les versions précédentes, la mise à jour des postes de travail s'effectuait par appel d'un exécutable situé sur un serveur, qui vérifie régulièrement l'intégrité du produit sur le poste client et la présence éventuelle d'une nouvelle version. Or, avec Viguard 9, la dénomination de cet exécutable a changé, ce qui, fort logiquement, empêche le fonctionnement des raccourcis situés sur les postes de travail et oblige à un nouveau passage sur ces derniers ou au développement d'une nouvelle procédure automatisée ", explique Patrick Troysi, responsable des systèmes d'information au palais de la Découverte à Paris. Bien que cette dernière mouture soit censée concerner toutes les familles de virus, nous avons fait un test avec un virus répertorié. En quelques secondes seulement, notre système a été rendu totalement inutilisable...

http://www.01net.com/article/139387.html - Comme 01net n'a pas donné suite à la demande de M.Dotan de publier un droit de réponse, ce dernier les a assignés devant le Tribunal de Grande Instance de Paris.

Lequel a débouté Tegam

http://www.legalis.net/breves-article.php3?id_article=163 - Tegam se présente comme une société française or, sur le site de l'ambassade d'Israël en France, Tegam fait partie de la liste des sociétés israéliennes en France Mise à jour du 29.10.2013 - les listes originales n'existent plus mais on les retrouve encore dans les archives du WEB (la Wayback Machine) :

Archives au 03.10.2003 - Tegam dans la liste

Archives au 19.12.2003 - Tegam dans la liste

Archives au 17.02.2004 - Tegam dans la liste

Archives au 08.04.2004 - Tegam dans la liste

Archives au 07.06.2004 - Tegam dans la liste

Archives au 17.02.2004 - Tegam dans la liste

Archives au 05.03.2005 - Tegam dans la liste

Archives au 26.04.2006 - Tegam dans la liste

L'archive suivante date du 13.08.2006 et Tegam n'est plus dans la liste des sociétés israéliennes en France (pour une bonne raison puisqu'elle a été liquidée, judiciairement, le 10-05-2005).

Il est probable que, pour des raisons de sécurité (terrorisme islamiste en France), cette liste ne soit plus offerte au public. L'adresse d'origine était : http://www.israel-industrie.com.fr/site/societes.tpl - Génèse originelle de Viguard et spoliation :

Dans l'archivage par Groups.Google.com du fil de discussion « Que vaut Invircible en tant qu'antivirus ? » à l'origine dans fr.comp.securite.virus ›, Zvi Netiv déclare, preuves à l'appui, que Tegam (Eyal Dotan) lui aurait piqué son logiciel. Cette déclaration publique n'a jamais été contestée par Tegam ou Eyal Dotan :Citation

> Salut,

>

> Zvi Netiv:

> > J'ais mis en ligne les bitmaps d'une revue des produits AV, et

> > d'un interview publiés dans Compatible PC magazine no. 44, de Mai

> > '91, qui prouve que c'est faux:

> > http://invircible.com/download/tegam/Tegam1.jpg et

> > http://invircible.com/download/tegam/Tegam2.jpg

>

> Tegam vendait votre logiciel en France sous le nom de V-Guard. Ce

> nom ne vous appartenait pas?

Le nom d'origine du produit est V-Care, et V-Guard est le nom du module qui

fesait la sécurisation et restauration sur base de signatures intégrité. Les

deux noms était d'abord enrégistrés ici, en Israel. Quand nous avons lancé la

commercialisation en France, M. Dotan nous a convaicu que V-Care ressemble trop

'vicaire' et on c'est mis d'accord à utiliser V-Guard en France, comme vous le

voyez bien de l'article que j'ais mis en ligne.

Ailleurs dans ce fil, j'explique l'histoire du brevet ViGuard, et comment Marc

Dotan nous a trompé en enrégistrant ViGuard sur son nom, en place de Zvi et Amir

Netiv comme éditeurs, et lui même comme distributeur pour la France.

Vers la fin de '91, Dotan est venu avec une fausse histoire, prétendant que "V-"

(v tiret) était attribué dans la perception du public au produit antivirus

'V-Analyst' (un produit Israélien de BRM) qui était vendu à ce temp en France

par Infodidact. Dotan me raconta que Jean Luc Arfi, directeur de Infodidact,

lui menacait de le trainer en cours, et demanda de changer le nom du produit

pour la France au nom de ViGuard, pour le distinguer de V-Analyst. L'histoire

me semblait louche, mais sous pression d'Amir, j'ais accordé le nom ViGuard à

Dotan, apres l'avoir fait signer un engagement qu'il enrégistrera le brevet à

notre noms.

Le copyright de NetZ Computing existait dans les logiciels vendus en France sous

le nom de ViGuard jusqu'a Septembre '93, quand j'ais terminé Tegam comme mon

distributeur, suite à la découverte qu'il m'a tromper en enrégistrant le produit

sur son nom. L'histoire de V-Analyst était qu'un faux prétexte pour voler le

copyright.

NetZ Computing Ltd. ISRAEL http://invircible.comsupport@resq.co.il

InVircible Virus Defense Solutions, ResQ and Data Recovery Utilities

E-mail sent in reply to this post will not be considered private and

will be answered in the newsgroup. Top posting is not appreciated!

http://groups.google.com/groups?

Viguard

Article sur Invircible V-Guard / V-Care - Le produit d'origine qui sera volé pour être revendu sous le nom de Viguard

PC-Mag N° 44 - Mai 1991

Viguard - Article sur les créateurs de V-Guard / V-Care - Zvi Netiv père et fils - Le produit d'origine qui sera volé pour être revendu sous le nom de Viguard

PC-Mag N° 44 - Mai 1991 - Compatible PC magazine fait partie d'un groupe dirigé par Jean Kaminsky, dont l'épouse figurait à l'époque parmi les actionnaires de la société.

Tegam : la société

Tegam est une société inscrite au registre du commerce. Créée en 1991 par Marc Dotan, elle commercialise Viguard, un logiciel visant à protéger les ordinateurs contre les virus et autres chevaux de Troie. L 'idée est de vérifier l'intégrité des fichiers (leur modification éventuelle).

La société Tegam employait en moyenne 0, 5, 8, 8, 8, 8, 6, 0, 0 et 6 salariés en 1994, 1995, 1996, 1997, 1998, 1999, 2000, 2001, 2002 et 2003 respectivement.

Le bénéfice (ou perte) de l'entreprise était de 92.600 euros, 228.196 euros, 100.509 euros, 91.782 euros, 26.625 euros, -435.238 euros, -75.459 euros, 163.204 euros, 15.251 euros et 7.846 euros en 1994, 1995, 1996, 1997, 1998, 1999, 2000, 2001, 2002 et 2003 respectivement.Actionnariat:

- Du 11 mars 1991 au 19 février 1993 les actionnaires de l'entreprise Tegam étaient:

Sylvie Brouxel épouse Jean Kaminsky, 20%

Annie Kaminsky épouse Marc Dotan, 25%

Marc Dotan, 25%

Milka Haberman veuve Rozenberg, 30% - Depuis le 19 février 1993 les actionnaires de l'entreprise Tegam sont:

Annie Kaminsky épouse Marc Dotan, 25%

Marc Dotan, 25%

Milka Haberman veuve Rozenberg, 50%

Ces chiffres sont issus des documents déposés par Tegam au tribunal de commerce.

(dans http://www.kitetoa.com/ ) - Du 11 mars 1991 au 19 février 1993 les actionnaires de l'entreprise Tegam étaient:

- Eyal Dotan : le mythe du génie dès 12 ans

Si comme l'écrit Tegam, Viguard a bien été codé par Eyal Dotan, il s'agit d'un petit prodige car il l'aurait fait à l'âge de 12 ans.En conclusion, on tente, pour crée le mythe Eyal Dotan, d'instiller l'idée que la naissance de Viguard, qui est, en réalité, la spoliation d'un autre logiciel antérieur dont Tegam avait une simple licence de distribution, remonte à la constitution de Tegam (1991).Eyal Dotan : le mythe du génie dès 12 ans

Eyal Dotan est présenté comme l'inventeur de Viguard et celui qui code chez Tegam.

L'immatriculation de la société Tegam date de 1991. Eyal Dotan, qui est né en 1979, avait alors 12 ans. Des dates qui collent mal avec le descriptif de David Nataf dans son livre « La guerre informatique ».

Page 43, David Nataf nous apprend qu'Eyal « a 17 ans » quand il invente un logiciel antivirus (c'est à dire en 1996).

Page 44, David Nataf nous explique de Marc Dotan a créé Tegam pour commercialiser l'invention de son fils. Invention qui daterait, toujours si l'on en croit David Nataf, de 1996... une date bien postérieure à la création de l'entreprise (1991).

http://www.kitetoa.com - Pour se faire une idée, un article de Piratemag de 2001 (!) analyse le logiciel

http://www.acbm.com/pirates/num_09/viguard.html

Enfin dans les pratiques commerciales de Tegam, relevons celle-ci signalée par solutions.journaldunet.com, Secuser.com et Indexel.net

http://solutions.journaldunet.com/printer/020131_catastrojan.shtml

http://www.secuser.com/hoax/2002/goodluck.htm

http://www.indexel.net/1_20_2382/Good_Luck_le virus fantome.htm

Dans la famille des contrôleurs d'intégrité en temps réel on trouve InDefense.

InDefense (InDefense's Achilles'Shield)

http://www.indefense.com/index.asp

Ils avaient obtenu le label CheckMark du West Coast Labs dès 1998. Viguard ne l'a obtenu que le 7 mars 2004 (certification niveau 1)

Ce produit pourrait être la version originale de Viguard dont Tegam aurait perdu la « licence » et, surtout, la documentation, au profit de la société InDefense (In-Defense ?), de qui ils s’étaient rapprochés pour pénétrer le marché Nord américain. Ceci accréditerait une thèse que j’ai vu je ne sais plus où selon laquelle les gens de Tegam se sont retrouvé avec un produit qu’ils ne connaissaient pas (ils ne l’ont jamais écrit et surtout pas la légende du gamin de 12 ans), dont ils ne savaient même pas ce qu’il faisait et comment il le faisait.Il y a longtemps, Pierre (Assiste.com) a écrit: Il y a un truc opaque entre Tegam et InDefense. Le produit actuellement connu sous le nom de Viguard est « inventé » conceptuellement par le fils Dotan, agé de 13 ans. Le père, un homme d'affaires français, fonde Tegam France et veut couvrir l'Europe. Le produit est remarqué par l'un des directeurs d'Apple. Le père décide alors de « monter » aux states et fonde Tegam International, Inc, qui a pour site www.in-defense.com, vers Juin ou Juillet 98 et qu'il dirige depuis la France. Montages financiers. Cession de licence pour 1,1 M$. Le rêve de devenir en 2 ans le 3ème mondial derrière McAfee et Norton... et puis rien. Le système est opaque.

Je ne pense pas qu'il y ait quoi que ce soit de commun avec la InDefense, Inc. actuelle si ce n'est l'usage d'un nom par InDefense, Inc. que Tegam n'utilise plus depuis, l'abandon par Tegam de son domaine www.in-defense.com a ne pas confondre avec le www.indefense.com de InDefence, Inc. et un spécialiste de AV et des gestionnaires de comportements, Lixin Lu, qui prend la vice présidence de Tegam le 9 Oct 98 et passe à la vice présidence et CTO (Chief Technology Officer) de InDefense, Inc en 99 où il y serait encore.

Je me demande si ce n'est pas lui qui est parti avec la licence et le nom InDefense pour participer à la fondation de Indefense, Inc. en 1999.

InDefense, Inc. est une société américaine, basés à Santa Cruz - Californie. Leur produit s'appelle Achilles'Shield (n'existe plus - dernière mise à jour le 16 novembre 2006).

Tout ceci est à vérifier, confirmer, infirmer… mais est conforté par les pages 20 à 23 de ce document du Virus Bulletin (c’est bien le produit dont Tegam assure la distribution en France).

http://www.virusbtn.com/magazine/issues/pdf/1998/199811.pdf

Il me semble que j'avais obtenu plus de détails mais je ne sais plus du tout où (trop vieux tout ça) et j’avoue une certaine lassitude, une lassitude certaine et un profond dégoût des manières de Tegam :- Procéduriers

- La tapageuse pub « arrête 100% des virus »

- L'attaque contre Guillermito

- Les déclarations publiques, jamais démenties à ma connaissance, de Zvi Netiv qui serait le réel auteur du produit dont le nom d'origine est Invircible, distribué en France par Tegam dès 1991. Zvi Netiv est spolié par Tégam qui est à son tour spolié (peut-on alors dire cela) par InDefense

- L’ouvrage « La guerre informatique » de David Nataf qui ouvre les yeux

- La récapitulation de cette affaire que fait Kitetoa

Guillermito m'avait fait parvenir de la documentation à l'époque où je me posais toutes ces questions.

Les contrôleurs d'intégrité en temps réel, dont Viguard, SSM, ProcessGuard, Invircible, Abtrusion Protector, Finjan, InDefense, ... sont une excellente approche complémentaire (et uniquement complémentaire) aux outils à analyse comportementale (moteurs heuristiques des antivirus classiques à scanners. Certains chiffres avancent qu'un antivirus classique (scanner) auquel on enlève sa base de signatures continue à trouver 80% des virus grâce à ses méthodes heuristiques).

Ils peuvent être un outil unique (avoir un pare-feu en plus, tout de même) à condition d’être entre les mains d’une équipe expérimentée dans une grande structure avec permanence 24/24 365/365 (ce qui pose le problème du coût de Viguard qui revient à quelques dizaines de milliers d'€€ par an !). J’avoue, très souvent, ne pas du tout savoir pourquoi un binaire change tout d’un coup de taille ou un composant jusqu’alors inconnu demande des droits… alors, si ma perplexité est totale, imaginez le désarrois d’un utilisateur « normal » dans une administration, de nuit, le week-end ou un jour férié.

Mettez simplement votre Internet Explorer auquel 70 à 80 % d’entre vous êtes attaché en mode « demander » pour le téléchargement et l’exécution des contrôles ActiveX et maintenant, devant chaque question posée, demandez-vous si c’est légitime ou hostile. Soyez honnête avec vous-mêmes : dans 80% des cas, vous ne savez pas ! Maintenant faites la même chose avec votre pare-feu en mode contrôle des composants – soit vous laissez passer en serrant les fesses de peur, soit vous interdisez et, généralement, votre navigation se bloque.

Je viens de préparer une machine pour un jeune couple lambda, avec simplement la maîtrise des composants ActiveX lorsque IE est nécessaire (IE est le seul navigateur WEB à reconnaître les contrôles ActiveX, aucun autre éditeur de navigateurs WEB ne veut entendre parler de cette technolofie scélérate d'ActiveX), le navigateur Firefox et le module temps réel de l’antispyware de Microsoft (plus les trucs habituels SpywareBlaster, un antivirus, un pare-feu, etc.). C’est la panique – pour eux mon installation ne fonctionne pas – point – parce qu’elle pose des questions et qu’ils ne savent pas y répondre ! Ils ne comprennent d’ailleurs même pas les questions !

Autre chose : MD5 et les hashcodes.

Le principe de base des contrôleurs d’intégrité est, en ce qui concerne les fichiers, de calculer leurs chiffres-clé (hashcodes type MD5, SHA-1, etc. [voir Summerproperties, par exemple], à un instant où le système est réputé fiable (cette méthode est parfois appelée « vaccination »). L’outil s’assure ensuite, en temps réel, que ces fichiers ne changent pas de taille/contenu en recalculant le hashcode et en le comparant à la valeur de référence initialement calculée, chaque fois que le fichier est sollicité (On-access). Le truc est donc simple.

Le calcul du hashcode d’un fichier donné est réputé être modifié dès qu’un seul bit du document est modifié. Il ne peut y avoir 2 hashcodes identiques pour 2 fichiers différents ou 2 versions du même fichier (mais, depuis, on a appris à générer des "collisions" MD5 (des hashcodes identiques pour des fichiers différents) et même SHA-1 n'est plus suffisant - il faut passer à SHA-256 pour éviter les « collisions »).

Je crois que Guillermito avait démontré une faille de Viguard qui utilisait un hashcode proche de CRC-32, c’est-à-dire un hashcode très faible et très aisé à circonvenir (c’était en 2001 sur des versions 9 de Viguard). Peu importe ! La question n’est pas là. La question est : est-ce que les systèmes de contrôle d’intégrité sont fiables aujourd’hui ? Est-il possible de modifier un fichier (donc d’y injecter un parasite) et que le hashcode de ce fichier modifié soit identique à l’original ? Eh bien, en ce qui concerne l’algorithme MD5, largement utilisé, il est désormais possible de produire des « collisions » à la demande, donc les systèmes de contrôle d’intégrité ne sont plus fiables sauf à utiliser des hashcodes beaucoup plus longs, comme SHA-256. Le problème est que calculer un hashcode avec un algorithme plus « dur » produisant un hashcode plus long est très consommateur de puissance de calcul et ne peut pas être implémenté sans incidence.

Recherches Google "MD5 collisions"

Donc, retour aux produits à base de signatures et d'analyses heuristiques.

Eyal Dotan et autre nom de Viguard : Si Eyal Dotan est Directeur Recherche & Développement TEGAM International, il est également

Si Eyal Dotan est Directeur Recherche & Développement TEGAM International, il est également- Professeur d'attaque et protection logique à l'institut EPITECH (Paris)

- Fondateur de Cameyo.

Histoire de la société Cameyo (archivé) où l'on apprend que Eyal Dotan (appelé familièrement par son prénom) a fondé Cameyo, a été « Professeur d'attaque et protection logique » à l'institut EPITECH (non pas durant plusieurs années, comme indiqué, mais durant les années scolaires 2005/2006 et 2006/2007, période de liquidation des sociétés qui commercialisaient Viguard, Tegam et SOFTED, que dirigeait Eyal Dotan) et que Viguard s'appelait aussi Ivanti Endpoint Security.

Cordialement

Pierre

18 mai 2005 - Procéduriers

- Il y a l'art et la manière.

C'est la manière qui à foutu en boule toute la communauté contre Tegam et l'affaire Guillermito qui a fini de cristalliser la haine contre cette société et la sympathie, dont la mienne, acquise depuis longtemps, envers Guillermito.

Viguard ne vaut plus un pet dans les actifs de cette société et même s'ils ont organisé leur insolvabilité ou dépouillé le bébé en cédant une licence à un troll de leur famille ou autre avant de se mettre en cessation de paiement, le produit n'émergera plus, même sous un autre nom. Il est dépassé par la même licence ViGUARD qu'ils avaient vendu 1.1M$ à InDefense et qui continue d'évoluer séparément et par InVircible du véritable père de ViGUARD.

Mais, techniquement, pour le produit lui-même, arrêtez de cracher dessus. On ne peut pas regarder avec les yeux de Chimène, des produits similaires comme SSM, ProcessGuard etc. ... et cracher sur ViGUARD. Le produit avait les défauts de ses qualités (difficile à mettre en œuvre et à utiliser, coûteux à l'usage, faille de sécurité... comme les autres). C'est la société Tegam qui est à gifler, elle et sa manière, pas le produit (qui, je le répète, n'est pas d'elle mais provient d'un vol de brevet comme le martèle l'auteur floué du produit, Zvi Netiv).

J’ai envoyé un communiqué aux journalistes informatiques européens (environ 400) qui n’étaient, à priori, pas informés. Depuis hier, ça commence à fuser de partout. Jusqu’à avant-hier, mes outils de veille sur Tegam et ViGUARD ne signalaient que l’émergence de la version d’essai gratuite. Un coup de bluff ou une dernière tentative de valorisation durant l’établissement de l’actif par le liquidateur, ou un coup de Jarnac ?

Cordialement

Pierre

20 mai 2005

|

↑ [01] Petite analyse de Viguard et attaques possibles (par le chercheur Guillermito - cet article a tout déclenché)On lira avantageusement quelques propos pour et contre Viguard pour comprendre que ce produit ne laisse pas indifférent :

- Comment baiser ViGuard, première leçon. Date de 2001

- Questions à Guillermito et Roland Garcia par Alain Godet et Olivier Aïchelbaum

- Viguard mauvais antivirus et mauvais perdant

- Viguard (faille OR failles) Recherches Google

- Viguard "fr.comp.securite.virus" Recherches Google

- Tegam, le "mauvais garçon" de la lutte antivirale

- Désinformation sur Viguard - Une réponse de Viguard à ses détracteurs

- Filtrage des emails : la protection de Viguard

- Mise en examen de Guillermito par Tegan (25 mars 2004)

- Un fil de discussion sur les forums CommentCaMarche

- Société Tegam - Comptes, Résultats

- Viguard, une solution antivirale atypique

- Viguard 2004 : de nouvelles parades aux nouveaux virus

- Tegam International en liquidation judiciaire (par Jack Cacilis - MVPS)

- TEGAM en liquidation judiciaire (par Maître Eolas)

- On se penchera sur les autres outils de contrôle d'intégrité en temps réel. Controleurs d'intégrité dont :

- PrevX

- InVircible Anti Virus (le prédécesseur de Viguard apparemment volé à Zvi Netiv par Tegam)

- SSM System Safety Monitor (gratuit)

- Abtrusion Protector (gratuit pour les particuliers)

- Finjan

- Indefense (InDefense's Achilles'Shield) - serait une spoliation de Viguard qui, lui même, serait une spoliation de InVircible

Les propriétés (données de création) du document prétendu de Danielle Kaminsky fournie au site Kitetoa.com par le Clusif ( Clusif : Club de la Sécurité de l’Information Français)

L'arrêt de la cour d'appel dans l'affaire Guillermito commenté par Maître Eolas

- Comment baiser ViGuard, première leçon. Date de 2001

Dossier : Scans de failles ou de mises à jour |

|---|

Scan de failles ou de mises à jour Scan de failles Fils RSS de mises à jour et sites de mises à jour |

Dossier (collection) : Contrôle et contrôleurs d'intégrité |

|---|

Dossier : Contrôleurs d'intégrité Qu'est-ce que le contrôle d'intégrité et limites Chiffres clé Contrôleurs d'intégrité Méthodes cybercriminelles Assistance à la prise de décision |

Collection de dossiers : Les logithèques |

|---|

N'existe plus

N'existe plus