Assiste.com

1 by 1 gif : autre nom pour les Web Bug, un truc très simple pour forcer une requête HTTP dont l'en-tête, normal, va provoquer une fuite de données privées.

cr 01.04.2012 r+ 22.11.2024 r- 22.11.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

| Sommaire (montrer / masquer) |

|---|

« 1 by 1 gif » est un autre nom pour Web Bug.

Tous ces termes ou ces graphies de termes désignent exactement la même chose :

- 1 by 1 Gif

- Action tag

- Balise pixel

- Bogue Web

- Clear Gif

- Image tag

- Invisible Gif

- Pixel based event tracking

- Pixel de suivi

- Pixel de tracking

- Pixel-espion

- Pixel invisible

- Pixel tag

- Pixel Tracking

- Pixel transparent

- Single-pixel

- Tracking Bug

- Tracking Pixel

- Web Beacon

- Web Bug

- WebBug

- Web-Bug

- Etc.

Voir l'article complet sur les Web Bug :

En deux mots :

Les nombreux autres termes ci-dessus sont préférés à « Web Bug » par ceux qui pratiquent cette technique, car le terme « Web Bug » véhicule des concepts très pénalisants comme :

- Web caché

- Défaut (faute) dans l'écriture du code utilisé

- Atteinte à la vie privée (textes et lois définissant la notion de vie privée)

- Tracking

- Profiling

- Faute de conception

- Etc.

Et puis, le tout premier usage du terme bug, en informatique, est attribué à Grace Hopper le 9 septembre 1947 à 15h45 pour expliquer la panne totale d'un ordinateur (1947 - Le premier bug en informatique). Il y a toujours un bug quelque part.

« Web Bug » est le terme désignant l'utilisation d'une image de 1 pixel de côté (juste un micropoint), au format .gif (Graphic Interchange Format) ou .png (Portable Network Graphic), transparente pour être totalement invisible, quelle que soit la couleur du fond de la page Web sur laquelle il est affiché.

Cette image est stockée sur un serveur distant utilisé par une tierce partie et, comme toutes les ressources externes, elle est appelée, sur l'appareil ou l'ordinateur de l'utilisateur, par un lien (URL). Cela force le navigateur Web de l'internaute à se rendre sur ce serveur pour rapatrier cette image. Une requête HTTP standard (un lien), comportant son entête HTTP (header) standard, est utilisée.

Un « Web Bug » sert uniquement à provoquer une bête requête HTTP standard et sans aucun effet visible pour l'internaute. Il n'a strictement aucune autre utilité pour l'internaute, mais est, ô combien, utile à celui qui le met en place !

Les « requêtes HTTP » sont le « cheval de Troie »

de la « charge utile » que sont les « entêtes HTTP »

Les « requêtes HTTP » sont le « cheval de Troie » de la « charge utile » que sont les « entêtes HTTP »

Qui êtes-vous ? Vous et vos traces sur le Web

Les entêtes HTTP, dans les requêtes HTTP (les liens visibles ou invisibles) :

Embarquent des informations qui sont alors collectées (tracking), conduisant à votre profilage.

Permettent aux serveurs de dialoguer avec votre appareil ou ordinateur.

On appelle cela une « ressource distante » (que le mot « ressource » est bien nommé !)

Cela permet donc à l'auteur du « Web Bug » de récupérer, sans l'utilisation d'aucun dispositif d'espionnage (sans aucun spyware ou keylogger, etc.), tout un flot d'informations sur vous dont :

Vos centres d'intérêt actuels - ce qui vous intéresse maintenant.

Les ressources consultées sont identifiées et analysées, ainsi que le site d'où il vient et les diverses analyses qui existent sur ce site, dont :Votre centre d'intérêt précédent - d'où vous venez.

Le lien (URL) de la page sur laquelle vous pourriez retourner en cliquant sur le bouton « Reculer d'une page » de votre navigateur Web. Son contenu est également analysé. Ceci permet de suivre et enregistrer, dans des bases de données aux capacités infinies, la totalité de votre navigation (la totalité des pages Web que vous avez regardées) depuis le premier jour où vous vous êtes connecté sur le Web. Ceci permet de vous profiler en temps réel et les profileurs vous connaissent mieux que vous ne vous connaissez vous-mêmes, mieux que votre mère ne vous connaît.Une immense quantité d'informations dont :

Un GUID permettant de vous identifier de manière précise et unique, que vous utilisez ou interdisiez l'usage des cookies dans votre navigateur Web.

Votre géolocalisation précise, à quelques centimètres près.

Etc.

Voir les pages démonstratives des chapitres « Sommes-nous espionnés » et « Souriez, vous êtes cernés ».

Tout ceci touche à la vie privée (ce que vous faites, ce qui vous intéresse, où vous le faites à quelques centimètres près, comment vous le faites, à quel moment vous le faites, etc.).

La simple récupération de ces deux liens (URLs) (page actuelle et page précédente), page par page, sur toutes les pages que vous ouvrez depuis votre premier jour sur le Web (votre « clickstream »), permet à toutes les tierces parties, qui sont obsédées par chaque internaute du monde, de reconstituer toute votre vie sur le Web.

Tout cela, et bien plus encore, est noté et analysé, à vie, à votre insu, dans des bases de données infinies dont les usages réels sont totalement ignorés. On vous jette en pâture que c'est pour vous délivrer des messages publicitaires plus pertinents (la publicité est le modèle économique d'un Web gratuit), mais quels sont les autres usages de ces données collectées ?

Dans un domaine connexe, comment constitue-t-on des bases de données privées : les fichiers de police et gendarmerie, en France, dont certaines données sont vendues clandestinement par des employés trop nombreux à y avoir accès et, pour certains, financièrement intéressés.

Tout cela relève exactement de ce que fait le service d'espionnage intérieur français anciennement appelé RG (Renseignements Généraux), mais en bien plus rapide (en temps réel) et infiniment plus complètement et insidieusement. En réalité, il n'y a pas qu'une seule officine qui vous espionne. Elles sont des dizaines simultanément, plus ou moins obscures, provenant de divers pays, sans relâche, 24 h / 24 - 365 j / 365, toute votre vie durant, depuis le premier jour où vous vous êtes connecté sur l'Internet (et bien avant avec les cartes de paiement, les chèques, les caisses enregistreuses, les cartes de fidélités, les abonnements, les DAB (Distributeurs automatiques de billets), les compteurs électriques relevés à distance, la domotique, les puces RFID, les caméras de surveillances, l'analyse en temps réel du déplacement de votre regard sur les affiches publicitaires, la reconnaissance faciale, etc.).

Le « Web Bug » est une technologie placée sur un site Web (dans toutes ses pages) ou dans le corps des e-mails, afin d’effectuer le suivi (la surveillance, l’espionnage) des activités :

- Qui ?

- En venant d'où (Site Web, page Web...) ?

- Où (géolocalisation) ?

- Quand (horodatage) ?

- Temps resté sur la page (par différence avec horodatage d’entrée sur la page suivante visitée) ?

- Détection de l'ouverture d'un e-mail (méthode souvent utilisée en plus des cookies) ?

- Etc.

Les « Web Bug » sont adossés à l'usage de cookies de tracking embarquant un GUID, ce qui permet de consolider le tracking autour d'une même personne physique à travers tout ce qui est fait.

Lire : « Commander une pizza » et le « Hit-parade des plus gros utilisateurs de Web Bug »

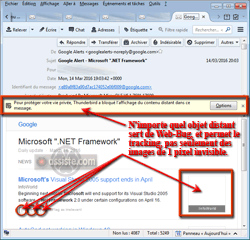

Dans cette capture d'écran, c'est le courrielleur (client de messagerie) Thunderbird, de la Fondation Mozilla (également éditeur du navigateur Web « Firefox »), qui protège ses utilisateurs des Web Bug et requêtes à des objets distants.

L'accès à n'importe quelle image ou n'importe quel objet distant provoque une requête HTTP, avec son entête HTTP (header HTTP), ce qui permet le tracking.

Un opérateur de tracking qui n'a pas de raison apparente d'être présent dans un site Web offre un service quelconque au webmaster du site en question en échange de l'incrustation d'un Web Bug (pixel invisible), afin de capturer les informations offertes par et dans l'entête HTTP (header HTTP) et de les exploiter et revendre (à l'insu des webmasters et des utilisateurs).

Voir ce que cela permet dans le Dossier : qui êtes-vous ? Vous et vos traces sur le Web.

|

Action rapide - Pas le temps de lire

Bloquez la surveillance exercée sur vous et vos moindres faits et gestes dans le monde numérique, dont les mécanismes comme les Web-Bugs, l'exploitation du contenu des entêtes des requêtes HTTP, les questions posées aux moteurs de recherche (attention aux moteurs de recherche menteurs), les réponses choisies, le tracking (Stop Tracking), le profiling (Stop Profiling), etc.

Mais n'oubliez jamais que la publicité est le modèle économique d'un Web gratuit. Comme pour la presse écrite, la radio ou la télévision, la publicité sauvegarde la gratuité des sites Web.

Passez par, au choix :

Le blocage total des mécanismes publicitaires

Le blocage total des mécanismes publicitaires et des mécanismes assimilés, qui servent d'alibi à la surveillance, sous prétexte d'analyses comportementales pour permettre un marketing comportemental. Toutefois, cette approche conduit à la faillite / la disparition de nombreux sites Web puisque la publicité est le modèle économique d'un WEB gratuit, ou, comme c'est déjà le cas un peu partout, le passage d'innombrables sites Web à un modèle payant, dont toute la presse.Collecte des données privées

Collecte des données privées et des données de navigation (dont la construction et le stockage à vie de vos clickstream, etc.). L'interdiction de ces collectes devrait empêcher les analyses comportementales et la publicité ciblée (Charte sur la publicité ciblée du 30 septembre 2010 - PDF, FR, 23 pages) basées sur nos moindres faits et gestes sur le WEB. Notre vie privée est et doit être et rester protégée et PRIVÉE. Les sites Web peuvent et doivent survivre en affichant des publicités non ciblées (ce qui, accessoirement, est bien plus captivant, intéressant et intellectuellement enrichissant (au sens propre et au sens figuré) que de recevoir 100 fois par jour, durant 6 mois, la même pub sur la même chaise longue que j'ai regardée une fois (quelle imbécilité !)

Le modèle suivant vise à bloquer la publicité

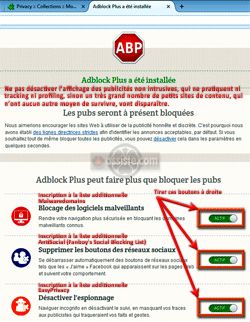

Installer Adblock Plus

Téléchargez et installez Adblock Plus dans votre navigateur Web

Sur la page vous confirmant la bonne installation d'Adblock Plus, tirez immédiatement à droite les trois boutons suivants.

Il n'y a rien d'autre à faire, ni maintenant ni plus tard (vous n'avez rien à faire de particulier).

Cela correspond à vos inscriptions aux bases de signatures et de règles suivantes :

Adblock Plus dans le cadre d'une procédure complète

Procédure complète de blocage de la publicité et de protection de la vie privée

AntiSocial

AntiSocial (Fanboy's Social Blocking List) - Blocage de l'espionnage et de la surveillance ( pudiquement appelé tracking ) par les réseaux sociaux avec leurs boutons (J'aime, Plus 1, etc. ...) servant de Web-BugEasyPrivacy

EasyPrivacy - Blocage de l'espionnage et de la surveillance ( pudiquement appelé tracking ) par les acteurs de pur tracking (sans activité publicitaire), comme :Les sites de statistiques pour webmasters qui n'ont d'autre raison d'être que de faire du tracking et de vendre ces données volées (offrir des statistiques gratuites aux webmasters n'est que l'alibi pour être présent dans toutes les pages des sites visités).

Les sites de gadgets (inutiles, voire hostiles dans 99,999% des cas) qui n'ont d'autre raison d'être que de faire du tracking et de vendre ces données volées (le gadget en lui-même (météo, horloge, news, etc.) n'est que l'alibi pour être présent et actif en continu dans les ordinateurs).

Les sites qui se greffent à d'autres sites (comme Disqus, etc. ...) et qui n'ont d'autre raison d'être que de provoquer des requêtes HTTP afin de capturer des entêtes de requêtes HTTP, de faire du tracking et de vendre ces données volées. Pourquoi croyez-vous que ces « services », qui nécessitent de très gros moyens en data-center et bande passante, soient gratuits ?

Les sites qui offrent des trucs gratuits en ligne, non copiables, mais utilisables uniquement en faisant des appels à des serveurs afin de faire du tracking (dont vos centres d'intérêt par l'exploitation des entêtes HTTP dans les requêtes HTTP) et d'exploiter ou vendre ces données surveillées et collectées :

Voir, par exemple, le Principe d'encerclement de Google (tous les autres grands acteurs du Web en font autant) qui n'a d'autre raison d'être que de faire du tracking ou les affichages omniprésents « Connectez-vous avec votre compte Google », etc.

Services (Sites) offrant des smileys et émoticônes.

Services (Sites) hébergeant votre avatar pour le retrouver sur de nombreux forums et blogs. Le site Gravatar est l'un des plus importants sites d'espionnage et de surveillance après Google).

Services (Sites) hébergeant polices de caractères (serveurs de Google).

Etc.

Etc.

Malwaredomains

Malwaredomains - Blocage de l'accès à tous les sites identifiés comme présentant un danger (au sens de la sécurité de votre appareil ou de vos données).

|

Stop tracking (espionnage) - Stop profiling (analyse comportementale) | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|

Outil | Anti-pub (1) | Anti-track (2) | Anti-mal (3) | Anti-virus (4) | Anti-XSS (5) | Anti-CDN (6) | Payant | Navigateurs et systèmes supportés | La méthode fait regresser ou tue le Web gratuit | Recommandé ou Déconseillé |

| Ad Muncher | Oui | Oui | Oui | Tous navigateurs | Déconseillé Code plus mis à jour depuis fin 2014 | |||||

| Adaware Ad-Aware - polémiques | Oui | Oui | Oui | Oui | Déconseillé Détournement crapuleux de Ad-Aware | |||||

| Ad-Aware Ad-Aware - polémiques | Oui | Oui | Oui | N'existe plus depuis le 18 janvier 2011 | ||||||

| Adblock Créé le 03/09/2012. Inspiré (copié) de Adblock Plus. | Oui | Oui | Oui | Non | Firefox Chrome Edge Opera K-Meleon Safari Internet Explor Yandex brows Windows Mac iOS Android | Non (Liste blanche préconfigurée commercialement) | Déconseillé (machine à cash) Préférer Adguard. | |||

| Adblock Edge | N'existe plus depuis juin 2015 | |||||||||

| Adblock Plus Créé le 09/06/2006. Inspiré (copié) du Adblock originel de 2002, par Henrik Aasted Sorensen (plus ancienne trace le 06/12/2002). | Oui | Oui | Oui | Non | Firefox Chrome Edge Opera K-Meleon Safari Internet Explor Yandex brows Windows Mac iOS Android | Non (Liste blanche préconfigurée commercialement) | Déconseillé (machine à cash) Préférer Adguard. | |||

| AdBlocker Ultimate (application pour Windows) | Oui | Oui | Oui | Oui (30 jours gratuits) | Tous navigateurs sous Windows | Oui (Pas de liste blanche préconfigurée [acceptables] ni de liste blanche personnelle) | Recommandé, mais payant et tue le Web gratuit. | |||

| AdBlocker Ultimate (add-on pour navigateurs Web, Android et iOS) | Oui | Oui | Oui | Non | Firefox Chrome Edge Opera K-Meleon Safari Internet Explor Yandex brows Windows Mac iOS Android | Oui (Pas de liste blanche préconfigurée [acceptables] ni de liste blanche personnelle) | Recommandé | |||

| Adfender (application pour Windows) | Oui | Oui | Oui | Oui (14 jours gratuits) | Tous | Non | Déconseillé (Agit en proxy) | |||

| Ad-free time! | Oui | Oui | Tous | Oui (Bloque les serveurs publicitaires au niveau de leur propre serveur DNS) | Déconseillé (Serveur DNS et principe de tracking par les serveurs DNS) | |||||

| Adguard (Adguard Adblocker) Version Premium (application Windows et Mac) | Oui | Oui | Oui | Oui (14 jours gratuits) | Tous | Non | Recommandé mais payant | |||

| Adguard (Adguard Adblocker) (add-on pour navigateurs Web) | Oui | Oui | Oui | Non | Firefox Chrome Edge Opera K-Meleon Safari Internet Explor Yandex brows Windows Mac iOS Android | Non (Pas de liste blanche préconfigurée, mais liste blanche personnelle - possibilité de désigner certains sites de confiance à soutenir ou sites qui, sans publicité, sont payants...) | Recommandé | |||

| Decentraleyes | Oui | Oui | Non | Recommandé (obligatoire) | ||||||

| Ghostery | Oui | Oui | Non | Firefox Chrome Edge Opera K-Meleon Safari Internet Explor Yandex brows Cliqz Windows Mac iOS Android | Recommandé | |||||

| NoScript Security Suite | Oui | Oui | Non | Non | Recommandé (pour utilisateurs avancés) | |||||

| Privacy Badger (par EFF Technologists) | Oui | Non | Recommandé (obligatoire) | |||||||

| uBlock (n'est pas uBlock Origin) | Interdit | |||||||||

| uBlock Origin | Oui | Oui | Non | Firefox Chrome Edge Opera K-Meleon Safari Internet Explor Yandex brows Windows Mac iOS Android | Oui (Pas de liste blanche préconfigurée [acceptables] ni de liste blanche personnelle) | Recommandé, mais tue le Web gratuit. | ||||

| µBlock (uBlock) (racheté par Adblock Plus) | Oui | Oui | Non | Non | Déconseillé (et n'existe plus) | |||||

| RGPD (GDPR) | Oui | Non | Obligation légale entrée en vigueur le 25 mai 2018 imposée à toutes les organisations, numériques ou non, Européennes. Imposée également, par extraterritorialité, à toute organisation dans le monde qui stocke des données de citoyens résidents en Europe. Choisir de refuser les cookies et la collecte de données chaque fois que la question est posée. | |||||||

Stop tracking - Stop profiling - Stop pub - Notes à propos de ce tableau de synthèse :

Les annotations de couleur verte indiquent un avis favorable.

Les annotations de couleur rouge indiquent un avis défavorable.

- Il n'est pas recommandé d'installer plusieurs bloqueurs de type add-on pour navigateurs Web.

Comportement anti-adwares (blocage des publicités, avec ou sans listes blanches préconfigurées et/ou liste blanche personnelle de l'utilisateur [merci de permettre à assiste.com de survivre]).

Comportement anti-tracking des anti-adwares (conséquence du blocage des publicités, mais le tracking [espionnage] utilise bien d'autres technologies, trucs et astuces imparables qui s'exécutent côté serveur. Il est même envisagé l'abandon des cookies côté internaute (client), car il y a bien d'autres méthodes côté serveur où personne ne pourra intervenir pour filtrer/supprimer ces données volées, sauf à instaurer des textes législatifs incontournables et des sanctions totalement dissuasives, y compris dans les paradis fiscaux et la totalité des pays du monde, avec extraterritorialité). Notons que dès l'invention du Web (W3C) Tim Berners-Lee avait prévu une restriction de capture des données personnelles, mais cela fut abandonné.

Le comportement anti-malware des anti-adware n'a rien à voir avec la présence d'un antivirus, ni avec la présence de bases de signatures, mais avec la simple consultation de listes noires publiques.

Le comportement antivirus d'un anti-adware ne provient jamais du développement d'un antivirus par l'éditeur de l'anti-adware, mais de la signature d'un contrat de licence, par l'éditeur de l'anti-adware, avec un véritable éditeur d'un véritable antivirus. Cela dit, les antivirus, eux, sont de plus en plus souvent enrichi d'une fonction d'anti-adware, les adwares ne provenant pas de grands éditeurs étant parfois des vecteurs d'attaques.

Le Cross-site scripting (XSS) est un type d'exploitation de vulnérabilités numériques (faille de sécurité) généralement rencontrées avec les navigateurs Web.

Historique des alertes et avis de sécurité sur Microsoft Edge (forum en panne).

Historique des alertes et avis de sécurité sur Google Chrome (forum en panne).

Historique des alertes et avis de sécurité sur Mozilla Firefox (forum en panne).

Historique des alertes et avis de sécurité sur Internet Explorer (forum en panne).

Historique des alertes et avis de sécurité sur Apple Safari (forum en panne).

Opéra ne communique jamais sur ses failles.

Les CDN sont des appropriations, par certains grands opérateurs sur le Web, de codes exécutables divers dans tous les domaines, développés et distribués gratuitement par des passionnés oeuvrant pour la communauté.

L'idée apparente est d'agréger certains de ces codes sur un unique serveur puissant et fiable au lieu de les laisser éparpillés sur de petits serveurs dans le monde entier, serveurs risquant de tomber en panne ou de disparaitre, mettant tous ces sites et leurs visiteurs en péril.

L'idée sous-jacente est sournoise : capter un maximum d'internautes au monde pour utiliser des outils de tracking et de profiling.

En tant que développeur de sites ou service Web, pas besoin de chercher où se trouve des codes de fonctions (des programmes informatiques) astucieux à utiliser pour mes propres sites ou services Web, voire même de découvrir des fonctions que je ne connaissais pas.

En tant qu'internaute, pas besoin à mon ordinateur et ma connexion de contacter plusieurs serveurs si tous les codes sont groupés sur très peu de gros serveurs.

Mais ces super serveurs deviennent de super centralisateurs / agrégateurs au service de nombreux sites ou services Web recevant de très nombreux internautes et s'érigent donc en supers centres de tracking (espionnage). La solution pour empêcher totalement leurs trackings est de les rendre totalement inutiles avec Decentraleyes.

|

Les « bannières publicitaires » sont des incrustations publicitaires à l'intérieur de documents. Elles sont le moyen le plus utilisé pour faire de la publicité et, donc, procurer un revenu à l'auteur du document, voire à payer tout le staff de salariés qui développent un site Web (parfois des dizaines ou centaines de salariés) et toutes les charges financières d'hébergements du site, les serveurs, les locaux, l'assurance de la permanence du service, les énergies, etc.

La publicité est le modèle économique d'un Web gratuit.

Permettez aux sites que vous aimez et consultez de vivre, de survivre, en leur permettant d'afficher quelques publicités et de cliquer dessus de temps en temps. Assiste.com (et son auteur) sont dans ce cas (après s'être opposé à la moindre publicité durant des années).

|

Les encyclopédies |

|---|