Assiste.com

MetaDefender Cloud : antivirus multimoteurs gratuits, en ligne. Analyser un fichier, une URL, une archive, etc. avant de l'ouvrir ou de l'exécuter.

cr 03.04.2002 r+ 16.10.2024 r- 10.12.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier : Antivirus multimoteurs gratuits en ligne |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Intérêt du service (Les services n'existant plus sont notés 0)

Intérêt du service (Les services n'existant plus sont notés 0)

MetaDefender Cloud |

Recherches par fichier, URL, adresse IP, nom de domaine, hashcode, CVE |

Naissance de MetaDefender Cloud

MetaDefender Cloud, tel que nous le connaissons aujourd'hui (service d'analyse antivirus multimoteur, gratuit, en ligne), a été lancé le 17 août 2011 sous le nom de « Metascan online », généralement abrégé en « Metascan », par la société OPSWAT, une société spécialisée dans la sécurité informatique, fondée en 2002, et dont le siège est sis à San Francisco, en Californie (USA).

Historiquement, « Metascan » n'était qu'un service en accès libre limité à 1 mois, pour tests et démonstrations de Metascan Antivirus Engine and SDK. « Metascan » était alors un composant logiciel additionnel proposé en « marque blanche – bulk » (cœur de métier d'OPSWAT) aux développeurs de produits logiciels commerciaux soucieux d'incorporer un scanner multimoteur, sous leurs propres noms, dans leurs logiciels. Le SDK (kit de développement logiciel - Software Development Kit) de « Metascan » permettait aux clients d'OPSWAT une personnalisation du service allant de 1 à 20 moteurs simultanés.

Metascan était disponible « in the Cloud » depuis le rachat de « Napera » le 15.02.2016 (OPSWAT acquires Napera and launches Gears - voir Gears et APPRemover et Filterbit).

Suite au rachat de Napera, OPSWAT devient essentiellement une société de certification électronique d'authentification d'applications (logiciels) et Metascan, dans son aspect marque blanche (bulk) est abandonné. Le produit reste prioritairement utilisé dans le cadre des certifications délivrées par OPSWAT. Pour enrichir considérablement les bases de connaissances de tous les moteurs antivirus utilisés dans Metascan, OPSWAT le met gratuitement en ligne sous un nouveau nom : MetaDefender Cloud. Il monte, petit à petit, jusqu'à 40 moteurs d'antivirus. Le nom et le site de Metascan sont abandonnés, pour bien marquer la différence d'activité. Un groupe cybercriminel réussit à acquérir le nom de Metascan et, sous ce nom, met en ligne une cybercriminalité.

Comparaison Metadefender Cloud vs VirusTotal

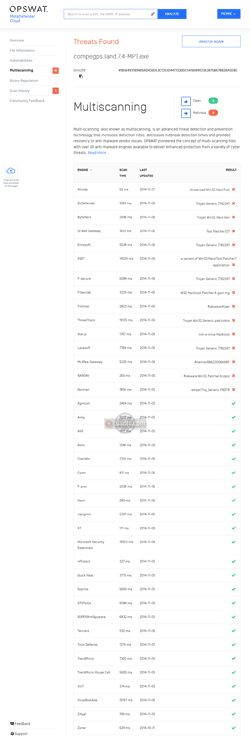

Nouveau test, le 26.11.2020, comparant une analyse du même fichier, au même moment, entre les services multiantivirus gratuits en ligne VirusTotal et MetaDefender Cloud :

29 moteurs sur les 66 utilisés par VirusTotal signalent un problème dans le fichier de test.

15 moteurs sur les 40 utilisés par Metadefender Cloud signalent un problème dans le fichier de test.

L'intérêt de Metadefender Cloud est qu'il accepte des fichiers de 140 MO contre seulement 64 MO chez VirusTotal (ou 128 MO en utilisant leur API et en étant un utilisateur enregistré).

Consultez/comparez les résultats de ces analyses du même fichier de votre choix par VirusTotal et Metadefender cloud, maintenant.

|

Analyse gratuite, en ligne, immédiate :

D'un fichier ou d'une archive compressée multi-fichiers.

Taille maximum 140 MO. 43 antivirus simultanés, tous dans leur version la plus à jour. Puisque les antivirus utilisés sont souvent multi-plateformes, les binaires exécutables à analyser peuvent être de divers types dont Windows executable, Android APKs, PDFs, images, codes javascript, etc.

La compression peut utiliser les algorithmes Zip (compresseur gratuit : 7-Zip) ou RAR (compresseur commercial WinRAR). L'archive compressée peut être protégée par un mot de passe, pour traverser vos propres protections locales temps réel, avec un mot de passe qui doit être « infected » ou « virus ».D’un condensat (hashcode).

Calculez le condensat d'un fichier que vous ne souhaitez pas envoyer sur un serveur inconnu et soumettez uniquement son condensat (sous Windows, utilisez HashTab).D'une adresse IP (Web-Réputation d'un serveur).

Metascan recherchera dans 12 listes noires si cette adresse IP y figure (Alien Vault, Brute Force Blocker, Chaos Reigns, Clean MX, Dragon Research Group, Feodo Tracker, Malc0de, Malware Domain List, OpenBL, Phish Tank, Spy Eye Tracker, The Spamhaus Project, Zeus Tracker), et pour quelle raison elle y figure :opère dans un botnet

diffuse des malwares

pratique le phishing

opère un scanner de ports ou de failles

est dans une infrastructure de spam

est suspicieuse (raison inconnue)

est en liste blanche (signifie, généralement, que l'IP est sans danger, mais peut aussi signifier qu'il est impossible de bloquer cette IP sans provoquer une foule de problèmes colatéraux - ainsi, il est impossible de bloquer tout Yahoo! bien que des raisons de le bloquer existent).

Metascan est plus intéressant que Virustotal car limite de 140 MO au lieu de 64 MO, et, dans les cas d'archives multi-fichiers, résultats d'analyses de chaque fichier de l'archive séparément. Toutefois, il manque à Metascan l'analyse d'un nom de domaine (ou d'une URL), ce qui est en projet (juillet 2017).

Metascan est un service d'OPSWAT (voir d'autres outils d'OPSWAT comme Gears et APPRemover).

Ce service s'appelle, désormais, MetaDefender Cloud. Il s'agit de la poursuite du service qui s'appelait Metadefender Core versions 3 (connu sous les noms de Metascan client et Metascan (service gratuit en ligne) depuis le passage en version 4 de Metadefender Core (Metadefender Core versions 4) le 06 juillet 2017.

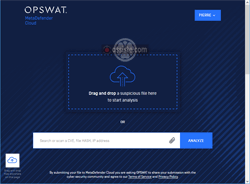

L'interface est en anglais. Indiquez l'objet à analyser ou à rechercher. Plusieurs solutions :

Indiquez l'emplacement d'un fichier à analyser, sur votre ordinateur (clic sur le symbole en forme de trombone), et il sera télétransmis. 140 MO maximum.

Glissez-déposez (« drag and drop ») un fichier à analyser, depuis votre ordinateur et il sera télétransmis. 140 MO maximum.

Dans la boîte de dialogue, saisissez le nom d'un CVE (Qu'est-ce qu'un CVE - Common Vulnerabilities and Exposures ?) - Par exemple, les alertes quotidiennes indiquent les CVE, ici).

Dans la boîte de dialogue, saisissez le hashcode d'un fichier (moyen de calculer un hashcode : Hashtab)

Dans la boîte de dialogue, saisissez une adresse IP (adresse serveur) d'un site Web (Quelle est l'adresse IP d'un site Web ? - Quelle est mon adresse IP ?)

Dans la boîte de dialogue, saisissez une URL (lien vers un objet Web comme le lien vers une page Web ou le lien vers un fichier à télécharger, etc.)

Dans la boîte de dialogue, saisissez un nom de domaine (le nom d'un site Web)

Le fichier télétransmis :

Peut être compressé avec les algorithmes Zip (compresseur gratuit : 7-Zip) ou RAR (compresseur commercial WinRAR).

L'archive compressée peut être protégée par un mot de passe, pour traverser vos propres protections locales temps réel (votre antivirus), avec un mot de passe qui doit être « infected » ou « virus ».

Le service utilise un « cloud ».

|

- Agnitum

- Ahnlab

- Antiy

- AVG

- Avira

- BitDefender

- ByteHero

- ClamWin

- CYREN

- DrWebGateway

- Emsisoft

- ESET

- Filseclab

- Fortinet

- F-prot

- F-secure

- Hauri

- Ikarus

- Jiangmin

- K7

- Kaspersky

- Lavasoft

- McAfee-Gateway

- Microsoft

- NANO

- Norman

- nProtect

- Preventon

- QuickHeal

- Sophos

- STOPzilla

- SUPERAntiSpyware

- Symantec

- Tencent

- ThreatTrack

- TotalDefense

- TrendMicro

- TrendMicroHouseCall

- VirIT

- VirusBlokAda

- Xvirus

- Zillya!

- Zoner

|

Service payant : Non

Activité semble suspecte : Non

DarkWeb : Non

Existance d'une API : Oui

Langue(s) du service : Anglais

Plateforme d'exécution (version) des antivirus : ?

Nombre max de fichiers en une seule soumission : 1

Taille maximum par fichier : 140 MO

Taille maximum totale : 140 MO

Possibilité d'utiliser une archive compressée : ?

Algorithme(s) de compression autorisé(s) : Zip; 7-Zip ou RAR.

Nombre maximum de fichiers dans l'archive : ?

Mot(s) de passe à utiliser pour que l'archive traverse les défenses : « infected » ou « virus »

Date de création du domaine : 2002-04-03

Registrant : Information masquée

Localisation du serveur (législation nationale dont il dépend) : USA - Virginia - Ashburn - Amazon.com Inc.

Nom de domaine à vendre : Non

Date de dernière vérification : 2019-03-26

|

Attention : Un produit ou service antivirus « on-demand » (à la demande), en ligne ou local, ne remplace pas et ne remplacera jamais un véritable antivirus temps réel. Ce type de services permet uniquement de détecter UNE CONTAMINATION QUI S'EST DÉJÀ INSTALLÉE (ou avant installation si vous pensez à analyser quoi que ce soit, à chaque instant, à la main, avant ouverture d'une application, d'une page Web, d'une image, d'un document de quelque format que ce soit, etc.).

Rien de ce qui est accédé, dans votre ordinateur, ne doit être ouvert avant d'avoir été analysé.

Faites analyser quoi que ce soit immédiatement, avant de l'ouvrir (avant d'y accéder), avec de multiples antivirus simultanés. Pour cela il y a :

Des services gratuits en ligne comme VirusTotal (plus de 70 antivirus simultanés et ses outils à installer localement pour faciliter son usage : VTZilla, VT Hash Check, VTchromizer, VTexplorer).

Des antivirus gratuits on-demand multimoteur, à installer localement, comme HitmanPro.

Un outil exceptionnel dont la version on-demand est gratuite : Malwarebytes.

Mais, ne vous reposez pas sur les versions gratuites, on-demand, des antivirus et suites de sécurité. Elles ne servent qu'à vous aider à estimer l'innocuité ou la dangerosité d'un objet si vous pensez à l'analyser avant de l'ouvrir/d'y accéder. Ces versions ne protègent pas votre appareil et ne vous protègent pas. Seules les versions on-acces (en temps réel), ou mieux, on-execution, vous protègent.

|

Un nouveau produit ou service antivirus gratuit vient de sortir. Que faire ? Se jeter dessus ?

Il sort de nouveaux produits ou services tous les jours, à foison, sur le Web, quasiment tous sont des attaques malveillantes sévères, sauf ceux trouvés exclusivement sur les sites Web officiels des marques d'antivirus de confiance et surtout pas sur des sites de prétendus distributeurs et encore moins sur des sites qui viennent de se créer.

Si nous n'avons pas encore parlé de tous les produits ou services fiables existants, il est quasi certain que presque tous les produits ou services dont nous ne parlons pas sont des malveillances ou des crapuleries (crapwares) ou des produits moins performants, donc inutiles - PUP (Potentially Unwanted Program), PUA (Potentially Unwanted Application), etc.

Dans le monde des services d'antivirus, comme portout ailleurs, c'est le principe général de prudence et méfiance qui prévaut, en tous points et en toutes choses, surtout sur le Web. Il faut toujours attendre plusieurs mois qu'un avis général des professionnels de la chose se dessine. On ne fait jamais confiance en quoi que ce soit lors de son lancement initial. Au début, on est généreux et on laisse les autres se faire mordre les premiers. Il faut attendre la maturité du produit. En d'autres termes, ne jamais se précipiter, être patient :

Ne jamais utiliser un « service antivirus monomoteur gratuit en ligne » inconnu ou nouveau.

Ne jamais utiliser un « service antivirus multimoteur gratuit en ligne » inconnu ou nouveau.

Ne jamais utiliser un nouvel « antivirus gratuit à télécharger et installer localement ».

|

1 - Pourquoi, quand, comment utiliser un multiantivirus gratuit en ligne

Utilisez l'un ou plusieurs de ces services d'analyse en ligne :

Chaque fois que vous faites pénétrer un fichier dans votre appareil, avant d'ouvrir ce fichier (incluant les emails et les pièces jointes de ces emails).

Chaque fois que vous faites une requête par une URL (clic droit [

]

]  copier le lien, puis passer ce lien (cette URL) à un service multiantivirus).

copier le lien, puis passer ce lien (cette URL) à un service multiantivirus).Chaque fois que vous avez un fichier suspicieux ou inconnu dans votre appareil, utilisez hashtab et rechercher ce hashcode (condensat) MD5, SHA-1, SHA-256, SHA-512, dans un service multiantivirus ou soumettez (uploadez) ce fichier dans un service multiantivirus.

Autres soumissions possibles, selon les services : adresse IP, nom de domaine, code CVE.

Analysez tous les fichiers dont le type est, par nature, dangereux : voir la liste des types de fichiers dont il faut se méfier.

Les services multiantivirus gratuits en ligne permettent de faire analyser, simultanément et instantanément, un fichier (ou une archive multifichiers) par plusieurs dizaines d'antivirus, tous à jour.

Les services multiantivirus gratuits en ligne permettent de se faire une meilleure idée de l'innocuité ou de la nocivité d'un fichier.

Les services multiantivirus gratuits en ligne permettent également aux éditeurs d'antivirus de se tenir informés de la mouvance des malveillances. En effet, lorsqu'un antivirus détecte quelque chose dans un échantillon (un fichier, un document PDF, etc.), tous les éditeurs du panel d'antivirus qui n'ont rien détecté reçoivent l'échantillon suspect.

Les services multiantivirus gratuits en ligne sont moins nombreux que dans les années 2000 - 2010, car les moyens à mettre en œuvre sont considérables. Le service VirusTotal ayant été racheté par Google, VirusTotal bénéficie désormais d'une plate-forme matérielle quasi illimitée (toutefois, on n'oubliera jamais que Google est une régie publicitaire et rien d'autre, la première du monde et de très loin) et qu'à ce titre la totalité des produits et services qu'il offre gratuitement sont des outils d'espionnage de chaque individu sur Terre, dont à des fins de tracking (espionnage) et profiling (profilage). Google est donc, aussi, le premier espion du monde et on ne soumettra jamais à VirusTotal un document contenant des données personnelles ou confidentielles.

De très nombreux services multiantivirus en ligne sont plus particulièrement destinés à la communauté des développeurs de virus. Certains de ces services sont très bien faits et peuvent être utilisés gratuitement, comme tous les autres, mais, lorsqu'ils sont sollicités par les cybercriminels qui demandent que leurs échantillons ne soient pas distribués à tous les éditeurs d'antivirus, le service est payant. Les développeurs de virus cherchent à mettre au point des virus FUD (Fully UnDetectable), des virus totalement indétectables. Ces services, dans le Dark Web, considérés comme des facilitateurs de cybercriminalités, sont fermés les uns après les autres par les autorités, mais il en repousse sans cesse comme des champignons et quelques-uns perdurent depuis des années.

2 - Je n'arrive pas à accéder au service multiantivirus

La plupart des services multiantivirus que vous n'arrivez pas à joindre sont ceux dans le Dark Web (le Web caché et souvent malveillant). Ces services, parfois très bons et très bien faits, sont destinés aux cybercriminels et sont généralement payants, sans communication des détections au panel d'antivirus utilisés et avec réanalyse automatique à fréquences rapprochées. Ces services naissent et meurent sans cesse. Se reporter à nos informations détaillées dans la liste des services multiantivirus.

Les services multiantivirus pour cybercriminels sont presque constamment sous attaques en DDoS afin de faire « tomber » le service :Soit de la part de leurs concurrents (car ce sont des services payants et il y a de l'argent à gagner avec ces services)

Soit de la part de développeurs de virus qui n'ont pas apprécié que leurs virus soient détectés et distribués à tous les éditeurs d'antivirus

Soit de la part d'autorités de lute contre le cybercrime

Ces services multiantivirus se protègent contre les DDoS avec diverses techniques :

Faire patienter quelques secondes chaque requête en la mettant en file d'attente, ce qui rend totalement inefficace une attaque en DDoS.

Obliger le visiteur à faire la preuve qu'il est bien un humain et non un robot (principe des tests de Turing). Les outils les plus utilisés contre les robots sont les captchas dont, particulièrement (et malheureusement), celui de Google (les captchas proposés par les grands opérateurs, comme Google, servent eux aussi au tracking (espionnage) des données privées).

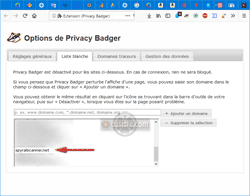

Si vous avez protégé votre navigation Web, comme conseillé, vous devez désactiver Privacy Badger pour le service dans lequel vous cherchez à entrer.

3 - Est-ce qu'un multiantivirus en ligne peut remplacer un antivirus local

Non, jamais ! Les services multiantivirus en ligne fonctionnent (se déclenchent) exclusivement « à la demande (de l’utilisateur) – on-demand » et ne vous protège pas du tout. Cela ne sert qu’à constater la présence/l'existence d’une malveillance alors qu’elle s’est déjà introduite (en sus, si vous avez déjà ouvert l’objet, elle s’est déjà installée/exécutée). Les seules solutions qui vous protègent sont les antivirus fonctionnant en mode local et en temps réel, « on-access » ou, mieux, « on-execution ».

Interdisez complètement les solutions antivirus temps réel déportées dans un cloud. Vous n'avez pas à transmettre en temps réel tout ce que vous faites (URLs visitées, documents, applications, messages, email, etc.) à :

Vous ne savez pas à qui (tracking, espionnage, collecte de vos données privées, etc.).

Vous ne savez pas où (risques juridiques à propos de vos données se trouvant dans un pays inconnu à la législation inconnue).

4 - Est-ce que le résultat d'une analyse multiantivirus est fiable à 100%

Non, jamais ! Elle donne un résultat probablement beaucoup plus fiable, plus proche de la vérité, par la convergence/divergence des résultats de plusieurs outils, mais il n'y a pas de réponse univoque à cette question. Les réponses tendent vers une certitude, mais une fiabilité à 100% n'existe pas et n'existera jamais (lire Error free). Il y a des antivirus qui :

Ne voient pas la malveillance d'un objet analysé - c'est un faux négatif.

Voient une malveillance là où il n'y en a pas - c'est un faux positif.

Ne s'intéressent pas à certains types de malveillances pour diverses raisons (un PUP [ou LPI] n'est pas une malveillance, c'est son approche commerciale qui est critiquable/mensongère/agressive et peut irriter certains éditeurs d'antivirus alors que d'autres décident que ce n'est pas du ressort d'un antivirus, mais de l'intelligence de l'utilisateur final, etc.)

5 - Résistance des malwares aux sandbox

Les malveillances avancées, et elles le sont de plus en plus, sont capables de tester l'environnement dans lequel elles tournent et détecter si elles sont en train de fonctionner dans une sandbox (on peut faire tourner une application de type sandbox dans une machine virtuelle (telles que VMWare ou VirtualBox) - lire Différence entre Machines virtuelles et Sandbox).

La plupart, si ce n'est tous les antivirus et antimalwares, analysent tout ce qui est exécutable (incluant les documents contenant des scripts, etc. - lire Liste des types de fichiers dont il faut se méfier (dangereux)) à l'intérieur d'une sandbox, ce qui permet de voir ce que tente de faire le code analysé. Certaines malveillances intelligentes (les cybercriminels sont d'excellents informaticiens) arrivent à détecter si elles sont en train d'être testées/exécutées dans une sandbox. Elles se tuent (destruction de leurs fichiers, des diverses inscriptions (comme dans le Registre sous Windows), du processus et des traces dans les journaux) immédiatement pour empêcher que la sandbox ne trace ses activités malveillantes et que son code ne soit distribué aux éditeurs d'antivirus pour une analyse approfondie et une détection qui sera rapidement trouvée dans tous les antivirus.

6 - Quel intérêt pour les éditeurs d'antivirus d'entrer en concurrence directe

Les opérateurs de services multimoteurs d'antivirus (offerts gratuitement par des éditeurs d'antivirus à des professionnels de la sécurité disposant des infrastructures imposantes nécessaires) doivent permettre à chaque éditeur d'antivirus présent dans un panel de recevoir immédiatement tout fichier analysé dans lequel il n'aurait pas détecté de menace, dès lors qu'un autre antivirus en aurait détecté une. Ces panels multimoteurs sont un formidable moyen, pour les éditeurs, de collecter rapidement des échantillons de menaces.

Nota : le cas des services multiantivirus en ligne pour cybercriminels (développeurs de virus) est différent. Il s'agit de tester une malveillance et de s'assurer qu'aucun antivirus ne la détecte (qu'elle est totalement indétectée - FUD - Fully UnDetectable) avant de lancer une attaque. Ces services underground (Dark Web et hack) préservent anonymat du développeur et secret du code analysé. Ces services sont généralement payants, avec parfois des services de surveillance en continu d'un code malveillant (réanalyse automatique à fréquences très rapprochées et communications automatiques au développeur). Jamais aucune soumission n'est partagée/distribuée/remontée vers les éditeurs d'antivirus.

Ces services multiantivirus ayant des objectifs criminels, affichés/avoués ou non, sont rapidement fermés par des divisions spécialisées des diverses polices anticriminalité numérique et leurs opérateurs sont souvent arrêtés. Sur plus de quarante-cinq scanners multiantivirus en ligne analysés dans notre dossier, seuls 7 services sont opérés par des sociétés de confiance, inscrites dans la durée (parfois plus de 15 ans). Tous les autres services poussent comme des champignons et meurent, parfois en quelques jours ou, au mieux, dans les 2 ou 3 ans.

7 - Pourquoi le scanner de l'antivirus X n'est pas présent dans ce panel

Il peut y avoir quatre raisons à cela :

Soit l'éditeur ne souhaite pas ce genre de confrontation/comparaison, que les utilisateurs ne manqueront pas de faire, entre ses résultats et ceux des autres, en particulier s'il ne détecte pas grand-chose (il est mauvais !).

Soit l'éditeur ne souhaite pas voir son scanner offert gratuitement en ligne, surtout si le service refuse de transmettre/distribuer les échantillons (d'ailleurs, certains services multiantivirus pour éditeurs de virus achètent des licences légales de nombreux antivirus, ce qui justifie le paiement de leurs services, ou utilisent des hacks de ces antivirus).

Soit l'éditeur ne dispose pas d'une version sous le système d'exploitation utilisé par le service (appareils Windows, appareils Linux, appareils BSD, appareils Android, etc.).

Soit le truc présenté comme un antivirus ou une suite de sécurité à grand renfort de publicités est un faux outil (rogue) - rogueware. C'est, en lui-même, une cybercriminalité.

8 - L'antivirus X en local donne un résultat différent de sa version en service multiantivirus

Il peut y avoir plusieurs raisons à cela, dont :

L'éditeur du scanner X a corrigé un faux positif ou un faux négatif et le service sur le panel en ligne est mis à jour beaucoup plus rapidement que celui chez l'utilisateur final.

Le moteur du scanner X peut connaître de légères variantes en fonction de la version utilisée sur le panel (version Linux ou Windows ou FreeBSD, etc.).

Ses réglages de sensibilité dans un panel multiantivirus sont dans un mode paranoïaque auquel vous n'avez pas accès.

Vous utilisez une version gratuite ou light alors que, dans un panel multiantivirus, c'est la version pro qui est utilisée.

|

Avast, AVG et Piriform (même cartel Avast) sont pris en flagrant délit d'espionnage, collecte et vente des données privées de leurs visiteurs et utilisateurs. Leur filiale, la société Jumpshot, se fend même de publicités à l'attention des annonceurs publicitaires, disant, textuellement, qu'ils espionnent tout, sur tout le monde, partout, tout le temps.

Scandale du cartel Avast, AVG, Piriform (CCleaner) : collecte et vente des données privées.

|

Parmi les 6 services multiantivirus (multimoteurs) qui comptent (Garyshood, Jotti, MetaDefender Cloud, TotalHash, VirScan et VirusTotal), qui utilise quoi (quels sont les antivirus qu'ils utilisent - mise à jour du 17.03.2020)

| Antivirus | Editeur | Note | Garys hood | Jotti | Meta Defender Cloud | Total Hash | VirScan | Virus Total |

|---|---|---|---|---|---|---|---|---|

| 360 Safeguard Antivirus | Qihoo 360 Technology Co. Ltd (Qihoo 360) |  |  | |||||

| ALYac Internet Security | ESTsecurity Corp. |  |  | |||||

| Acronis | Acronis |  | ||||||

| Adaware (ex Ad-Aware détourné) | Lulu Software (spoliation de Lavasoft) | Ad-Aware : graves polémiques. | Supprimé |  |  | |||

| Aegislab Anti-Virus Signature | Aegislab |  |  | |||||

| Agnitum Outpost security suite | Agnitum | N'existe plus. Racheté par Yandex en décembre 2015 (annoncé officiellement le 14.01.2016). Agnitum assure la maintenance jusqu'au 31 décembre 2016 et, simultanément, encourage ses utilisateurs à se tourner vers Kaspersky AntiVirus. Le 28 février 2017, le site et le forum sont définitivement fermés. | ||||||

| AhnLab V3 Internet Security | AhnLab | Supprimé |  |  | ||||

| Alibaba Group | Alibaba |  | ||||||

| Antivir | Avira |  |  |  | ||||

| Antiy-Avl | Antiy Labs |  |  | |||||

| Arcabit Antivirus | Arcabit | Anciennement ArcaVir. |  |  |  | |||

| Avast | Avast (ex Alwil) | Alwil, société crée en 1988, change de nom en 2010 pour s'appeler Avast. Le 02.10.2016, Avast annonce avoir réussi son OPA amicale sur son concurrent AVG. Avast et AVG partagent désormais les mêmes bases de signatures et les technologies fusionnent. Scandale du cartel Avast, AVG, Piriform - vente données privées. |  |  |  |  | ||

| Avast Mobile | Avast, Avast Mobile Security |  | ||||||

| Avg Internet Security | Avg | 02.10.2016 - Avast annonce avoir réussi son OPA amicale sur son concurrent AVG. Avast et AVG partagent désormais les mêmes bases de signatures et les technologies fusionnent. Scandale du cartel Avast, AVG, Piriform - vente données privées. | Supprimé |  |  |  | ||

| Babable | Babable |  | ||||||

| Baidu | Baidu-International |  |  | |||||

| BaiduSD Removal Tool | Baidu, Inc | Suspect. |  | |||||

| BitDefender Antivirus | BitDefender |  |  |  |  |  | ||

| BitDefender Theta | BitDefender |  | ||||||

| Bkav | Bkav Corp |  | ||||||

| Bluepex | Avware |  | ||||||

| Bullguard Antivirus | Bullguard |  | ||||||

| Bytehero | Bytehero Information Security Technology Team | Supprimé |  | |||||

| ClamAV | ClamAV | Antivirus On-demand uniquement, libre et gratuit, maintenu avec persévérance et opiniâtreté par une communauté de défenseurs du logiciel libre. |  |  |  |  |  |  |

| Cmc Antivirus | Cmc Infosec |  | ||||||

| Command Antivirus (ex Authentium) | Cyren Ltd. (formellement connu sous le nom de Commtouch) | Le 27 juillet 2010, Cyren (anciennement Commtouch) a fait l'aquisition de la division Command (Antivirus) de la société Authentium. VirScan a, dans son panel, un antivirus qu'ils nomment Ctch - il s'agit du symbole utilisé à la bourse (NASDAQ) pour suivre les cours de Commtouch. Le 7 janvier 2014, Commtouch (NASDAQ: CTCH) annonce qu'il opèrera dès ce jour sous le nom de CYREN (*). |  |  | ||||

| Comodo | Comodo | Supprimé |  |  | ||||

| Crowdstrike Falcon ML | Crowdstrike |  |  | |||||

| Cybereason | Cybereason |  | ||||||

| Cylance | Cylance |  | ||||||

| Cyren | Cyren |  |  | |||||

| Drweb Antivirus | Doctor Web, Ltd. |  |  |  |  | |||

| Drweb Gateway | Doctor Web, Ltd. | Supprimé | ||||||

| Emsisoft | Emsisoft Ltd |  |  |  |  | |||

| Endgame | Endgame |  | ||||||

| Estsecurity | Alyac |  | ||||||

| e-Trust | CA (ex Computer Associates) | La dernière version de eTrust EZ Antivirus, de Compuer Associates, remonte au 15.09.2008 ! |  | |||||

| eGambit | Tehtri-Securityfrance |  | ||||||

| eScan | Microworld |  |  |  | ||||

| F-Prot AntiVirus | Frisk Software |  |  |  |  |  | ||

| F-Secure | F-Secure |  | Supprimé |  |  |  | ||

| FireEye | FireEye |  | ||||||

| FortiGuard Antivirus | Fortinet |  |  |  |  |  | ||

| G Data Software | Gdata |  |  |  | ||||

| Grisoft | Avg |  | ||||||

| Hacksoft | The Hacker |  | ||||||

| Huorong | Huorong | Huorong Internet Security (antivirus chinois gratuit, en anglais, avec extension (filtre du Web) dans les navigateurs / tous systèmes (XP Vista 7 8 8.1 10) / très suspect) |  | |||||

| Ikarus | IKARUS Security Software GmbH |  |  |  |  |  | ||

| Inca Internet | Tachyon |  |  | |||||

| Intel Security | Mcafee |  |  | |||||

| Invincea | X By Invincea |  | ||||||

| Jiangmin Antivirus | Jiangmin |  |  |  | ||||

| K7Antivirus, K7Gw | K7 Computing |  |  |  |  |  | ||

| Kaspersky | Kaspersky Lab |  |  |  |  | |||

| Kav4FS | Kaspersky Lab | Kaspersky Antivirus for Linux File Servers | ||||||

| Kingsoft | Kingsoft |  |  | |||||

| MAX | ??? | ??? |  | |||||

| Malicious | ??? | ??? |  | |||||

| Malwarebytes | Malwarebytes Corporation |  |  | |||||

| MaxSecure | MaxSecure | Site bloqué par Malwarebytes (cheval de Troie) |  | |||||

| McAfee | McAfee |  |  |  | ||||

| McAfee-Gateway McAfee-GW-Edition | McAfee |  |  | |||||

| Memopal | Defenx |  | ||||||

| Microsoft Malware Protection | Microsoft | Supprimé |  | |||||

| Microsoft Security Essentials | Microsoft |  | ||||||

| Nano Antivirus | Nano Security |  |  |  |  | |||

| Nod32 | Eset Software |  |  |  |  |  | ||

| Norman Virus Control | Norman Safeground | La dernière version connue de ce produit remonte au 10.07.2006. Le produit n'existe plus. Il est remplacé par Norman Security Suite Pro. Le 06 novembre 2014, l'éditeur d'antivirus AVG Technologies a racheté l'éditeur d'antivirus Norman Safeground. Les produits Norman n'existent plus et ont été remplacés, chez les utilisateurs, par des équivalents AVG. Scandale du cartel Avast, AVG, Piriform - vente données privées. | Supprimé | |||||

| Nprotect Online Securitynos | Nprotect | Programme antivirus/antimalware basé sur Tachyon de Tachyon Labs. | Supprimé | |||||

| OfficeScan | Trend Micro | Le nom de PCC, dans le panel VirScan, est une erreur et correspond partiellement à l'un des noms des répertoires d'installation et de journaux de l'application OfficeScan de Trend Micro. |  | |||||

| OnAV | Securion | Securion propose une solution de contrôle de la sécurité des villes intelligentes centrée sur le mobile et l'IoT à l'ère 5G en utilisant son moteur d'apprentissage automatique développé comme technologie de base. |  | |||||

| Padvish Antivirus | Amnpardaz |  | ||||||

| Palo Alto Networks | Palo Alto Networksknown Signatures |  | ||||||

| Panda Platinum | Panda Security |  |  | |||||

| Preventon Antivirus | Security Software Ltd |  | ||||||

| Qihoo 360 (QH360) | Qihoo 360 |  |  | |||||

| Quick Heal | Cat Computer Services |  |  |  |  | |||

| Rising Antivirus | Rising |  |  |  | ||||

| RocketCyber | RocketCyber |  | ||||||

| STOPzilla AntiVirus | STOPzilla | C'est du BitDefender avec une mise à jour retardée d'1 heure. | Supprimé | |||||

| Sangfor Engine Zero | Sangfor | Site et application chinois |  | |||||

| Scrutiny | PeacockMedia |  | ||||||

| Secure Hunter Anti-Malware | Secure Hunter |  | ||||||

| SecureAge APEX | SecureAge Technology | Singapour |  | |||||

| Sentinelone | Sentinelonestatic Ml |  | ||||||

| Scrutiny | PeacockMedia |  | ||||||

| Sophos Antivirus | Sophos |  |  |  |  | |||

| Sophos ML | Sophos |  | ||||||

| Superantispyware | Superantispyware |  |  |  | ||||

| Sxf (??? - Sh?nxìnfú) | Hejie S&T | Chinois |  | |||||

| Symantec (Norton) | Symantec |  | ||||||

| Symantec Mobile Insight | Symantec Corporation | Supprimé |  |  |  | |||

| Systweak Anti-Malware | Systweak Software | APK iOS et Android. |  | |||||

| Tachyon | Tachyon Labs. |  |  |  | ||||

| Tencent PC Manager | Tencent Technology (Shenzhen) Company Limited | ??? Même si Tencent PC Manager obtient des résultats corrects lors de tests comparatifs, Tencent est une société chinoise dont les applications arrivent dans les appareils par des opérations de bundle (Bundleware) comme QQPhone (analyse de QQPhone), etc. Toutes les applications QQ de Tencent sont considérées comme des hijackers, adwares, spywares et PUP. D'autre part, avec le fonctionnement en cloud, les fichiers analysés remontent vers des serveurs situés en Chine, l'un des principaux pays espionnant le monde numérique et tous les utilisateurs. | Supprimé |  |  | |||

| Thehacker | Hacksoftsociété Péruvienne |  | ||||||

| Totaldefense | Totaldefense |  |  | |||||

| Trapmine | Trapmine |  | ||||||

| Trendmicro, Trendmicro-Housecall | Trend Micro | Trendmicro et Trendmicro-Housecall sont le même produit. |  |  |  |  | ||

| Trustlook Antivirus | Trustlook |  | ||||||

| Twister Antivirus | Filseclab |  | ||||||

| Twister Antivirus | Filseclab Corporation |  | ||||||

| Tws |  | |||||||

| Vba32 | Virusblokada |  |  |  |  |  | ||

| Vipre Antivirus (formellement ThreatTrack Security) | Sunbelt Software (ThreatTrack Security - Vipre) | Initialement, en 1994, la société est fondée sous le nom de Sunbelt Software. Sunbelt a été racheté par GFI le 27.08.2010. Elle prend le nom de ThreatTrack Security et se concentre sur le logiciel Vipre. Finalement, le nom de Vipre est, d'une manière populaire, utilisé à la place de ThreatTrack Security. Le 3 février 2016, elle est acquise par J2 Global. En 2017, la société prend finalement le nom de Vipre. |  |  |  | |||

| Virit (Vir.IT eXplorer PRO) | TG Soft S.r.l. |  | ||||||

| Virit Ml (Vir.IT Ml) | TG Soft S.r.l. |  | ||||||

| Virobot | Hauri |  |  |  | ||||

| Virusbuster | VirusBuster Ltd. | Ce produit n'existe plus ! VirusBuster Ltd. a cessé toutes activités le 06.08.2012 et a retiré tous ses produits du marché le 01.10.2012. Toute l'équipe de recherche et développement rejoint Sophos tandis que la technologie et les infrastructures rejoignent Agnitum (auteur du célèbre pare-feu OutPost et qui utilisait déjà VirusBuster dans sa suite Outpost Security Suite). Agnitum est racheté par Yandex en décembre 2015 et disparait définitivement le 28 février 2017. |  | |||||

| Webroot SMD | Webroot |  |  | |||||

| Windows Defender | Microsoft |  |  | |||||

| Xvirus Anti-Malware | Xvirus |  |  | |||||

| Yandex | Yandex |  | ||||||

| Zillya! | Zillya | Moteur open-source. Moteur d'antivirus permettant de créer son propre antivirus (son design et interface graphique - marque blanche - bulk). Moteur (technologies) et bases de signatures maintenus continuellement par Zillya OEM - ALLIT Service LLC. |  |  |  | |||

| ZoneAlarm | Check Point Software Technologies |  | ||||||

| Zoner Antivirus | Zoner Software | Supprimé |  |

Tableau de synthèse des 6 services multiantivirus gratuits, en ligne, qui comptent (services utilisant plusieurs antivirus simultanément).

| Service | Moteurs Plateforme | Soumissions | Accepte archive compressée multi-fichiers (mots de passe utilisables) | Soumission par URL (analyse avant télé chargement) | Sand boxing | API | Taille max | Payant | Faut-il passer un Captcha | Faut-il ouvrir un compte |

|---|---|---|---|---|---|---|---|---|---|---|

| Garyshood | 1 FreeBSD | Fichier, URL (Les MD5 sont conservés mais pas de recherche possible par hash). | Non | 40 MO | Non | Non | Non | |||

| Jotti | 15 Linux | Fichier, hash | Non | 100 MO | Non | Non | Non | |||

| Metadefender Cloud | 40 Windows | Fichier, URL, adresse IP d'un domaine, Domaine, hash, CVE | Si MP : « infected » ou « virus » | 140 MO | Oui et Non | Non | Non | |||

| TotalHash | 36 Windows | Fichier, av, dnsrr, email, filename, hash, ip, mutex, pdb, registry, URL, useragent version | Non | Non | Oui | Sans objet | Non | Non | Donner adresse courriel | |

| VirScan | 39 Windows | 19 fichiers maximum par archive. Si MP : « infected » ou « virus » | Non | 20 MO | Non | Non | Non | |||

| VirusTotal | 75 Windows | Fichier, URL, adresse IP d'un domaine, Domaine, hash | Si MP : « infected », « password », « test », « 1234 », « virustotal », « virus » ou « compressed » | 64 MO 128 MO avec l'API | Non | Non | Non |