Assiste.com

Liste des types de fichiers, identifiés par leurs extensions Windows, dont il faut se méfier, car ils peuvent être à risque (dangereux)

cr 01.04.2012 r+ 01.06.2024 r- 15.07.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : Encyclopédie |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Dans le monde Windows, les fichiers sont constitués d'un nom, suivi d'un point, suivi d'une extension, l'extension étant, le plus souvent, pour des raisons historiques, longue de trois caractères, donnant explicitement le type du fichier. Voir : Que sont les extensions de fichiers.

Certains types de fichiers sont plus susceptibles que d'autres d'être ou d'embarquer des virus ou des malveillances, car leur nature les rend « exécutables » ou « interprétables ». Ils contiennent du code qui, d'une manière ou d'une autre, va être exécuté.

Ces types de fichiers doivent être considérés par les utilisateurs, comme des types à risque, voire à haut risque, et faire l'objet d'une analyse avant d'être ouverts (d'ailleurs tous les fichiers devraient être analysés avant d'être ouverts, par des services gratuits comme VirusTotal (et installez VT Hash Check ainsi que VTZilla pour vous simplifier la vie).

Tout ce qui est installable ou exécutable ou interprétable est susceptible d'être un cheval de Troie ou un parasite, surtout si cela est disponible :

- Sur des réseaux de partage (P2P, Torrent, DDL, etc.)

- Attaché à un e-Mail

- Gratuit (lorsqu'un produit ou service est gratuit, c'est que vous êtes le produit ou service)

De nombreux types de fichiers, qui semblent anodins, comme la visualisation d'un document PDF avec Adobe Acrobat Reader, ou l'affichage de certains fonds d'écrans, ou de certains types d'images, ne sont pas du tout aussi anodins qu'il y parait. Par exemple, les documents PDF sont, en réalité, des ordres donnés à un interpréteur d'une complexité inouïe. Les interpréteurs PDF (Adobe Acrobat Reader) sont affectés de nombreuses failles de sécurité :

- État des faille de sécurité dans Adobe Acrobat Reader selon Sécunia(vous devez avoir créé un profil, gratuitement, chez Sécunia [login et mot de passe, adresse e-mail et pays] et être étudiant ou journaliste ou particulier ou chercheur amateur - aucun usage commercial n'est permi).

- État des failles de sécurité dans Adobe Acrobat Reader selon Assiste.

De nombreux documents, aux titres attractifs, sont écrits spécialement pour exploiter ces failles de sécurité par ingénierie sociale et virus PEBCACK.

Combien de centaines de millions d'internautes reçoivent en quelques minutes dans le monde (attaque en utilisant un BotNet) un spam avec une prétendue photo de Pamela Anderson nue et ouvrent la pièce jointe sans réfléchir, sans analyser le fichier ! Ils se retrouvent avec leurs ordinateurs bloqués et une demande de payer une rançon (ransomware, crypto-ransomware) pour en récupérer l'usage, etc.

Assurez-vous de toujours voir les extensions de fichiers !

Les extensions des noms des fichiers permettent d'identifier leur type (encore faut-il voir les extensions de fichiers dont les extensions réelles peuvent être masquées pour vous tromper, comme dans :

- recette_de_cuisine.txt

Ce fichier paraît être un simple fichier texte que l'on ouvre sans risque avec le bloc-notes de Windows (le programme notepad.exe), alors que le nom réel du fichier est :

- recette_de_cuisine.txt.exe

C'est à dire que c'est un programme exécutable, mais vous ne l'avez pas détecté, vous ne l'avez pas identifié comme tel, car l'imbécilité crasse de Microsoft fait que les types de fichiers courrants (connus) sont masqués !).

Appliquez immédiatement ceci : Comment voir toutes les extensions de fichiers

D'autre part, si vous doutez du type réel d'un fichier (ne pas tenir compte de son extension, mais de ses motifs binaires internes), utilisez TrID, l'outil le plus complet au monde, gratuit, utilisé par VirusTotal, pour révéler la vraie nature d'un fichier indépendamment de son extension.

Aidez et soutenez Assiste – autorisez quelques publicités et cliquez dessus. |

Aidez et soutenez Assiste – autorisez quelques publicités et cliquez dessus. |

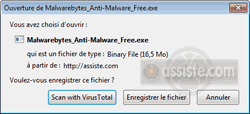

Avec Internet Explorer, dans toutes les versions de Windows, depuis Windows XP, un dispositif existe vous demandant, lorsque vous cliquez sur un lien de téléchargement, si vous souhaitez ouvrir immédiatement le fichier ou simplement le télécharger (pour vous donner le temps de l'analysr et de l'ouvrir plus tard, s'il est sain). Réglages du comportement des téléchargements dans Internet Explorer Windows

Réglages du comportement des téléchargements dans Internet Explorer Windows

Cette question est posée pour tous les types de fichiers à risque ou à haut risque. Malheureusement, l'utilisateur peut courcircuiter ce dispositif au prétexte que cela lui ferait perdre du temps !- Microsoft Internet Explorer 8 - Télécharger des fichiers à partir du Web

- Microsoft Internet Explorer 9 - Télécharger des fichiers à partir du Web

- Microsoft Internet Explorer 10 sous Windows 7 - Télécharger des fichiers à partir du Web

- Microsoft Internet Explorer 10 - Télécharger des fichiers à partir du Web

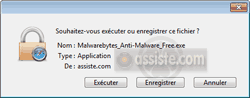

Ouvrir un fichier exécutable présent sur disque depuis le navigateur Web

Un navigateur Internet permet également de naviguer dans les répertoires et fichiers locaux, ne serait-ce que pour ouvrir des pages Internet (des fichiers html) locales (copiées ou crées).

Jusqu'à Internet Explorer 8, un dispositif n'existant nulle part ailleurs, permettait, depuis le navigateur, d'ouvrir un fichier exécutable. Ce dispositif n'existe plus depuis Internet Explorer 9, un navigateur n'ayant pas vocation à lancer des applications quelconques et à se substituer à l'explorateur local. D'autre part, c'est le principe même de l'ouverture d'un fichier exécutable, par un navigateur Internet, qui est cause.

- Microsoft Internet Explorer 8 - Télécharger des fichiers à partir du Web

Firefox ne permet pas l'ouverture directe (l'exécution) d'un téléchargement potentiellement dangereux (liste des types de fichiers potentiellement dangereux). Vous ne pouvez que le télécharger. Réglages du comportement des téléchargements dans Firefox pour tous les systèmes

Réglages du comportement des téléchargements dans Firefox pour tous les systèmes

Pour accéder aux options : cliquez sur l'icône "Ouvrir le menu" > Options (ou appuyez sur la touche "Alt" pour faire apparaître le menu s'il ne s'affuche pas et faites : Outils > Options.

Dans l'onglet " Général ", paragraphe Téléchargements, vous pouvez désigner un emplacement cible des téléchargements autre que celui par défaut et vous pouvez demander à ce qu'à chaque téléchargement il vous soit demandé où l'enregistrer (pour vous permettre d'en avoir une copie enregistrée sur votre disque dur, vous donner le temps de l'analyser et de l'ouvrir plus tard, s'il est sain).

Technologies embarquées et automatisées dans Firefox :

Firefox comporte des plugins (ou "Addons") qui prennent en charge certaines technologies comme Adobe Acrobat reader (ouverture des fichiers PDF). Si vous souhaitez modifier la manière dont Firefox ouvre les documents utilisant ces technologies, allez dans Outils > Modules complémentaires > Plugins (ou saisissez, dans la barre d'adresses, about:addons), et basculez les technologies, une par une, au choix, vers :- Demander pour activer (valeur par défaut et recommandée)

- Toujours activer (pas recommandé)

- Ne jamais activer

- Demander pour activer (valeur par défaut et recommandée)

Avec Safari pour Windows, un dispositif existe vous demandant, lorsque vous cliquez sur un lien de téléchargement, si vous souhaitez ouvrir immédiatement (exécuter immédiatement si le fichier est de type exécutable) le fichier ou simplement le télécharger (pour vous permettre d'en avoir une copie enregistrée sur votre disque dur, vous donner le temps de l'analyser et de l'ouvrir plus tard, s'il est sain). Réglages du comportement des téléchargements dans Safari pour Windows

Réglages du comportement des téléchargements dans Safari pour Windows

L'ouverture immédiate des fichiers appartenant à des types de fichiers Windows potentiellement dangereux est un geste irresponsable, mais Safari pour Windows est abandonné et ne sera pas modifié.

Safari Mac maintiend une liste des types de fichiers réputés fiables et, par défaut, ouvre automatiquement les fichiers de ce type. Les autres types sont soumis à demande d'autorisation. Pour ne pas tenir compte de cette liste blanche et soumettre tous les types à demande d'autorisation (empêcher également l'ouverture automatique des fichiers de type fiable), aller dans : Réglages du comportement des téléchargements dans Safari pour Mac

Réglages du comportement des téléchargements dans Safari pour Mac

Edition > Préférences > Onglet "Général" > décocher "Ouvrir automatiquement les fichiers «fiables»"

Google Chrome ne permet pas l'ouverture directe (l'exécution) d'un téléchargement potentiellement dangereux (liste des types de fichiers potentiellement dangereux). Vous ne pouvez que le télécharger. Pour accéder aux options : Cliquer sur l'icône "Personnaliser et contrôler Google Chrome" > Paramètres > Se rendre au paragraphe Téléchargements. Là, vous pouvez désigner un emplacement cible des téléchargements autre que celui par défaut et vous pouvez, en cochant une case, demander à ce qu'à chaque téléchargement il vous soit demandé où l'enregistrer (pour vous permettre d'en avoir une copie enregistrée sur votre disque dur, vous donner le temps de l'analyser et de l'ouvrir plus tard, s'il est sain). Réglages du comportement des téléchargements dans Google Chrome pour Windows

Réglages du comportement des téléchargements dans Google Chrome pour Windows

Technologies embarquées et automatisées dans Google Chrome :

Google Chrome comporte des plugins (ou "Addons") qui prennent en charge certaines technologies comme Adobe Acrobat reader (ouverture des fichiers PDF). Si vous souhaitez modifier la manière dont Google Chrome ouvre les documents utilisant ces technologies, saisissez, dans la barre d'adresses, chrome://plugins, et basculez les technologies, une par une, au choix, en cliquant sur le lien se trouvant en dernière ligne de chaque paragraphe décrivant une technologie :- Si la technologie est désactivée, le paragraphe est grisé et le lien s'appelle Activer.

- Si la technologie est activée, le paragraphe s'affiche normalement et le lien s'appelle Désactiver.

Avec Opera pour Windows, un dispositif existe vous demandant, lorsque vous cliquez sur un lien de téléchargement, si vous souhaitez ouvrir immédiatement (exécuter immédiatement si le fichier est de type exécutable) le fichier ou simplement le télécharger (pour vous permettre d'en avoir une copie enregistrée sur votre disque dur, vous donner le temps de l'analyser et de l'ouvrir plus tard, s'il est sain). Réglages du comportement des téléchargements dans Opera pour Windows

Réglages du comportement des téléchargements dans Opera pour Windows

L'ouverture immédiate des fichiers appartenant à des types de fichiers Windows potentiellement dangereux est un geste irresponsable. Contre-mesures - Comment désactiver l'ouverture automatique d'un média amovible

Contre-mesures - Comment désactiver l'ouverture automatique d'un média amovibleComment désactiver l'ouverture automatique d'un média amovible

On ne peut pas reprocher à Microsoft de faire un système d'exploitation que l'utilisateur peut utiliser confortablement, les yeux fermés. L'un de ces comportements " de confort " est l'ouverture (l'exécution) automatique d'un fichier de démarrage lorsqu'un support (CD-Rom, DVD-Rom, Blu-ray, Carte mémoire, Clé USB, disque dur externe (amovible ou réseau), carte flash, iPod, lecteur mp3, appareil photo...) est inséré dans son lecteur.

Malheureusement, l'expérience montre que l'utilisateur qui ferme les yeux est un utilisateur victime, systématiquement, du virus PEBCAK. Un ordinateur n'est rien d'autre qu'un outil et il ne vient à l'idée de personne d'utiliser un outil sans savoir s'en servir, y compris un simple tournevis. Alors, pourquoi un outil appelé " ordinateur ", qui organise, met en forme et sauvegarde vos données et votre vie, serait utilisé sans réfléchir ?

Rien ne doit se passer automatiquement !

Automatiquement = " sans votre consentement ", " sans votre ordre ", et la catastrophe à lieu juste après l'insertion du support si l'automatisme gouverne vie !

Voir : Comment Activer / Désactiver l'exécution automatique lors de l'insertion d'un support ?

Aidez et soutenez Assiste – autorisez quelques publicités et cliquez dessus. |

Comment désactiver l'ouverture automatique de fichiers téléchargés

Le comportement des navigateurs est propre à chacun d'eux et peut différer d'une version à une autre du même navigateur. L'ouverture directe (l'exécution directe), est en voie de disparition tant ce comportement est dangereux et irresponsable. Seul Microsoft, fidèle à son image de société ayant une culture du trou de sécurité, permet encore, avec Internet Explorer et Edge, d'ouvrir immédiatement (exécuter) une ressource téléchargée.

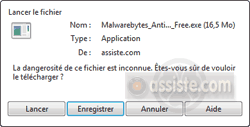

Un fichier ne doit jamais être ouvert immédiatement. Ne pas le faire relève du virus PebCak. Il faut d'abord enregistrer, puis le faire analyser, et uniquement si tout va bien, l'ouvrir :

- Analyser préalablement avec un antivirus installé et un anti-malware installé

- Analyser préalablement avec un service gratuit, en ligne, multi-antivirus

Aidez et soutenez Assiste – autorisez quelques publicités et cliquez dessus. |