Assiste.com

trashmail.com : adresses e-mail jetables (usage unique ou limité) pour échapper aux spams, publicités et attaques (worm, pièces jointes piégées...).

cr 16.09.2016 r+ 18.12.2024 r- 18.12.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : Adresses e-mail jetables |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Créez une adresse eMail temporaire sur trashmail.com. Associez-la à votre adresse eMail réelle. Définissez le nombre de courriels que cette adresse trashmail est autorisée à faire suivre sur votre adresse réelle (de 1 à illimité). Définissez la durée de vie de cette adresse trashmail. Une fois la limite, en nombre de mail ou en durée de vie, atteinte, l'adresse trashmail est tout simplement détruite. Des fonctions restreintes en usage gratuit. Des fonctions plus étendues en usage commercial du service.

Il existe un add-on pour le navigateur Firefox.

Vérification du 19.10.2016.

Notes de vérifications :

|

En matière de courrier électronique :

Vous devez vous méfier de tous les courriels.

Tous les courriels peuvent contenir une attaque, volontairement ou involontairement. Même un ami ou un membre de votre famille peut vous transmettre, en toute bonne fois, un document qui devrait vous intéresser, sans se rendre compte qu'il embarque une attaque.

Bien entendu, vous avez un antivirus. Toutefois, regardez le travail des cybercriminels pour échapper aux antivirus : ils disposent de services antivirus multimoteurs pour tester la transparence de leurs virus, au moins le temps de lancer une attaque, vaste ou ciblée. Il faut résister, ne serait-ce que quelques heures, aux antivirus. Cela suffit pour contaminer des millions d'ordinateurs en les attaquant à l'aide d'un Botnet (réseau d'appareils coordonnés) avant que les bases de signatures des antivirus ne soient mises à jour.

Quels services antivirus multimoteurs pour cybercriminels ?

Quelles attaques ?

Des malveillances.

Des mécanismes-espions collectant vos traces externes (tracking et données collectées).

Des attaques totalement et définitivement destructrices avec, par exemple, des :

Etc.

Vous devez protéger votre vie privée

Les courriels peuvent contenir :

Des marqueurs permettant de vous surveiller avec des identificateurs uniques (GUI).

Des requêtes vers des serveurs distants inconnus (une simple image, même un point invisible (Web-Bug), sert à provoquer ces requêtes. Or les « requêtes » sont le « cheval de Troie » de la « charge utile » que sont les « entêtes HTTP » contenues dans ces requêtes)

il n'y a, réellement, que trois solutions :

S'appuyer sur les filtres du FAI

S'appuyer sur les filtres de votre FAI (Fournisseur d'Accès Internet). Les efforts que font les FAI sont louables, mais les FAI ont peur de se tromper (peur de bloquer des courriers légitimes). Ils laissent passer presque tous les spams avec, pour ceux qu'ils ont reconnus, la mention [SPAM] ajoutée devant le titre du courriel, à charge pour vous de les détruire ou de prendre le risque de les ouvrir.

Le filtrage des spams par les FAI peut être contesté (et l'a été), ce qui rend les FAI frileux en ce domaine :

29.01.2016 - Free condamné pour blocage de « spams » présumésPrudence avec l'ouverture des pièces jointes - vous devez avoir peur

Une méthode prudente consiste à ne jamais ouvrir, dans les courriels, les pièces jointes avec les extensions : .pif, .com, .bat, .exe, .vbs, .lnk, etc. (Liste de tous les types de fichiers (extensions de fichiers) dangereux). Les pièces jointes provenant d'applications de type « Office » (traitement de texte, tableur, etc.) peuvent contenir des scripts lourdement malveillants (virus, outils de prise de contrôle à distance de votre appareil, etc.). Certaines formes d'images peuvent contenir ou sont à base de langages de programmation et être des virus ou des outils de prise de contrôle à distance de votre appareil.S'appuyer sur un filtre local

S'appuyer sur un filtre local (à condition que vous utilisiez un client de messagerie local et non pas un WebMail). Il n'y a que les filtres bayésiens (uniquement dans Thunderbird), qui donnent satisfaction contre les spams.Utiliser une ou des adresses e-mail « jetables »

Dans le genre, il n'y a pas mieux, il n'y a pas plus intelligent que SpamGourmet. Le meilleur choix pour combattre le spam. Sinon : liste de centaines de services d'adresses e-mail jetables.

Pour lutter contre le spam, il nous faut adopter une attitude furtive en utilisant des outils pour masquer notre véritable adresse e-mail et en ne la dévoilant jamais.

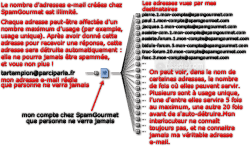

SpamGourmet, gratuit et en français, et probablement le plus abouti des services d'adresses jetables.

SpamGourmet offre un très bon usage des adresses jetables à utilisation prolongée (adresses jetables stables) :

|

Les spams (« courriers électroniques indésirables ») remplissent sans cesse toutes nos boîtes de courriel.

Peu importe les méthodes utilisées pour les découvrir, ce n'est pas le sujet, mais les adresses courriel sont et seront toujours découvertes, par exemple avec :

Dictionnaires des prénoms et des patronymes (pratiquement tous les internautes du monde ont au moins une adresse courriel faite du nom et prénom réels - toutes les combinaisons nom/prénom sont essayées sur tous les noms de domaines existants des grands opérateurs du Web et de tous les fournisseurs d'accès à Internet)

Dictionnaires des noms communs et propres de toutes les langues (toutes combinaisons essayées avec des robots ultras rapides)

Dictionnaires des noms d'animaux

Dictionnaires des saints

Dictionnaires de tout et n'importe quoi (plantes, insectes, astres, théorèmes, molécules, etc.)

Dates

Plaques minéralogiques

Codes habituels

Achat de listes d'adresses courriel entre hackers

Commerce de listes d'adresses courriel par des sociétés ayant pignon sur rue, dont La Poste. Voir l'article « CSP+ CSP CSP- Fichiers et Catégories Socio-Professionnelles ».

Hack de données privées dans les zones censées être protégées des grands domaines (Facebook, Google, les fournisseurs d'accès Internet, réseaux sociaux, forums, etc.). Voir l'article « Hack – quelques exemples de centaines de millions d'adresses courriel piratées ».

Etc.

L'intérêt du spam ?

Plus ou moins agaçant, mais sans danger : marketing et publicités vraies et pures.

Plus ou moins dangereux : collecte de nos données privées, dont nos comptes bancaires, et nos identifiants. Il y a suffisamment de crédules pour que chaque opération de pêche (chaque vague de spam en phishing) procure des accès à des milliers de comptes ou identifiants.

Destructeurs : propagation de virus ou ransomware ou crypto-ransomware ou injection dans un botnet avec risque de transformation, non pas en victime, mais en complice du cybercriminel. Lire les articles « Publicités trompeuses et mensongères » et « Risque juridique de complicité passive de l'internaute ».

Comment être et rester furtif et se prémunir contre le spam ?

Ne jamais répondre à un spam, pour quelque raison que ce soit (demande de désinscription, protestation, etc.). Cela ne sert strictement à rien sauf à confirmer au spammeur que l'adresse courriel est bonne et que quelqu'un lit le spam. L'adresse est ainsi « certifiée » et est vendue à d'autres spammeurs. Résultat : réception d'encore plus de spams.

Ne jamais cliquer sur un lien ou un bouton dans un spam. Le clic provoque une requête HTTP vers un serveur. Or :

Chaque requête HTTP comporte, techniquement, un entête HTTP qui envoie automatiquement et systématiquement des données privées. Les entêtes HTTP sont le cheval de Troie de la vie privée.

Chaque requête HTTP permet de déposer un ou des cookies, dont certains sont des cookies de suivi.

Ne jamais ouvrir un spam (son titre/sujet doit suffire à voir/comprendre que c'est un spam), car :

Son ouverture pourrait provoquer l'exécution de scripts

Il contient un ou plusieurs traceurs (web-bug, Boutons des réseaux sociaux, etc.).

Ne jamais ouvrir la moindre pièce jointe à un courriel (spam ou non), sauf si elle est attendue et que vous connaissez son expéditeur (auprès duquel vous pourriez demander confirmation de l'envoi avant de l'ouvrir). Ne vous précipitez jamais : réfléchissez d'abord, cliquez ensuite.

Utiliser plusieurs adresses courriel et les spécialiser :

Banque

Administrations

E-commerce

Forums, blogs et réseaux sociaux

Échanges avec la famille

Etc.

Ne communiquer chaque adresse courriel qu'à un groupe restreint de correspondants de même nature.

Utiliser, de préférence, un client de messagerie (un outil comme Thunderbird installé localement dans l'ordinateur ou l'appareil) plutôt qu'un Webmail - gestion des courriels sans client de messagerie installé sur on ne sait quel serveur, dans quel pays (et sa législation inconnue).

Activer un filtre antispam (dont celui de votre FAI - Fournisseur d'Accès Internet). Dans Thunderbird, un filtre bayésien (un filtre intelligent) est implémenté.

Hors spam :

Prudence avec l'ouverture inopinée des courriels

Dans votre client de messagerie (Outlook, Outlook Express, Thunderbird, IncrediMail, etc.), le volet de visualisation doit être toujours fermé (pas simplement réduit, mais totalement fermé) de manière à ce que, en se baladant dans la liste des messages (pour lire/parcourir les titres [sujets]), les courriels ne soient jamais ouverts automatiquement, par inadvertance, lançant automatiquement l'exécution de scripts et de requêtes HTTP avec leurs lots de fuites (entêtes HTTP, cookies de suivi, web-bug, boutons des réseaux sociaux, etc.).Ne jamais oublier qu'Internet (naissance d'Internet le 1er janvier 1983) (le Web (Naissance du WWW le 6 août 1991) sur l'Internet) est une zone mondialement hostile et de non-droit, même si les éditeurs de logiciels et les vendeurs prétendent le contraire ou tentent de minimiser cet aspect pourtant présent de manière tentaculaire. La vie est privée et doit impérativement le rester (Textes et Lois définissant contour et protection de la vie privée).

S'inscrire sur le service gouvernemental Bloctel – lire l'article « Bloctel ».

Lire l'article « RGPD - Règlement Général sur la Protection des Données », un texte de loi que doivent obligatoirement appliquer tous les pays européens et tous les pays du monde qui s'adressent à un Européen. Lire l'usage rapide des solutions mises en place par les sites Web pour se conformer au RGPD et qui se présentent à vous lorsque vous entrez sur un site : RGPD Solution Quantcast, RGPD Solution DIDOMI, RGPD Solution TrustArc, etc.

Lire le dossier sur les options de sortie du suivi et de la collecte des données privées : Opt-Out (sortie du tracking et blocage/suppression des cookies).

Il s'agit d'une méthode (antérieure au RGPD) contre les sites Web qui se contorsionnent pour empêcher ou rendre incompréhensible le bénéfice du RGPD. Pour certains sites, il faut 3 jours pour comprendre comment faire, pour d'autres, c'est totalement incompréhensible, y compris à des utilisateurs avancés et avertis. Ce que cherchent et obtiennent ces sites contorsionnistes : s'il vous faut plus de 2 secondes pour exprimer le choix de la protection de votre vie privée (ce choix doit obligatoirement vous être proposé depuis le 25 mai 2018), tandis que vous cherchez à aller sur un site Web, vous cliquez rageusement sur « Accepter les conditions du site » et votre vie privée s'envole.

|

Avec le service Signal Spam, vous pouvez très simplement aider la communauté des internautes en signalant les spams reçus.

Après avoir installé leur extension (disponible ici) :

Dans votre navigateur Web si vous utilisez un Web-mail (Firefox, Opera, Safari, Chrome)

Dans votre client de messagerie (Thunderbird, Mail OSX Sierra et +, Mail OSX El Capitan, Outlook pour Windows)

Le signalement se fait, pratiquement, en un clic.

Si vous n'utilisez aucun de ces navigateurs Web ni aucun de ces clients de messagerie, utilisez leur formulaire en ligne (la première fois, vous devez créer un compte avec identifiant et mot de passe).

|

Fausse adresse mail

Adresse mail sans enregistrement

Faux générateur de messagerie

Fausse messagerie sans enregistrement

Adresse e-mail gratuite et jetable

Générateur d'adresses e-mail jetables et anonymes

Créer une adresse e-mail temporaire jetable

Boîte de réception de courriels temporaire anonyme

Avoir une boîte de réception de courriel temporaire et anonyme

Avoir une boîte de réception de courriel temporaire et anonyme

Créer une boîte de réception de courriel temporaire

Créer une boîte de réception de courriel anonyme

Créer une adresse e-mail jetable anonyme

Créer une adresse e-mail temporaire anonyme

Outils en ligne de création d'adresses e-mail jetables

Outils en ligne de création d'adresses e-mail temporaires

Service en ligne de création d'adresses e-mail jetables

Service en ligne de création d'adresses e-mail temporaires

Outils de création d'adresses e-mail jetables

Outils de création d'adresses e-mail temporaires

Service de création d'adresses e-mail jetables

Service de création d'adresses e-mail temporaires

E-mail temporaire, anonyme, gratuit

Comment créer une adresse e-mail Jetable

Adresse e-mail ne fonctionnant que quelques minutes

Générer adresse e-mail temporaire

E-mail jetable indétectable

Adresse mail gratuite et rapide

Adresse mail valide jetable

Adresse courriel jetable

Adresse courriel temporaire

Adresse courriel temporaire jetable

Adresse courriel anonyme

E-mail à usage unique

Fake mail

Fake mail

Fakemail

Fake Email Generator

Temp mail address

Fake email service

Fake messaging without registration

Fake email address without registration

|

trashmail.com : e-mail jetables (éphémères) : https://assiste.com