Assiste.com

Attaque des mots de passe par caméra de surveillance

Attaque par caméra de surveillance : Caméra-espionne dirigée vers le clavier/écran, cachée dans un objet du quotidien, avec autonomie et mémoire.

cr 10.11.2009 r+ 05.11.2022 r- 27.04.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Sécurité des mots de passe |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Caméra-espionne, posée par on ne sait qui, dirigée vers le clavier/écran, cachée dans un objet du quotidien, avec qualité vidéo, autonomie et mémoire de stockage. Elle sera relevée plus tard.

Cadeau reçu, genre petite lampe USB équipée d’une mini caméra invisible (caméra ampoule) que vous disposez vous-même bien au-dessus du clavier et que vous connectez un port USB.

Lunettes piégées (lunettes-espionnes) et connectées.

Détecteur de fumée caméra.

Horloge murale caméra.

Etc.

Le tout avec des notices de montage détaillées, différentes pour l’espion ou pour la victime.

Le paramétrage totalement discret d'une caméra connectée, sans laisser de trace dans les journaux du système d'exploitation (logs), est très technique.

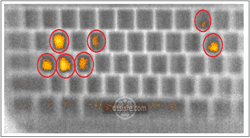

Encore plus fou et réel, vu de nombreuses fois dans des films ou séries policières : détection des touches frappées au clavier ou des zones touchées sur un écran tactile par révélateur thermique ou caméra thermique ! Les différences de chaleurs des touches ou zones permettent de déduire l'ordre de saisies.

Appelé d'un jeu de mots, le Thermanator, un document PDF (en anglais) de 12 pages décrit avec force détails et photos ces attaques :

| Aidez Assiste – autorisez quelques publicités et cliquez-les |

Caméra-espionne, posée par on ne sait qui, dirigée vers le clavier/écran, cachée dans un objet du quotidien, avec qualité vidéo, autonomie et mémoire de stockage. Elle sera relevée plus tard.

Cadeau reçu, genre petite lampe USB équipée d’une mini caméra invisible (caméra ampoule) que vous disposez vous-même bien au-dessus du clavier et que vous connectez un port USB.

Lunettes piégées (lunettes-espionnes) et connectées.

Détecteur de fumée caméra.

Horloge murale caméra.

Etc.

Le tout avec des notices de montage détaillées, différentes pour l’espion ou pour la victime.

Le paramétrage totalement discret d'une caméra connectée, sans laisser de trace dans les journaux du système d'exploitation (logs), est très technique.

Encore plus fou et réel, vu de nombreuses fois dans des films ou séries policières : détection des touches frappées au clavier ou des zones touchées sur un écran tactile par révélateur thermique ou caméra thermique ! Les différences de chaleurs des touches ou zones permettent de déduire l'ordre de saisies.

Appelé d'un jeu de mots, le Thermanator, un document PDF (en anglais) de 12 pages décrit avec force détails et photos ces attaques :

Attaques des mots de passe par caméras thermiques.

- Authentification faible d'un mot de passe

- Authentification forte d'un mot de passe

- Choisir un mot de passe

- Comment créer un mot de passe

- Comment créer un mot de passe compliqué simplement

- Création de mots de passe

- Évaluation d’un mot de passe

- Générateur de mots de passe

- Générateur de mots de passe aléatoires

- Générateur de mots de passe complexes

- Générateur de mots de passe forts

- Générateur de mots de passe incassables

- Générateur de mots de passe uniques

- Générateur gratuit de mots de passe

- Générer un mot de passe

- Générer un mot de passe compliqué

- Générer un mot de passe solide

- Générer un mot de passe solide simplement

- Gérer vos mots de passe

- Les conseils d'Assiste.com pour un bon mot de passe

- Mot de passe complexe

- Mot de passe faible

- Mot de passe fiable

- Mot de passe fort

- Password Check

- Quel est le niveau de force de mon mot de passe

- Quel est le niveau de sécurité de mon mot de passe

- Quel est le niveau de solidité de mon mot de passe

- Qu'est-ce qu'un mot de passe sécurisé

- Sécurisez vos mots de passe

- Test d’un mot de passe

- Test de solidité d’un mot de passe

- Testeur gratuit de mots de passe

- Vérification de la force d'un mot de passe

- Vérification de la solidité d'un mot de passe

- Vérification d'un mot de passe