Assiste.com

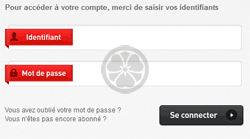

Lors de la création ou l'ouverture (connection, login) d'un compte sur un site Web ou service Web ayant besoin d'identifier ses utilisateurs, l'une des méthodes consiste à demander un couple de données constitué d'un identifiant et d'un mot de passe.

cr 01.01.2012 r+ 22.10.2024 r- 22.10.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

| Sommaire (montrer / masquer) |

|---|

Certains sites ou services Web (banques, assurances, administrations, réseaux sociaux, sites privés, etc.) ont besoin d'identifier l'utilisateur qui s'y connecte afin de contrôler qu'il existe réellement et quels sont ses droits, devoirs ou interdits.

L'action de s'identifier en elle-même est dite : « connexion » ou « se connecter » (« login » en anglais qui a donné un barbarisme : « se loguer »).

L'action de quitter le compte est une « déconnexion » ou « se déconnecter » (« logout » en anglais).

Lorsque l'on vous invite à créer un compte ou à ouvrir un compte déjà créé, on vous demande 2 informations :

Votre identifiant

Votre mot de passe.

L'identifiant est le nom ou pseudonyme ou autre information choisie, suggérée ou imposée, comme l'adresse courriel, utilisé pour s'identifier auprès d'un système. L'identifiant est parfois attribué d'office par le service sur lequel est créé un compte. C'est une information publique. Ce peut être votre nom ou votre prénom ou un mot (une expression courte) significatif pour vous, réel ou inventé. L'identifiant n'a rien de particulier. Quelques caractères peuvent être interdits. Sa longueur peut être limitée (au gré du service).

L'identifiant est adossé à une autre information, secrète : le mot de passe.

Ne jamais utiliser un identifiant identique au mot de passe.

Le couple identifiant / mot de passe ne constitue pas une preuve que l'utilisateur qui s'identifie est bien celui qu'il prétend être, mais juste une prétention (les vols/piratages de bases de données identifiants / mots de passe sont légions quasi quotidiennes). Un second mécanisme, dit d'authentification sera imposé. Généralement ce sera un mécanisme appelé double authentification à compléter ou une Clé U2F (Universal 2nd Factor) à utiliser.

L'identification de celui qui accède à une ressource permet aussi de noter, dans des journaux appelés logs (Journaux d'événements dans le monde numérique), qui fait quoi, où, quand, comment. Ces historiques ont divers usages ultérieurs, dont analyses et recherches d'attaques et d'exploitations de failles de sécurité.

|

Identifiant dans une procédure d'ouverture d'un compte

Les encyclopédies |

|---|