Assiste.com

Attaque de mot de passe et identifiants

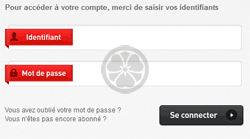

Identifiant : lors de la création d'un compte ou son ouverture, l’une des méthodes consiste à demander un couple de données : identifiant et mot de passe.

cr 10.11.2009 r+ 05.11.2022 r- 27.04.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Sécurité des mots de passe |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Lors de la création d'un compte ou l’ouverture d'un compte déjà créé sur un site Web ou service Web ayant besoin d’identifier ses utilisateurs, l’une des méthodes consiste à demander un couple de données constitué d’un identifiant et d’un mot de passe.

Voir, dans l'encyclopédie, le terme Identifiant.

| Aidez Assiste – autorisez quelques publicités et cliquez-les |

Lors de la création d'un compte ou l’ouverture d'un compte déjà créé sur un site Web ou service Web ayant besoin d’identifier ses utilisateurs, l’une des méthodes consiste à demander un couple de données constitué d’un identifiant et d’un mot de passe.

Voir, dans l'encyclopédie, le terme Identifiant.

Lors de l'identification, il n'y a aucune assurance que la personne qui s'identifie est réellement qui elle prétend être. Le couple de données « identifiant + mot de passe » peut avoir été copié ou « sniffé » s’il n’y a pas d’usage de protocoles de communication sécurisés (certification SSL). L’une des méthodes pour s’assurer que la personne qui s’identifie est bien celle qu’elle prétend être consiste à poursuivre par une demande d’« authentification » qui consiste à demander à la personne :

Vous prétendez être untel ? Prouvez-le !

La méthode la plus connue et utilisée est la double authentification par envoi sur un support personnel vérifié (adresse e-mail, téléphone fixe, smartphone) d’un code (4, 5, 6 caractères) à reproduire, mais d’autres méthodes existent comme l’usage d’une Carte à puce ou clé U2F (Universal 2nd Factor). Voir 8 méthodes de « double authentification ».

| Aidez Assiste – autorisez quelques publicités et cliquez-les |

- Authentification faible d'un mot de passe

- Authentification forte d'un mot de passe

- Choisir un mot de passe

- Comment créer un mot de passe

- Comment créer un mot de passe compliqué simplement

- Création de mots de passe

- Évaluation d’un mot de passe

- Générateur de mots de passe

- Générateur de mots de passe aléatoires

- Générateur de mots de passe complexes

- Générateur de mots de passe forts

- Générateur de mots de passe incassables

- Générateur de mots de passe uniques

- Générateur gratuit de mots de passe

- Générer un mot de passe

- Générer un mot de passe compliqué

- Générer un mot de passe solide

- Générer un mot de passe solide simplement

- Gérer vos mots de passe

- Les conseils d'Assiste.com pour un bon mot de passe

- Mot de passe complexe

- Mot de passe faible

- Mot de passe fiable

- Mot de passe fort

- Password Check

- Quel est le niveau de force de mon mot de passe

- Quel est le niveau de sécurité de mon mot de passe

- Quel est le niveau de solidité de mon mot de passe

- Qu'est-ce qu'un mot de passe sécurisé

- Sécurisez vos mots de passe

- Test d’un mot de passe

- Test de solidité d’un mot de passe

- Testeur gratuit de mots de passe

- Vérification de la force d'un mot de passe

- Vérification de la solidité d'un mot de passe

- Vérification d'un mot de passe