Assiste News Dossiers Encyclopédie Comment Logithèque Alternathèque Crapthèque Outils Forum Boutique ? W TDF

Assiste.com

|

|

|

Google - Connaître et espionner vos cercles de connaissances

Google, dont les revenus proviennent, à plus de 95%, de la publicité ciblée, a besoin de tout connaître de votre comportement sur le Web. Google traque même vos cercles de connaissances pour afiner votre profil comportemental. Malheureusement, celà relève de la sphère privée et constitue donc une violation de celle-ci.

|

||

|---|---|---|

Google - Connaître et espionner vos cercles de connaissances

Google - Connaître et espionner vos cercles de connaissances

Vous en êtes encore à agiter l'index en disant : le tracking et le profiling de l'individu, ce n'est pas bien ?

Pour Google, le tracking et le profiling de 100% des internautes du monde est quelque chose d'acquis depuis longtemps et de normal. Cela fait partie du quotidien. On n'en discute plus. On n'en parle même plus.

On passe à la vitesse supérieure - celle de l'espionnage de toutes les personnes que vous connaissez, dans vos divers cercles de connaissance. Leurs tracking et leur profiling apportent un éclairage complémentaire sur vous même et précise (améliore) le tracking et le profiling dont vous êtes victime.

Tout cela au profit de Google, la plus importante régie publicitaire du monde et de très loin, dont plus de 95% des résultats financiers proviennent de la publicité ciblée.

Nous, Google, avons besoin :

-

de connaître votre identité

Ouvrez un compte Google

Donnez-nous votre numéro de smartphone

Etc. ... -

de savoir ce qui vous intéresse

Utilisez nos plus de 120 services gratuits (dont de très nombreux à votre insu). Chacun d'eux nous sert à vous espionner.

-

de découvrir quels sont vos cercles de connaissances

Nous pillions, dans vos comptes, dans votre messagerie en ligne, dans vos réseaux sociaux et dans votre smartphone, vos cercles de connaissances.

-

de traquer et profiler chacune des personnes identifiées dans vos cercles de connaissances.

Nous faisons subir à avec chacune de vos connaissances ce que nous vous faisons subir et, en fonction de ce que sont et font vos amis et connaissances, nous en savons encore un peu plus sur vous.

Pourquoi Google cherche à savoir qui vous connaissez et fréquentez (vos cercles de connaissances)

Pourquoi Google cherche à savoir qui vous connaissez et fréquentez (vos cercles de connaissances)

Pourquoi ? Vous connaissez cette sagesse populaire qui dit : Dis-moi qui tu fréquentes, je te dirais qui tu es.

Et bien, ne cherchez pas plus loin. Pour mieux nous connaître, Google a besoin de connaître qui nous fréquentons. Pour mieux savoir ce que nous sommes, Google a besoin de savoir ce qu'ils sont.

D'ailleurs, cela ne date pas d'hier :

Cercles de connaissances et centres d'intérêts

Le principe du tracking et du profiling expliqué en 1833 :

Johann Wolfgang von Goethe

« Dis-moi qui tu hantes, je te dirai qui tu es. » Comprendre « On juge une personne d'après la société qu'elle fréquente. »

« Dis-moi de quoi tu t’occupes, je te dirai ce que tu deviendras. »

Goethe, en 1833, dans « Maximes et Réflexions. » - Traduction par Sigismond Sklover, 1842.

Attention au fait que ce n'est pas uniquement dans le but de profiler quelqu'un à partir de ses fréquentations afin de lui choisir les bonnes publicités au bon moment - encore une fois, cela n'est que la partie visible de l'iceberg, celle que l'on vend aux internautes, aux politiques et aux CNIL. Il s'agit aussi d'intelligence économique au profit des USA. Le simple fait d'acheter un billet de transport avec l'application Google permet à l'intelligence économique des USA d'anticiper des rencontres entre décideurs, d'anticiper des marchés en cours, etc. ...

La déclaration de Larry Page, cofondateur de Google, et président de Google à ce moment-là

La déclaration de Larry Page, cofondateur de Google, et président de Google à ce moment-là

La position de Google

Les régies publicitaires ont parfaitement compris la maxime de Goethe, et Google, première régie publicitaire du monde et de très loin, l'explique, des fois que vous n'ayez pas très bien compris :

Larry Page (Lawrence Edward Page), cofondateur de Google le 27 septembre 1998, prend la présidence de Google le 4 avril 2012. Il exprime clairement, dès le lendemain, dans une déclaration écrite du 5 avril 2012 (1, 2), l'état d'esprit dans lequel travaillent les acteurs de l'Internet, à propos du tracking (une forme d'espionnage de la vie privée). Le tracking que nous subissons va aller en s'amplifiant et en se diversifiant afin d'affiner le profiling dont nous sommes victimes. Cette déclaration justifie la course au tracking et au profiling comme un grand progrès, actant par la même occasion du fait qu'elle s'exerce en flux continu, qu'elle est constante et acquise une bonne fois pour toutes.

Les attaques en tracking et en profiling sont le fait de la vie quotidienne et sont normales. On n'en parle plus ! Nous n'avons plus à discuter de leur bien-fondé et encore moins de leur remise en cause. Il cherche à nous convaincre que tout le monde les a admises. Ceux qui considèrent encore qu'il s'agit de la sphère privée n'ont pas voix au chapitre (c'est le même discours que celui du fondateur de FaceBook (vidéo de l'interview de Mark Zuckerberg) qui déclare que la notion de vie privée n'existe plus et que nous entrons dans une nouvelle civilisation, le chagement étant vu, systématiquement, comme un progrès et jamais envisagé comme une regression).

Mieux : il convient, urgemment, de décupler les tracking et profiling afin d'augmenter la pression publicitaire et commerciale sur les internautes. La lutte contre le tracking et le profiling est reléguée au rang de combat d'arrière-garde qu'il ne convient même pas d'évoquer ! Encore plus de publicités, encore plus ciblées, pour encore plus de moutons !

Un sous-produit de ce tracking et profiling n'est pas évoqué : l'intelligence (espionnage pur) économique, industrielle et commerciale, au profit des États-Unis d'Amérique, sur lequel on est réduit à la spéculation, dans la mouvance d'Échelon et de Vent Stellaire ou de Prism (Google donne à la NSA et au FBI, accès à toutes les données de tous les internautes).

Il faut espionner les internautes et pénétrer leurs cercles de connaissances, les gens qu'ils fréquentent, car :

La déclaration de Larry Page, Président fondateur de Google

« Avec plus de 120 intégrations Google+ à venir (dont la recherche Google, YouTube et Android), nous sommes sur la bonne piste » - « La connaissance de l'identité et des relations (Ndlr : de l'Internaute) peut aussi nous aider à améliorer la recherche. » - « ce sont des problèmes difficiles à résoudre sans connaître votre identité, vos centres d'intérêts ou les personnes qui vous intéressent ».

« These are hard problems to solve without knowing your identity, your interests, or the people you care about. »

Quelques-unes des méthodes pour piller vos cercles de connaissances

Quelques-unes des méthodes pour piller vos cercles de connaissances

Les cercles de connaissances sont piochés dans vos carnets d'adresses et de contacts, dans vos contacts eux-mêmes lorsque l'on est assez bête pour utiliser un Web Mail comme GMail, Yahoo Mail, dans vos smartphones, dans les listes de vos interlocuteurs réguliers sur les forums de discussions, dans votre incroyable étalage sur les sites prétendument de socialisation (Facebook, Tweeter, etc. ...), etc. ...

L'usage de la technologie Bluetooth permet de sonder silencieusement des terminaux situés à proximité et, s'ils sont détectés, de leur demander les détails de leurs spécifications, incluant leurs identifiants, qui sont ensuite passés à des dispositifs d'attaque qui vont observer, par exemple, les identifiants des dispositifs qui se connectent aux réseaux sociaux, aux comptes administratifs ou financier, etc. ... (une forme sophistiquée de keylogger). Ainsi, si votre ordinateur est compromis par un virus embarquant une technologie Bluetooth, comme le virus Flame, si la carte réseau Bluetooth est allumée, et si vous posez, à côté de votre ordinateur, votre smartphone ou votre tablette, etc. ... avec Bluetooth allumé, ils sont analysés (scannés - lus) et vos données (identifiants...), vos cercles de connaissances (votre famille, vos amis, vos connaissances privées ou professionnelles, vos collègues, vos copains...) enregistrés dans ces appareils, sont pillées !

Analyse des données EXIF

Dans le même ordre d'idées, si le terminal à proximité de l'ordinateur compromis est un appareil photo numérique avec technologie Bluetooth, ses identifiants sont lus et passés à un attaquant. Par la suite, un logiciel de Data Mining extrait les données EXIF embarquées dans les photo trouvées sur le WEB (réseaux sociaux, sites de rencontres, sites pornographiques, tout le Web...) et identifie les photos provenant d'un appareil donné. Des logiciels de reconnaissance faciale cherchent ensuite à identifier les personnes que vous avez prises en photo, construisant ainsi l'un de vos cercles de connaissances.

Vol de cercles de connaissances ou constitution / reconstitution de ces cercles à l'insu des internautes.

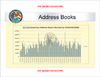

Le 15 octobre 2013, le Washington Post révèle que la NSA collecte des centaines de millions de listes de contacts (cercles de connaissances) par l'intermédiaire des messageries électroniques ou de messageries instantanées. En une seule journée en 2012, la NSA a par exemple intercepté 444 743 listes de contacts courriels de comptes Yahoo!, 82 857 de comptes Facebook, 33 697 de comptes Gmail, et 22 881 d'autres fournisseurs internet, comme mentionné dans un document de l'agence divulgué par le journal. Extrapolés sur une année, ces chiffres correspondraient à la collecte de 250 millions de listes de carnets de contacts par an, grâce à des interceptions directement sur les câbles internationaux qui composent l'internet.

Tempora

Le dispositif Tempora, en place depuis fin 2011, permet à la NSA (sécurité intérieure américaine) d'écouter, stocker et historier les données (emails, messages Facebook, recherches d'internautes…), sur plus de deux cents câbles sous-marins de télécommunications (l'historique détaillé est conservé durant trente jours, le temps de consolider les données, d'établir les statistiques de tracking et d'élaborer ou améliorer la précision du profiling de chaque internaute du monde. En Europe, par exemple, les sociétés British Telecom, Vodafone Cable, Verizon Business, Global Crossing, Level, Viatel et Interoute ont offert au GCHQ (service de renseignements électronique du gouvernement britannique) un accès illimité à leurs câbles. Ces câbles transportent une grande part des communications téléphoniques et du trafic internet mondial, couvrant notamment la France, les Pays-Bas et l'Allemagne. Le GCHQ a les moyens de traiter 600 millions "d'évènements téléphoniques" et 21 pétaoctets de données par jour. Toutes ces informations sont ensuite stockées dans les bases de données de la GCHQ, et sont accessibles librement par environ 300 de ses employés, ainsi qu'à 250 analystes de la NSA, par l'intermédiaire de l'outil "XKeyscore".

21.06.2013 - The Guardian - GCHQ taps fibre-optic cables for secret access to world's communications

Connais-toi toi-même !

Le plus dramatique, là-dedans, est que la NSA peut ainsi créer de toutes pièces les cercles de connaissances de chaque individu du monde tandis que ceux-ci n'ont même pas conscience d'avoir de tels cercles de connaissances.

Ces gens-là vous connaissent mieux que vous ne vous connaissez vous-même, mieux que votre mère ne vous connaît.

| Capture des listes de contacts, carnets d'adresses et cercles de connaissances - NSA | ||||||

|---|---|---|---|---|---|---|

page 1/7 |

page 2/7 |

page 3/7 |

page 4/7 |

page 5/7 |

page 6/7 |

page 7/7 |

- Prism et Cie - L'espionnage par la NSA avec l'aide et la complicité des opérateurs de l'Internet

- 15.10.2013 - Washington Post - NSA collects millions of e-mail address books globally

- 15.10.2013 - Washington Post - SCISSORS: How the NSA collects less data

- 15.10.2013 - Le Monde - La NSA a accès à des millions de carnets d'adresses numériques

25.10.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Séparation de l'article sur Google Chrome - Nouveaux liens internes - Modif de la mise en page

19.09.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Retouches mineures

18.06.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Correction typo

21.05.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Correction lien

11.02.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Liens internes ajoutés

23.04.2012 - 00h00 - Paris - (Assiste - Pierre Pinard) - Initial

|

|

|