Assiste.com

Un « DNS hijacking » est l'action d'une malveillance qui remplace les réglages de la configuration TCP/IP de votre appareil (ordinateur, smartphone, etc.) pour pointer non plus vers un serveur DNS légitime/approuvé, mais vers un serveur DNS menteur, n'appartenant pas au « Domain Name System ».

cr 01.04.2012 r+ 22.10.2024 r- 20.12.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

| Sommaire (montrer / masquer) |

|---|

Un « DNS hijacker » (ou le « DNS hijacking » ou la « Redirection DNS ») est l'action d'un malware qui remplace les réglages de la configuration TCP / IP de votre appareil (ordinateur, smartphone, etc.) pour pointer non plus vers un serveur DNS légitime/approuvé, mais vers un serveur DNS menteur, n'appartenant pas au « Domain Name System ».

Il y a une autre forme d'attaque en « Redirection DNS » qui ne concerne pas les « DNS hijacker » (ou le « DNS hijacking ») mais l'exploitation de failles de sécurité dans les logiciels de gestion des « serveurs DNS ». Voir plus bas.

Les serveurs DNS peuvent être comparés, au niveau de l'Internet et du Web, aux annuaires téléphoniques au niveau du téléphone. Exemple :

Téléphone de Dupont ? Réponse : 01 02 03 04 05

Adresse IP de assiste.com ? Réponse : 213.186.33.24 (Adresse IP du serveur Web du domaine Web).

Tous les « appareils » connectés à un réseau ont une adresse dans ce réseau. Par « appareil », on entend :

La BOX du particulier.

Le centre de calcul d'une administration ou d'un groupe.

Les serveurs Web hébergeant les sites Web ou services Web que l'on consulte ou utilise.

Tous les objets connectés.

Etc.

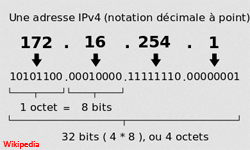

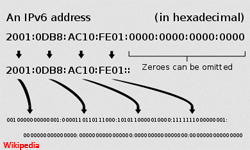

On ne peut, techniquement, s'adresser à un appareil que par cette adresse qui est de la forme IPv4 (Internet Protocol version 4) xxx.xxx.xxx.xxx où « xxx » est un nombre de 0 à 255 (ou, avec l'explosion du nombre d'appareils, de la forme IPv6 (Internet Protocol version 6) xx:xx:xx:xx:xx:xx:xx:xx:xx:xx:xx:xx).

Votre adresse IP personnelle est une donnée privée qui n'a pas à être collectée. Plusieurs textes de loi la définissent ainsi (lire le paragraphe 2 de l'article adresse IP).

Ces adresses numériques sont des choses naturelles dans le monde numérique, mais rébarbatives pour les humains qui y sont farouchement hostiles. Or tous les sites Web et services Web que nous visitons/utilisons se trouvent sur des appareils (des serveurs dans notre monde client/serveur).

- Nota :

Le monde P2P (Peer-to-Peer - poste-à-poste) est un autre usage de l'Internet où chaque appareil [avec son adresse IP] est à la fois client et serveur et l'on se moque complètement de savoir quelle est l'adresse IPv4 ou IPv6 de ces serveurs ! C'est le cas des sites Web de piratage de ressources audio ou vidéo où les visiteurs peuvent envoyer (upload - uploader) ou recevoir (download - downloader) des ressources (logiciels piratés, ressources audio piratées, ressources vidéo piratées...) où les données ne se trouvent pas sur le serveur du site, mais chacune d'elles, sur une ressource de l'un des membres du site de P2P, répartis dans le monde entier et utilisant diverses méthodes de camouflage (voire n'en ayant pas besoin dans certains coins du monde comme certaines iles/pays du Pacifique aux législations inexistantes ou totalement permissives).

Il est préférable de donner des noms aux sites et services Web, et de laisser un mécanisme traduire automatiquement ces noms en une adresse. Il sera ainsi plus aisé de consulter le site assiste.com que le site 213.186.33.24 (en IPv4) ou 2001:41d0:1:1b00:213:186:33:24 (en IPv6) ! En plus, certains sites ou services se partagent à plusieurs milliers le même serveur, pour des raisons économiques (serveurs mutualisés).

Ce mécanisme de traduction automatiquement des noms en adresses fut inventé par Paul Mockapetris en 1983 (on est bien avant la naissance du Web qui n'interviendra que le 6 août 1991). Ce mécanisme est pris en charge par des serveurs particuliers maintenant une copie intégrale de la liste, unique et mondiale, des paires « Noms de domaine ![]() adresses IP » (il y en a plusieurs milliards). L'application qui y est installée est particulière et ces serveurs sont appelés « Serveurs de Noms de Domaines » (dits, simplement, « serveurs DNS » [« Domain Name Server »]).

adresses IP » (il y en a plusieurs milliards). L'application qui y est installée est particulière et ces serveurs sont appelés « Serveurs de Noms de Domaines » (dits, simplement, « serveurs DNS » [« Domain Name Server »]).

Chaque fois que vous demandez un accès à un domaine ou service, cette demande est traduite par un « serveur DNS » auquel accède votre appareil. (Les serveurs DNS sont, eux aussi, des appareils avec une adresse IP.)

C'est votre FAI (Fournisseurs d'Accès Internet) qui vous fournit automatiquement votre adresse IP(qui peut être permanente ou changeante par bail de 24 heures) et l'adresse IP d'un serveur DNS (ainsi qu'une seconde adresse IP pour un serveur DNS de secours si le serveur DNS préférentiel n'est pas accessible, en panne ou en surcharge). L'utilisateur n'a rien à faire et son appareil détecte automatiquement les adresses IP des serveurs DNS à utiliser. Ces adresses IP sont codées dans les paramètres de la box (modem/serveur) que vous loue votre FAI. Mais vous pouvez, avec intérêts, en changer.

D'autres serveurs DNS existent qui peuvent suppléer ou remplacer ceux par défaut. Les raisons de les utiliser :

Le critère de vitesse de résolution

Certains serveurs DNS sont plus rapides que d'autres, mais si l'on ne fait pas des dizaines de milliers de requêtes par jour vers des dizaines de milliers de domaines différents, on est au niveau de gain de quelques nanosecondes, ce qui ne se fera pas sentir. En plus, les systèmes d'exploitation comme les navigateurs Web maintiennent, presque tous, des mémoires « cache de résolution DNS ». Il existe un service gratuit en ligne (DNSPerf) qui compare les vitesses des serveurs DNS. Exemples (mesures le 28 décembre 2020).Le critère de vitesse de mise à jour de la base de données

Le critère de vitesse de mise à jour de la base de données mondiale des paires « Noms de domaine adresses IP » peut être un peu plus significatif. Il y a « 13 serveurs DNS Racine » dans le monde, qui contiennent la base de données complète des paires « Noms de domaine

adresses IP » peut être un peu plus significatif. Il y a « 13 serveurs DNS Racine » dans le monde, qui contiennent la base de données complète des paires « Noms de domaine  adresses IP » et des réplications partielles un peu partout, dont chez les FAI. Ceci n'intervient que lors de la création d'un nouveau domaine, ou de sa suppression ou de son déplacement d'un serveur à un autre. Les mises à jour se font par la délégation locale qui gère une partie des DNS sur une zone donnée (par exemple, Gandi en France) ou au niveau de l'hébergeur. Une fois une modification faite, elle doit se propager à travers les « 13 serveurs DNS Racine » puis les centaines de milliers de réplications (miroirs DNS partiels) de la planète, ce qui peut prendre de 24 à 48 heures.

adresses IP » et des réplications partielles un peu partout, dont chez les FAI. Ceci n'intervient que lors de la création d'un nouveau domaine, ou de sa suppression ou de son déplacement d'un serveur à un autre. Les mises à jour se font par la délégation locale qui gère une partie des DNS sur une zone donnée (par exemple, Gandi en France) ou au niveau de l'hébergeur. Une fois une modification faite, elle doit se propager à travers les « 13 serveurs DNS Racine » puis les centaines de milliers de réplications (miroirs DNS partiels) de la planète, ce qui peut prendre de 24 à 48 heures.La non-censure du Web

La véritable raison pour changer de DNS est l'accès à l'intégralité du Web, sur l'Internet. Chaque fournisseur d'un service de résolution de noms de domaine (par exemple, en France métropolitaine, Orange, Free, SFR, Bouygues Telecom et une nébuleuse comme DartyBox, NordNet, OVH, Prixtel, Budget Telecom, Vivéole, Numericable, Auchan Telecom, Nerim, Magic OnLine...) peut ne pas disposer de l'image complète des paires « Noms de domaine adresses IP » du monde. Les raisons sont diverses, dont la censure d'Internet et du Web (cybercensure). Un fournisseur d'accès DNS peut bloquer des noms de domaine :

adresses IP » du monde. Les raisons sont diverses, dont la censure d'Internet et du Web (cybercensure). Un fournisseur d'accès DNS peut bloquer des noms de domaine :Pour des raisons qui le regardent (sauvegarde de sa bande passante, morale, politique [Chine, Russie, Corée du Nord, pays islamistes, etc.]). On perd la neutralité d'Internet (DNS - Contournement de la censure du Web).

DNS menteurs. Certains (prétendus) fournisseurs de serveurs DNS remplacent les paires naturelles « Noms de domaine

adresses IP » par des paires menteuses dirigeant les visiteurs vers des sites avec lesquels ils ont des intérêts économiques, voire leurs propres sites.

adresses IP » par des paires menteuses dirigeant les visiteurs vers des sites avec lesquels ils ont des intérêts économiques, voire leurs propres sites.Par obligations que certains lui imposent, comme un gouvernement ou une décision de justice nationale (ordre de bloquer un site de piratage, etc.).

Les serveurs DNS peuvent donc :

Comporter des censures (pas de résolution d'un nom dont l'adresse ne sera pas trouvée).

Être utilisés pour suivre votre navigation Web (forme d'espionnage de votre vie privée pudiquement appelée Tracking/Profiling et clickstream).

Il est possible de changer de serveurs DNS.

Pour comprendre ce que sont les DNS et où ils interviennent dans la résolution des noms de domaines, lire :

Pour changer de serveurs DNS, voici 4 choix significatifs :

Comment changer de DNS pour utiliser ceux de Cloudflare : serveurs DNS les plus rapides du monde pour lesquels ils garantissent l'absence totale d'espionnage (absence totale de Tracking/Profiling). Le choix vivement conseillé d'Assiste.com.

Comment changer de DNS pour utiliser ceux de FDN : la FDN (French Data Network) est l'archétype de la neutralité d'Internet fondée par Benjamin Bayart, militant pour la neutralité du Net, le logiciel libre et la liberté d'expression, co-fondateur et membre du comité d'orientation stratégique de La Quadrature du Net.

Comment changer de DNS pour utiliser ceux de Google : archétype de l'espionnage (Tracking/Profiling).

Comment changer de DNS pour utiliser ceux d'OpenDNS : serveurs DNS mis à jour assez rapidement. Mode non filtré pour ne pas censurer le Web. Plusieurs modes filtrés au choix (contrôle parental, etc.). Suspecté d'espionnage (Tracking/Profiling).

DNS Hijacker

Un « DNS hijacker » consiste à forger/modifier (faire mentir) les résolutions de noms de domaines lors de requêtes faites aux « serveurs DNS » du « Domain Name System » en modifiant les adresses IP des serveurs DNS que vous utilisez normalement.

L'opérateur d'un serveur DNS menteur, un cybercriminel, redirige certaines résolutions de noms de domaines, non pas vers les adresses IP légitimes des serveurs sur lesquels les sites ou services Web (ou les magasins d'applications) sont hébergés, mais vers d'autres domaines ou services (sites Web) ou applications (virus) avec lesquels le cybercriminel a un intérêt (économique, politique, idéologique, etc.).

Comment sortir d'un DNS Hijacker

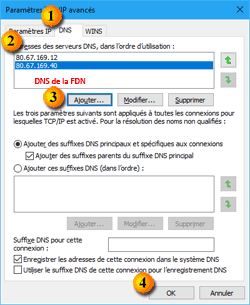

Si vous vous apercvez que vous n'êtes pas dirigé, pour certains sites, vers le bon site (regardez dans la barre d'adresse, pas sur la page affichée qui imite probablement parfaitement une page usurpée), restaurer vos serveurs DNS légitimes :

- Choisissez la paire de serveurs DNS que vous voulez utiliser :

Liste des serveurs DNS légitimes, dont ceux des FAI français - Comment changer de serveur DNS ou Comment changer de serveurs DNS pour utiliser ceux de la FDN

Comment faire un « DNS hijacking »

- Un malware remplace les réglages de la configuration TCP / IP de votre appareil (ordinateur, smartphone, etc.) pour pointer non plus vers un « serveurs DNS » légitime/approuvé, mais vers un « serveurs DNS » menteur n'appartenant pas au « Domain Name System » (qui est unique au monde avec treize serveurs racines et une nébuleuse de serveurs DNS réplications/miroirs légitimes/approuvés). L'opérateur de ce serveur menteur, un cybercriminel, redirige certaines résolutions de noms de domaines, non pas vers les adresses IP légitimes des serveurs sur lesquels ils sont hébergés, mais vers d'autres domaines (sites Web) avec lesquels le cybercriminel a un intérêt.

- Un exploit s'attaque aux logiciels de gestion des « serveurs DNS » légitimes/approuvés, logiciels qui, comme tous les logiciels, comportent des failles de sécurité (un logiciel « sans erreur » [« error free »] n'existe pas) que certains cybercriminels ont trouvées. Ce malware fait mentir ces serveurs DNS légitimes/approuvés afin que les résolutions de noms de domaine qu'ils délivrent soient modifiées/trompeuses et ne reflètent pas la base de donnée des treize serveurs racines du système DNS. Les logiciels de gestion des serveurs DNS les plus connus sont :

- ANS (par Paul Mockapetris, l'inventeur du DNS)

- AnswerX

- BIND (le premier, le plus utilisé, mais en régression rapide, car comportant de nombreuses failles de sécurité)

Historique des alertes et avis de sécurité sur le logiciel de gestion de serveurs DNS « BIND » - Microsoft DNS

- PowerDNS

- Etc. (il existe une vingtaine de logiciels de gestion de serveurs DNS)

Pourquoi faire un « DNS hijacking »

- À des fins malveillantes :

- Phishing

- Etc.

- À des fins personnelles/égoïstes :

- afin de contrôler/surveiller/mesurer (statistiques) le trafic Web des utilisateurs

- afin de diffuser des annonces publicitaires (monétisation)

- afin d'exercer un filtre du Web (censure, contrôle parental, idéologie, etc.)

- afin de détourner les accès à un site WEB vers un autre (détournement à des fins économiques - cybercriminalité)

Voir la liste des serveurs DNS des principaux opérateurs publics et de tous les FAI français

|

Les encyclopédies |

|---|