Assiste.com

Un « service Windows » est un programme qui s'exécute en arrière plan, a une ou des fonction(s) bien définie(s), et doit se conformer aux règles et protocoles de communication avec Windows

cr 01.04.2012 r+ 17.01.2025 r- 17.01.2025 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

| Sommaire (montrer / masquer) |

|---|

Un « service », dans Windows, est un programme (du code ayant une fonction) qui se distingue des autres programmes par son mode d'exécution. Un « service » s'exécute en arrière-plan.

Un « service » a vocation à être toujours disponible (voire résident en mémoire) et s'exécute en arrière-plan, sans que l'utilisateur ait à s'en préoccuper, et même sans/avant qu'aucun utilisateur ne soit connecté (au démarrage de Windows), permettant certaines actions/fonctions, comme la protection de Windows, avant que quoique ce soit ne commence à s'exécuter.

Un « service » rend des services à Windows et aux applications qui « tournent » en étant extrêmement formel dans son exécution (protocole de communications/échanges, etc.).

L'ensemble des « services » (il y en a facilement 200 à 250 sur chaque ordinateur, et il en existe des milliers) constituent une nébuleuse de tâches spécialisées (de fonctions, de routines) qui contribuent au comportement et fonctionnement global des applications utilisateur comme de l'application Windows en elle-même.

Les « services », avec leur mode d'exécution en arrière-plan, existent dans l'architecture de tous les systèmes d'exploitation. Sous Linux ils portent le nom de « daemon ».

Les « services » sont démarrés (lancés) lors du chargement du système d'exploitation, donc au démarrage de l'appareil, et servent d'utilitaires généraux constamment actifs, comme :

- gérer les requêtes réseaux

- gérer les requêtes au matériel

- gérer la veille des applications en matière de mises à jour (Windows Update, Google Update, Mozilla Maintenance Service, etc.)

- être le module résident de certaines applications comme les solutions de sécurité (antivirus, antimalware, pare-feu...)

- authentification

- chiffrement

- partage

- journal des événements

- historique des fichiers (sauvegardes)

- diagnostiques et télémétrie

- plug-and-play

- alimentation

- Etc.

Risques d'exploitations de failles à cause de services - 4 minutes pour survivre

Pour des raisons historiques (critiquables ou défendables - là n'est pas le débat), Microsoft, avec Windows, a souhaité un système d'exploitation d'ordinateurs totalement ouvert par défaut, prêt à l'emploi, pour tout et pour tous (ce qui a énormément contribué à l'essor de la micro-informatique qui n'existerait pas du tout comme nous la connaissons aujourd'hui sans cela). Pour ce faire, Windows, à son chargement, lance simultanément des kyrielles de services dont de très nombreux sont totalement inutiles dans la plupart des contextes.

Un service est un programme (du code exécutable) qui s'exécute de manière particulière, rien d'autre. Or il n'existe pas et n'existera jamais de code 100% sans erreur (dont certaines erreurs constituent des failles de sécurité). Sachant que de nombreux services servent à communiquer avec l'extérieur, chacun de ceux-là ouvre une porte de communication (un « port » : les ports de communication sous Windows) et reste en écoute/attente, ce qui est un danger exploité par les cybercriminels qui :

- font tourner sans cesse des scanners de ports à la recherche de ports ouverts sur chacune des adresses IP existantes au monde, dont la vôtre

- une fois un port ouvert trouvé, ils font tourner un scanner tentant d'identifier le service ou l'application en écoute derrière ce port

- une fois le service ou l'application identifiée, ils font tourner un scanner de failles de sécurité pour tenter de trouver des failles non encore corrigées (et parfois totalement inconnues sauf des cybercriminels) - il suffit de chercher l'identifiant de la version d'un logiciel pour savoir quelles sont les failles « disponibles ».

- si une faille est disponible dans le service, elle est immédiatement exploitée (zombification dans un botnet ou crypto-ransomware ou keylogger de vol de données privées dont mots de passe et identifiants bancaires, etc.)

Ceci à raison de plusieurs millions de ports scannés à la minute. Vous avez, en moyenne, 4 minutes pour survivre.

Il est donc important :

- d'arrêter/désactiver tous les « services » qui ne servent à rien dans votre contexte

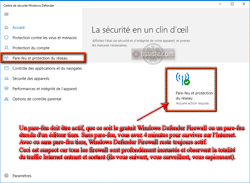

- de disposer d'un pare-feu actif, dont un exemplaire basique est livré gratuitement par Microsoft, avec Windows Defender, et dont on peut voir l'état (actif/désactivé) dans le Centre de sécurité de Windows - Windows Defender

|

Qu'est-ce qu'un « service » (dans le monde Windows)

Les encyclopédies |

|---|