Assiste.com

Keylogger (enregistreur de frappes) : dispositif-espion, matériel ou logiciel, notant la moindre activité sur un ordinateur, dont toutes les frappes au clavier.

cr 01.04.2012 r+ 17.01.2025 r- 17.01.2025 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

| Sommaire (montrer / masquer) |

|---|

Un « keylogger » est un dispositif espion de surveillance, invisible, silencieux, notant la moindre activité sur un ordinateur dont toutes les frappes de touches au clavier.

L'étymologie anglaise du terme « Keylogger » est « Key Logger » que l'on traduit par « Enregistreur de frappes au clavier ».

L'usage principal des « keyloggers » est celui du vol des identifiants et mots de passe ainsi que les vols des codes bancaires, cartes de paiement/crédit, comptes, vols des numéros de sécurité sociale, etc.

On classe dans « keylogger » d'autres dispositifs que la simple capture des frappes au clavier :

Les captures des mouvements de la souris

Les captures par les caméras (qui peuvent être déclanchées/pilotées à distance à l'insu de l'utilisateur)

Les captures par les microphones (qui peuvent être déclanchés/pilotés à distance à l'insu de l'utilisateur)

Les captures par mesures des changements/perturbations électromagnétiques d'un environnement

Les captures d'écran (screenshots qui peuvent être déclanchés/pilotés à distance à l'insu de l'utilisateur)

Les captures des données sur leur chemin par proxy

Les captures des données sur leur chemin par attaque man in the middle

Etc.

Il existe des dispositifs matériel et des dispositifs logiciel. Le terme de « Keylogger » devrait être utilisé pour les dispositifs matériel (hardware) tandis que le terme « Spyware » devrait être utilisé pour les dispositifs logiciel. Toutefois, les micro-dispositifs logiciel, par exemple les enregistreurs des hackers, totalement spécialisés dans l'enregistrement des identifiants et mots de passe, peuvent être classés avec les « keylogger ».

|

Posez-vous les questions suivantes :

(Nota : ce n'est pas un formulaire, c'est juste un simulacre, pour vous, et rien n'est noté ni envoyé).

| Vous êtes usager d'un ordinateur personnel : Voudriez-vous savoir qui travaille sur votre PC et qu'est-ce qu'il y fait lorsque vous êtes absent ? | |

| Vous êtes chef d'entreprise : Voudriez-vous savoir ce que vos employés sont en train de faire au travail ? | |

| Vous avez des enfants mineurs dans la famille : Voudriez-vous savoir ce qui retiend l'intérèt de vos enfants, avec qui ils parlent, l'objet de leur discussions... ? | |

| Vous êtes marié(e) : Voudriez-vous savoir si votre époux (épouse) entretiend des liaisons secrètes sur Internet ? | |

| Vous êtes représentant de la loi, une police officielle ? Voudriez-vous des preuves d'une activité illicte à fournir à une cour de justice ? | |

| Vous êtes un espion ou un détective privé ? Voudriez-vous obtenir les informations recherchées ? |

Vous avez coché au moins l'une de ces cases ?

Vous avez besoin d'un keylogger ! Voici le meilleur Keylogger actuel.

|

Un Keylogger logiciel est un programme, commercial ou non (mais les très bons sont commerciaux (payant)), d'espionnage. C'est un super spyware. Ces Keyloggers logiciels peuvent être installés silencieusement et être actifs de manière totalement furtive sur votre poste de travail. Ils effectuent une surveillance invisible et totale, en arrière-plan, en notant dans des fichiers cachés et compressés (ou dans des ADS (Alternate Data Stream)) le moindre détail de votre activité sur un ordinateur dont toutes les touches frappées au clavier, d'où leur nom de « Key Logger ». Ils sont aussi capables de faire un film de tout ce qui se passe à l'écran, en continu ou par capture d'écran à intervalles réguliers... Ils notent quels programmes sont utilisés et pendant combien de temps, les URL visitées, les e-mails lus ou envoyés, les conversations de toutes natures... dès la mise sous tension de la machine. Ils permettent, par la même occasion, de lire les champs habituellement cachés comme les mots de passe, les codes secrets etc. ... Enfin ils rendent compte, en temps réel ou en temps différé, sur place ou à distance. Il s'agit donc d'une agression particulièrement grave qui pose plusieurs problèmes :

La faille de sécurité qui à permis à quelqu'un de faire pénétrer cette malveillance.

Le « Keylogger » en lui-même qu'il convient d'éradiquer.

Des mots de passe ont probablement été révélés et d'autres données également

A qui le crime à profite ?

D'un autre côté, si mon employé tente d'accéder à des documents qu'il n'a pas à connaître ou s'il tente d'effectuer des opérations qu'il n'a pas à effectuer, si mon conjoint lit mon courrier perso, si mes enfants prétendent ne pas surfer sur tels ou tels sites alors que ma facture de téléphone prouve qu'un dialer m'assassine... Tout cela aussi constitue des agressions et je suis en devoir, si ce n'est en droit, de me protéger en enquêtant grâce aux « Keylogger ».

|

Les « keyloggers » sont, tour à tour, des agresseurs ou des anti-agressions. Leur usage peut se justifier par des considérations sécuritaires ou éducatives. Quelques « keyloggers » ont pignon sur rue. Le meilleur « keylogger » logiciel, depuis des années, est :

|

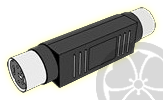

Microscopiques, quasi invisible, internes à la machine ou externes. Peuvent ressembler à un banal adaptateur ou à une self d'anti-parasitage (isolation) sur le cable du clavier. Sont auto-alimentés et peuvent stocker l'équivalent de quelques pages pour les moins chers jusqu'à de très grandes quantités de données pour les plus chers, atteignant à eux seuls, la moitié du prix d'un ordinateur moyen. Il faut donc vraiment en avoir besoin. Les plus connus sont ceux de KeyGhost. Cela peut ressembler à :

| Avant | Après | |

|---|---|---|

|  | |

| Il faut vraiment le savoir ! Le bout de fil ajouté entre la prise clavier sur le boitier de l'ordinteur et l'extrémité bleue du câble clavier est un keylogger ! | ||

| Avant | Après | |

|  | |

| Il faut vraiment le savoir ! Cette micro prise qui se présente comme un adaptateur mâle / femelle USB est un keylogger ajouté au bout du câble du clavier. | ||

| Ce clavier est un KeyLogger à mémoire incorporée 2 millions de caractères soit 1 an de frappe au clavier 300 $ | Cette prise enregistre 2MO ! 2 millions de caractères soit 1 an de frappe au clavier 249 $ | |

|  | |

| Vous voyez une différence ? | Tiens ! Il y en a une derrière mon PC ? | |

|

Les encyclopédies |

|---|