Assiste.com

TopText est un scumware (publicité intrusive de type Smart Links) de la société eZula

cr 01.04.2012 r+ 17.01.2025 r- 17.01.2025 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

| Sommaire (montrer / masquer) |

|---|

TopText est un scumware.

Les adwares intrusifs TopText, également connus sous leur abréviation TT, sont des publicités intrusives à base de Smart Links à la sauce (de couleur jaune) eZula. Les noms des fichiers exécutable et dll semblent stable, comme Ezulamain.exe ou ezula.dll, mais le nom commercial de ce dispositif de publicités intrusives est variable (TopText, ContextPro, HotText, iLookup).

Chargement... eZula - Démonstration de publicité intrusive |

eZula TopText est une technologie qui s'installe en tant que "plug-in", exclusivement dans le navigateur Web Internet Explorer, généralement à l'insu de l'internaute, sans son consentement et sans qu'il puisse s'y opposer. Vu de l'extérieur, il est impossible de savoir si c'est Internet Explorer ou TopText qui communique avec le Web. A chaque clic sur un lien jaune eZula, des données cryptées sont transmises, aussi est-il impossible de savoir s'il s'agit de données confidentielles ou non. Les Pare-feu (FireWall) ne peuvent bloquer ce genre de trafic qui passe par le port de communication légal des navigateurs Web (le port 80 http). Il n'est évidemment pas question de bloquer le processus légal Internet Explorer tant que l'on n'a pas installé un autre navigateur Web, dont et surtout, le meilleur d'entre eux et de très loin : Firefox.

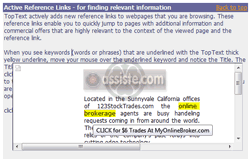

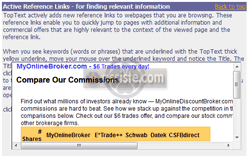

- Lorsque vous visitez des pages Web, eZula TopText transforme d'autorité des mots ou groupes de mots, "achetés" par des annonceurs publicitaires (par exemple Football ou DVD ou Spyware), en hyperliens soulignés d'un épais trait jaune.

- Lorsque vous survolez ces mises en exergue avec le pointeur de la souris, les mots deviennent surlignés en jaune et une courte information sur l'annonceur apparait (ou un menu avec une liste d'annonceurs si plusieurs annonceurs ont "acheté" le même mot ou groupe de mots).

- Un clic sur ce mot ou groupe de mots surligné en jaune provoque alors l'ouverture d'une petite fenêtre :

- Expliquant l'intérêt qu'il y a à suivre le lien

- Le lien vers la page de l'annonceur.

La fabrication de ces liens à la volée, dans nos pages visitées, se fait à l'insu des opérateurs des sites visités.

Ces agissements violent notre navigation, polluent nos écrans et violent toutes les législations car on est en pleine concurrence déloyale.

TopText (de eZula) prétendait, peu de temps après son lancement, que 1 million de clics avaient été générés vers les sites des annonceurs (donc qu'il avait généré 1 million de visiteurs vers les sites des annonceurs qu'il avait en régie). 1/4 de ces visites se poursuivraient par une action (achat, remplissage de formulaire, etc. ...). Ces chiffres, promotionnels, sont à prendre avec de pincettes.

Toutefois, on estimait, en 2005, qu'il y avait plus de 120.000.000 (120 millions !!!) d'Internet Explorer pollués par eZula Top Text Links (plus simplement connu sous le nom de Top Text ou TopText). Article de Unwanted Links : (n'existe plus - retrouvé dans la WayBack Machine le 30.08.2015).

eZula TopText arrive dans nos ordinateurs à partir de nombreux chevaux de Troie largement déployés et gratuits tels que KaZaA Media Desktop ou Desktop Dollars ou iMesh qui embarque l'Adware intrusif FlashTrack (ftapp.dll), ou GoZilla, ou NetSonic, etc. ... La gratuité apparente de ces applications (KaZaA et cie...) est, en réalité, très grassement monétisée par chaque implantation de logiciels indésirables (dont TopText). Pour chaque implantation réussie, le propriétaire du cheval de Troie est payé (c'est le principe du sponsoring - lire : Installations d'applications - attentions aux pièges). TopText est également téléchargeable directement et volontairement depuis leur site, www.ezula.com (à cause de publicités expliquant aux débutants qu'il est impossible de vivre sur le Web sans ce truc). Le site www.ezula.com n'existe plus (dernière vérification 30.08.2015).

|

Pour ne pas risquer de recevoir eZula TopText, utilisez un autre navigateur qu'Internet Explorer. Passer à Firefox.

Recherchez et détruisez les clés suivantes dans la base de registre.

HKEY_CLASSES_ROOT\clsid\{3f2bbc05-40df-11d2-9455-00104bc936ff}

HKEY_CLASSES_ROOT\clsid\{3f2bbc05-40df-11d2-9455-00104bc936ff}\localserver32

HKEY_CLASSES_ROOT\clsid\{3f2bbc05-40df-11d2-9455-00104bc936ff}\progid

HKEY_CLASSES_ROOT\clsid\{3f2bbc05-40df-11d2-9455-00104bc936ff} || (-default-)

HKEY_CLASSES_ROOT\clsid\{3f2bbc05-40df-11d2-9455-00104bc936ff}\localserver32 || (-default-)

HKEY_CLASSES_ROOT\clsid\{3f2bbc05-40df-11d2-9455-00104bc936ff}\progid || (-default-)

eZula TopText peut être retiré simplement en quelques secondes en utilisant ajout/suppression de programmes dans le panneau de configuration de Windows. Cet adware intrusif y est référencé sous le nom de "TopText" ou "HotText" ou "ContextPro". Les applications hôtes continuent de fonctionner normalement. Redémarrer l'ordinateur. Toutefois la désinstallation laisse eZula auto-downloader/installer qui va re-télécharger et réinstaller eZula TopText en cachette. Il faut donc également détruire un composant nommé stub.exe ou ezstub.exe normalement caché dans c:\windows\system (ou ailleurs mais attention : un fichier nommé stub.exe trouvé dans CuteFTP doit être conservé) sinon une simple ligne de code html ordinaire (même pas besoin de faire appel à un Javascript) peut le lancer. Pour le détruire, ouvrez une fenêtre DOS ou passez en mode DOS, placez-vous dans le bon répertoire et entrez les 2 lignes de commandes suivantes :

- stub.exe -UnregServer

- del stub.exe

- ezstub.exe -UnregServer

- del ezstub.exe

Il faut aussi retirer eZula's Web downloader/installer (uniquement si vous avez téléchargé eZula TopText depuis le site de eZula). Rechercher ezulaboot.dll et, s'il est trouvé, noter son chemin d'accès.

Cherchez également regsvr32.exe et notez également son chemin d'accès. Ouvrez une fenêtre DOS ou mettez-vous en mode DOS. Allez dans la bibliothèque ou se trouve ezulaboot.dll et tapez les 2 lignes suivantes (à adapter selon l'emplacement de regsvr32.exe) :

C:\WinNT\system32\regsvr32.exe -u ezulaboot.dll

del ezulaboot.*

Les nettoyeurs génériques (Procédure de décontamination) reconnaissent et retirent eZula TopText de votre ordinateur. eZula n'aura existé qu'environ 1,5 an avant d'être tellement combattu par tous les outils de décontamination qu'il n'existe plus depuis mi 2006.

|

Facile à éradiquer avec la Procédure gratuite de décontamination anti-malwares, anti-crapwares, anti-adwares.

|

Les encyclopédies |

|---|