Assiste.com

BrotherSoft : est, entre autres, un site de téléchargement dont le comportement est suspect (repacking, PUPs, monétisation, etc.)

cr 01.04.2012 r+ 17.01.2025 r- 17.01.2025 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

| Sommaire (montrer / masquer) |

|---|

BrotherSoft est un site de téléchargement et vente de logiciels, et d'informations. BrotherSoft utilise un Téléchargeur (Downloader).

Sur le site BrotherSoft, on peut lire, sur chaque page, ce petit paragraphe trompeur et mensonger :

The program you want to download will be downloaded through Brothersoft Downloader, making the download process much faster, showing a progress bar and ensuring the program is virus-free

Le programme que vous souhaitez télécharger sera téléchargé en utilisant le Téléchargeur de Brothersoft, rendant le processus de téléchargement plus rapide, montrant une barre de progression et assurant que le programme est exempt de virus.

BrotherSoft ne donne aucun lien alternatif de téléchargement depuis le site officiel du logiciel et, pire encore, aucun lien vers le site de l'éditeur du logiciel. Vous êtes arrivé sur BrotherSoft et vous y restez, un point, c'est tout.

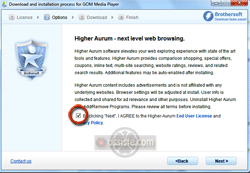

Le site malicieux de téléchargement BrotherSoft utilise, systématiquement, et sans possibilité de faire autrement, un Downloader qui est celui de betterinstaller.com, c'est à dire le Downloader et Adware et Malveillance (Malware) SOMOTO (version SOMOTO_AUTO-2 au 09.05.2015).

Un résumé par la société de sécurité (antivirus…) Kaspersky :

Les attaques XSS consistent à insérer un code malveillant dans des sites Web par ailleurs fiables. Une attaque XSS se produit lorsque des cybercriminels injectent un script malveillant dans le contenu du site Web ciblé, qui est ensuite inclus dans le contenu dynamique reçu par le navigateur Web de la victime. Il est impossible pour le navigateur Web de différencier les balises valides de celles du hacker et il se contente donc de les exécuter.

Par conséquent, ces scripts malveillants peuvent accéder aux cookies, aux jetons de session ou à d’autres informations sensibles conservées par le navigateur Web et utilisées sur ce site.

Certains caractères de nos alphabets ont, à certains moments, lorsque les navigateurs Web les rencontrent, non pas une signification toute simple de caractère d'un alphabet, mais une fonction (telles que celles que l'on rencontre, par exemple, dans des URL). Les navigateurs Web ne peuvent pas toujours distinguer entre « caractère tout bête » ou « fonction ».

Il existe quelques techniques d'écriture des pages Web (le langage HTML) qui permettent d'empêcher certaines actions qui constitueraient des failles de sécurité. Exemple : utiliser la fonction PHP (Hypertext Preprocessor)htmlspecialchars()

Elle permet de remplacer à la volée des caractères qui peuvent être actifs en caractères passifs.

- Le caractère & devient &

- Le caractère " devient "

- Le caractère ' devient '

- Etc.

Pour les webmasters et les développeurs, voir :

|

Des philanthropes âpres aux gains

Les sites de téléchargement ne sont pas des philanthropes. Ce sont des sites cherchant à gagner de l'argent facilement, sur votre dos et sur le dos des développeurs (de logiciels, de musiques, de vidéos, etc.). Ce sont des sites de monétisation.

Vous croyez que le téléchargement est gratuit, mais non ! Vous êtes leur produit !

Vous croyez que leur service est gratuit, mais non ! Vous êtes leur service !

Le gratuit, ça n'a pas de prix, mais ça a un coût : |

D'autre part, ils offrent rarement, voire jamais, une procédure de téléchargement direct. Il est donc largement préférable de télécharger depuis l'éditeur originel de l'objet à télécharger que de passer par un site de téléchargement qui n'est qu'un intermédiaire (payé par les éditeurs commerciaux) et qui, souvent :

- Demande une identification (et donc une capturent de données personnelles).

- Demande une inscription à leur site (et donc une capturent de données personnelles).

- Implante dans nos appareils un logiciel dit « téléchargeur » sous divers prétextes dont :

- Vérifier le bon téléchargement (ce qui est totalement inutile puisque le protocole HTTPS, obligatoire universellement, s'en charge).

- Accélérer le téléchargement.

- Vérifier le bon téléchargement (ce qui est totalement inutile puisque le protocole HTTPS, obligatoire universellement, s'en charge).

- Téléchargeur qui embarque on ne sait quoi d'autre, agissent en cheval de Troie.

Sous la pression de la migration des internautes vers les éditeurs eux-mêmes (ou les un ou deux sites de téléchargement transparents [honnêtes] ayant toujours proposé du direct), propose désormais un lien de téléchargement direct dont l'expression tarabiscotée de la fonction et l'emplacement sur leurs pages Web les rendent totalement invisibles ou incompréhensibles.

|

Il n’est pas dit que BrotherSoft utilise (exploite) cette technique d’attaque (cette exploitation d’une faille de sécurité) appelée XSS – « Cross-Site Scripting », mais autant savoir qu’elle existe et comment s’en prémunir d’une manière générale. Il s'agit d'une attaque menée par d'innombrables sites Web du monde, dont tous ceux qui sont border-line (téléchargements de hack, crack, P2P, piratages, copyrights cassés, en dessous de la ceinture, etc.). C'est une attaque menée contre les navigateurs Web, dont celui que vous utilisez. Mais une astuce existe :

Lire notre article : Qu'est-ce que l'attaque XSS ?

Un résumé par la société de sécurité (antivirus…) Kaspersky :

Les attaques XSS consistent à insérer un code malveillant dans des sites Web par ailleurs fiables. Une attaque XSS se produit lorsque des cybercriminels injectent un script malveillant dans le contenu du site Web ciblé, qui est ensuite inclus dans le contenu dynamique reçu par le navigateur Web de la victime. Il est impossible pour le navigateur Web de différencier les balises valides de celles du hacker et il se contente donc de les exécuter.

Par conséquent, ces scripts malveillants peuvent accéder aux cookies, aux jetons de session ou à d’autres informations sensibles conservées par le navigateur Web et utilisées sur ce site.

Certains caractères de nos alphabets ont, à certains moments, lorsque les navigateurs Web les rencontrent, non pas une signification toute simple de caractère d'un alphabet, mais une fonction (telles que celles que l'on rencontre, par exemple, dans des URL). Les navigateurs Web ne peuvent pas toujours distinguer entre « caractère tout bête » ou « fonction ».

Il existe quelques techniques d'écriture des pages Web (le langage HTML) qui permettent d'empêcher certaines actions qui constitueraient des failles de sécurité. Exemple : utiliser la fonction PHP (Hypertext Preprocessor)htmlspecialchars()

Elle permet de remplacer à la volée des caractères qui peuvent être actifs en caractères passifs.

- Le caractère & devient &

- Le caractère " devient "

- Le caractère ' devient '

- Etc.

Pour les webmasters et les développeurs, voir :

|

| 09.05.2015 - Analyse de Site de téléchargement Brothersoft (tous les téléchargements sont effectués depuis le domaine betterinstaller.com) | ||

|---|---|---|

Web site category Dr.Web : known infection source/not recommended site Websense ThreatSeeker : potentially unwanted software Final URL after redirects : https://downloadcdn.betterinstaller.com/installers | ||

| Antivirus | Résultat | Mise à jour |

| AutoShun | Malicious site | |

| Dr.Web | Malicious site | |

| Emsisoft | Malware site | |

| Fortinet | Malware site | |

| Google Safebrowsing | Malicious site | |

| Yandex Safebrowsing | Malware site | |

|

| 25.02.2015 - Analyse de téléchargeur de Brothersoft | ||

|---|---|---|

Developer metadata File version 1.2.0.0 Description Powered by BetterInstaller | ||

| Antivirus | Résultat | Mise à jour |

| AVware | BetterInstaller (fs) | 20150225 |

| Agnitum | PUA.Somoto! | 20150224 |

| Avast | Win32:PUP-gen [PUP] | 20150225 |

| Avira | APPL/Somoto.Gen2 | 20150225 |

| Cyren | W32/SomotoBetterInstaller.A!Eldorado | 20150225 |

| DrWeb | Adware.Somoto.8 | 20150225 |

| ESET-NOD32 | a variant of Win32/Somoto.A potentially unwanted | 20150225 |

| F-Prot | W32/SomotoBetterInstaller.A!Eldorado | 20150225 |

| Fortinet | Riskware/Somoto | 20150225 |

| GData | Win32.Application.Somoto.K | 20150225 |

| K7GW | Trojan ( 0044a8481 ) | 20150225 |

| Kaspersky | not-a-virus:AdWare.Win32.BetterInternet.gea | 20150225 |

| Malwarebytes | PUP.Optional.Somoto | 20150225 |

| McAfee | Artemis!D79B88BAB323 | 20150225 |

| NANO-Antivirus | Riskware.Win32.BetterInternet.dajrhs | 20150225 |

| Sophos | Somoto BetterInstaller | 20150225 |

| VIPRE | BetterInstaller (fs) | 20150225 |

|

| 24.02.2015 - Analyse d'un fichier créé silencieusement lors de l'exécution du téléchargeur de Brothersoft | ||

|---|---|---|

Aucune information complémentaire | ||

| Antivirus | Résultat | Mise à jour |

| ALYac | Win32.Neshta.A | 20150224 |

| AVG | Worm/Delf.FF | 20150224 |

| AVware | Virus.Win32.Neshta.a (v) | 20150224 |

| Ad-Aware | Win32.Neshta.A | 20150224 |

| Agnitum | Win32.Neshta.A | 20150223 |

| AhnLab-V3 | Win32/Neshta | 20150224 |

| Antiy-AVL | Virus/Win32.Neshta.a | 20150224 |

| Avast | Win32:Apanas [Trj] | 20150224 |

| Avira | W32/Neshta.A | 20150224 |

| Baidu-International | Virus.Win32.Neshta.$a | 20150224 |

| BitDefender | Win32.Neshta.A | 20150224 |

| Bkav | W32.NeshtaB.PE | 20150213 |

| CAT-QuickHeal | W32.Neshta.C8 | 20150224 |

| CMC | Virus.Win32.Neshta!O | 20150223 |

| ClamAV | W32.Neshuta.A | 20150224 |

| Comodo | Win32.Neshta.A | 20150224 |

| Cyren | W32/HLLP.41472 | 20150224 |

| DrWeb | Win32.HLLP.Neshta | 20150224 |

| ESET-NOD32 | Win32/Neshta.A | 20150224 |

| Emsisoft | Win32.Neshta.A (B) | 20150224 |

| F-Prot | W32/HLLP.41472 | 20150224 |

| F-Secure | Win32.Neshta.A | 20150224 |

| Fortinet | W32/Neshta.A | 20150224 |

| GData | Win32.Neshta.A | 20150224 |

| Ikarus | Virus.Win32.Neshta | 20150224 |

| Jiangmin | Virus.Neshta.a | 20150223 |

| K7AntiVirus | Virus ( 700000131 ) | 20150224 |

| K7GW | Virus ( 700000131 ) | 20150224 |

| Kaspersky | Virus.Win32.Neshta.a | 20150224 |

| Kingsoft | Win32.Troj.Neshta.c.(kcloud) | 20150224 |

| McAfee | W32/HLLP.41472.e | 20150224 |

| McAfee-GW-Edition | BehavesLike.Win32.HLLP.dc | 20150224 |

| MicroWorld-eScan | Win32.Neshta.A | 20150224 |

| Microsoft | Virus:Win32/Neshta.A | 20150224 |

| NANO-Antivirus | Virus.Win32.Neshta.cdby | 20150224 |

| Norman | Neshta.C | 20150224 |

| Panda | W32/Neshta.A | 20150224 |

| Qihoo-360 | Malware.Radar02.Gen | 20150224 |

| Rising | PE:Win32.Netsha.a!411233 | 20150223 |

| Sophos | W32/Bloat-A | 20150224 |

| Symantec | W32.Neshuta | 20150224 |

| Tencent | Virus.Win32.Neshta.a | 20150224 |

| TheHacker | W32/Netshta.gen | 20150222 |

| TotalDefense | Win32/Neshta.A | 20150224 |

| TrendMicro | PE_NESHTA.A | 20150224 |

| TrendMicro-HouseCall | PE_NESHTA.A | 20150224 |

| VBA32 | Virus.Win32.Neshta.a | 20150224 |

| VIPRE | Virus.Win32.Neshta.a (v) | 20150224 |

| ViRobot | Win32.Neshta.B[h] | 20150224 |

| Zillya | Virus.Neshta.Win32.1 | 20150223 |

| nProtect | Virus/W32.Neshta | 20150224 |

|

Lorsqu'il s'agit de télécharger un logiciel, toujours rechercher ce téléchargement sur/depuis le site officiel de l'auteur/éditeur de ce logiciel et nulle part ailleurs.

Lorsque vous croyez avoir téléchargé un code exécutable (application, programme, utilitaire, script...), même après l'avoir fait analyser par un ou plusieurs antivirus monomoteurs gratuits en ligne ou un antivirus multimoteur gratuit en ligne, regardez (dans l'explorateur de Windows

propriétés du fichier téléchargé) la taille de ce fichier avant d'en lancer l'exécution. Un antivirus, par exemple, pèse au minimum 40 à 100 MO (méga-octets). Si votre téléchargement ne pèse qu'environ 1 à 2 MO, ce que vous avez téléchargé n'est qu'un téléchargeur (downloader), en aucun cas ce qui est recherché.

propriétés du fichier téléchargé) la taille de ce fichier avant d'en lancer l'exécution. Un antivirus, par exemple, pèse au minimum 40 à 100 MO (méga-octets). Si votre téléchargement ne pèse qu'environ 1 à 2 MO, ce que vous avez téléchargé n'est qu'un téléchargeur (downloader), en aucun cas ce qui est recherché.Téléchargements depuis Assiste.com. Ne passez jamais par un intermédiaire. Tous les téléchargements, sur Assiste.com, pointent vers les sites des éditeurs originaux ou les miroirs officiels indiqués par les éditeurs. Lorsque les téléchargements de logiciels qui retiennent notre attention ne sont officiellement disponibles que sur des sites aux pratiques suspectes, ou ne sont pas/plus disponibles, nous assurons nous-mêmes un miroir propre (téléchargement depuis Assiste.com).

|

BrotherSoft - Site de téléchargement

Les encyclopédies |

|---|