Assiste.com

Nuage (« Cloud ») : Terminologie officielle française publiée au Journal Officiel du 24 avr 2010 : équivalent étranger : Cloud

cr 11.11.2016 r+ 18.12.2024 r- 18.12.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : terminologies officielles françaises |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Terme français :

Nuage (« Cloud »)

Genre :

n.m.

Publication au JO (Journal Officiel de la République Française) :

24 avr 2010

Terme utilisé en :

Informatique

Internet

Définition officielle :

Ensemble des matériels et des logiciels accessibles par l'internet, qu'un prestataire met à la disposition de ses clients sous la forme de services en ligne.

Note 1 :

L'emplacement des matériels et des logiciels ainsi que leur mode de fonctionnement ne sont pas portés à la connaissance des clients.

Voir également (terme(s) connexe(s)) :

Terme(s) étranger(s)

Cloud (en)

Note d'Assiste :

* Cloud, ou « Informatique dans les nuages » (« Informatique en nuage », « Informatique dématérialisée », « Infonuagique ») : principe de déplacement de la puissance de calcul d'un ordinateur local, dont les serveurs, (comportant mémoire d'exécution, mémoire de stockage des données de l'utilisateur et des logiciels) vers des moyens de connexion à des ordinateurs (serveurs) déportés dotés des logiciels dont l'utilisateur était doté (ou d'autres, similaires). L'utilisateur n'a plus besoin que d'un terminal relativement faible et moins onéreux (sans stockage et sans puissance de calcul), mais connecté sur l'Internet (le marché des « phablettes » et « tablettes », par exemple).

Le Cloud est la partie matériel (existence physique des ordinateurs, logiciels et moyens de connexions) du Cloud Computing, mais le terme Cloud est utilisé pour les deux.

Cloud : terme flatteur, ou pompeux, ou vendeur, pour désigner des ordinateurs :

- Déportés on ne sait où (donc faille de sécurité et faille de recours législatif). La Commission générale de terminologie et de néologie précise (Journal Officiel de la République française) : «L'informatique en nuage est une forme particulière de gérance de l'informatique, dans laquelle l'emplacement et le fonctionnement du nuage ne sont pas portés à la connaissance des clients. »

- Que l'on ne peut atteindre que par une connexion Internet (filaire ou mobile - donc faille de sécurité)

- Que l'on ne maîtrise pas (donc faille de sécurité)

- Avec des logiciels qui ne nous appartiennent pas et que l'on ne connaît pas (SaaS - Software as a Service - Logiciels en tant que Service - donc faille de sécurité)

- Appartenant à quelqu'un que l'on ne connaît pas (donc faille de sécurité)

- L'utilisation des logiciels se fait sous forme de redevances périodiques (au lieu d'acheter une licence d'un logiciel que l'on peut conserver à vie tant qu'il donne satisfaction, on paye tous les mois et, si on ne paye plus, il n'y a plus de logiciel au bout, il n'y a plus rien pour accéder à nos données) - donc énorme faille de sécurité (épée de Damocles sur l'entreprise comme le particulier)

- Le stockage de nos données se fait sous forme de redevance (nos données, aussi personnelles, aussi privées, aussi dramatiquement essentielles et aussi critiques soient-elles (l'essence de l'entreprise), ne nous appartiennent plus. Le coût peut être au forfait ou mesuré à la consommation (stockage, temps calcul, bande passante, etc. ...). Si on ne paye plus (oublie, ou difficultés financières, ou fermeture du compte bancaire, ou attaque du compte bancaire, etc. ...), les données sont purement et simplement détruites (sans sauvegarde puisque les Clouds se sentent obligés de prétendre ne pas les conserver ni y avoir accès, ce qui est invérifiable) - donc monstrueuse faille de sécurité (épée de Damocles sur l'entreprise comme le particulier), outre le fait qu'aucun Cloud n'est à l'abri de hacks (l'erreur zéro n'existe pas).

Un ordinateur, distant ou pas, est géré par des logiciels.

- Il n'existe pas, il n'a jamais existé, et il n'existera jamais de logiciel 100% sans erreurs (error free). Il y aura toujours, durant le transport des données sur l'Internet, comme durant leurs manipulations et leur stockage, des failles de sécurité qui seront exploitées. Les Clouds sont et seront toujours pénétrés (piratés), sans compter le personnel même qui gère le Cloud, les groupes de pression (type NSA ou plus obscures) qui contrôlent ceux qui contrôlent les Clouds, et les gouvernements qui imposent des « boîtes noires » directement sur les chemins des données (chez les FAI (Fournisseur d'Accès Internet)).

Un vieil adage populaire dit, en France, avec l'évident bon sens des paysans, « Chacun chez soit et les vaches seront bien gardées. » - Quel besoin avons-nous de « mobilité » ? Réfléchissez à cela ! Quel réel besoin de mobilité avez-vous ? Et, dans le monde de l'entreprise, là où l'intelligence (l'espionnage) et les guerres industrielles et économiques ont lieu au niveau des gouvernants, des gouvernements (des États), ou des concurrents, il n'a jamais été besoin de Clouds pour être et rester connectés avec tous les bureaux et tous les collaborateurs de la même entreprise, sur la planète, sans passer par des cascades d'intermédiaires communiquant qui sont autant d'espions.

Le Cloud, c'est la pure création intellectuelle d'un besoin, afin de créer trois nouveaux marchés :

- Le marché des terminaux connectés ne contenant ni intelligence locale, ni applications locales, ni données locales. Il faut bien créer un besoin, inventer un besoin, pour vendre ces terminaux bêtes et stupides, à cycle de vie très court (tandis que, parallèlement, l'obsolescence programmée des ordinateurs se raccourci).

- Le marché de la délocalisation et dématérialisation des ressources informatiques, dont celles des serveurs, qui sortiraient de l'entreprise pour se situer « ailleurs ».

- L'explosion du marché des SaaS - Software as a Service - Logiciels en tant que Service qui, sous prétexte de toujours disposer de la dernière version, à jour, permet enfin aux éditeurs de toucher des loyers réguliers alors que l'utilisateur qui a acheté un logiciel (une licence), satisfait, peut le garder des années sans payer des mises à jour inutiles. Le Pack Office de Microsoft en est un exemple : des dizaines (centaines ?) de millions d'utilisateurs se contentent, avec satisfaction, de la version 2003 ou 2007 ou 2010, dont ils ont acquis une licence, une bonne fois pour toute, et traitent leurs données chez eux. Avec Windows 10 et Office 360, c'est fini : il faut payer tous les mois pour ne plus avoir ni son logiciel ni ses données ! Vive le Cloud (crient les promoteurs des Clouds et, bien entendu, tous ceux qui veulent accéder à nos données, à commencer par les dispositifs de surveillance des citoyens voulus par les gouvernements (bien que, quelque part, par les constitutions, que nous avons votées et adoptées, nous avons demandé et obligé les gouvernements à protéger les citoyens, à nous protéger).

|

La terminologie informatique est constituée d'un ensemble de :

Termes

Sigles

Abréviations

Mot-valise

Elle est devenue un jargon métier inventant des mots et expressions au fur et à mesure que les branches de cette science née de la guerre de 1939/1945 évoluent :

Technologies

Techniques

Produits (dont les logiciels et les matériels)

Services

Mises en œuvre de ces technologies, techniques, produits et services

Normes

Notions

Etc.

La volonté de domination de cette science, par les États-Unis, les conduit à racheter, partout dans le monde, ce qu'ils n'ont pas inventé eux-mêmes. Ils le font pour diverses raisons, dont des finalités économiques, industrielles, commerciales, géopolitiques, etc., passant par l'espionnage (caché dans l'informatique, l'Internet, les communications, etc.) du monde entier et des populations mondiales dans leurs intégralités.

Il en résulte une avalanche de nouveaux termes (néologismes) anglais, depuis la fin de la Seconde Guerre mondiale.

Ceci est accentué par le fait que la langue anglaise est devenue la langue des échanges, des sciences et des techniques. Par exemple, les langages de programmation utilisent tous un lexique anglais, et si un inventeur français développe un langage de programmation, il le fera sur la base d'une lexicographie anglaise, sinon, aussi géniale que soit son invention, elle sera ignorée.

La totalité des acteurs des sciences de l'informatique et des télécommunications, et la totalité des utilisateurs de ces sciences (tous les particuliers de tous les pays du monde, toutes langues confondues) manipulent ces termes anglais, sinon, nous ne nous comprendrions pas.

Les deux plus grands défenseurs de la langue française, les gouvernements français et québécois, ont mis en place des organismes publics pour formuler des néologismes français. S'ils sont simplement recommandés à tous, ils sont obligatoires dans les documents rédigés par les administrations (Loi dite « Loi Toubon » : Décret no 96-602 du 3 juillet 1996 relatif à l'enrichissement de la langue française). Ces organismes publics sont :

Au Québec : Office québécois de la langue française.

En France : Commission spécialisée de terminologie et de néologie de l'informatique et des composants électroniques.

En France, une fois publiés au Journal Officiel de la République française, les usages des termes officiels sont rendus obligatoires dans les administrations françaises et dans les services publics.

Certains termes proposés sont totalement inattendus, voire ridicules, et s'opposent à un principe : éviter à l'utilisateur, de la façon la plus simple possible, toutes les (mauvaises) surprises.

Principe de moindre surprise

Principe de surprise minimum

Principle of Least Astonishment (étonnement minimum) ou PoLA

Principle of Least Surprise (surprise minimum) ou PoLS

Cela se rapproche du principe du « Rasoir d'Ockham » (« Pourquoi faire compliqué lorsque l'on peut faire simple » ou « Principe de simplicité » ou « Principe de parcimonie » ou « Principe d'économie », principe mis en avant, par exemple, pour fustiger certaines mises en place de termes français incompréhensibles dans la Terminologie française officielle.

Ludwig Wittgenstein, dans son « Tractatus logico-philosophicus » publié en 1921, écrivait : « Si un signe n'a pas d'usage, il n'a pas de signification. »

|

Divers services extérieurs d'aides aux traductions et à la recherche

Attention : lorsque vous soumettez quelque chose à la traduction par un service extérieur, non seulement vous envoyez du contenu à traduire, ce qui peut être un contenu confidentiel, mais cela se fait par un appel (une URL) vers ce service externe, avec tous les passages d’informations qui vous révèlent et vous identifient (tracking de votre activité conduisant, entre autres, à votre profiling ). Il y a donc un risque de collecte de données privées en sus des données collectées automatiquement.

Quelques services, gratuits, d'aide aux traductions :

Microsoft language resources (Spécial pour développeurs de versions localisées d'applications informatiques.)

Microsoft translate (133 langues [novembre 2024], dans les deux sens - 1000 caractères maximum par requête)

- Afrikaans

- Albanais

- Allemand

- Amharique

- Anglais

- Arabe

- Arménien

- Assamais

- Azerbaïdjanais

- Bachkir

- Bas-Sorabe

- Basque

- Bengali

- Bhojpuri

- Birman

- Bodo

- Bosniaque

- Bulgare

- Cantonais (Traditionnel)

- Catalan

- Chhattisgarhi

- Chinese (Literary)

- Chinois (Simplifié)

- Chinois (Traditionnel)

- Cingalais

- Coréen

- Croate

- Créole Haïtien

- Danois

- Dari

- Dogri

- Espagnol

- Estonien

- Fidjien

- Filipino

- Finnois

- Français

- Français (Canada)

- Féroïen

- Galicien

- Gallois

- Ganda

- Goudjarati

- Grec

- Géorgien

- Haoussa

- Haut-Sorabe

- Hindi

- Hmong

- Hongrois

- Hébreu

- Igbo

- Indonésien

- Inuinnaqtun

- Inuktitut

- Inuktitut (Latin)

- Irlandais

- Islandais

- Italien

- Japonais

- Kannada

- Kashmiri

- Kazakh

- Khmer

- Kinyarwanda

- Kirghize

- Klingon (Latin)

- Konkani

- Kurde (central)

- Kurde (septentrional)

- Lao

- Letton

- Lingala

- Lituanien

- Macédonien

- Malais

- Malayalam

- Maldivien

- Malgache

- Maltais

- Maori

- Marathi

- Maya Yucatèque

- Maïthili

- Mongolian (Cyrillic)

- Mongolian (Traditional)

- Norvégien Bokmål

- Nyanja

- Néerlandais

- Népalais

- Odia

- Otomi De Querétaro

- Ourdou

- Ouzbek

- Ouïghour

- Pachto

- Pendjabi

- Persan

- Polonais

- Portugais (Brésil)

- Portugais (Portugal)

- Roumain

- Rundi

- Russe

- Samoan

- Serbe (Cyrillique)

- Serbe (Latin)

- Sesotho

- Sesotho sa Leboa

- Setswana

- Shona

- Sindhi

- Slovaque

- Slovène

- Somali

- Suédois

- Swahili

- Tahitien

- Tamoul

- Tatar

- Tchèque

- Thaï

- Tibétain

- Tigrigna

- Tongien

- Turc

- Turkmène

- Télougou

- Ukrainien

- Vietnamien

- Xhosa

- Yoruba

- Zoulou

- Afrikaans

Google translate (249 langues [novembre 2024], dans les deux sens - 5000 caractères maximum par requête)

- Abkhaze

- Aceh

- Acholi

- Afar

- Afrikaans

- Albanais

- Allemand

- Alur

- Amharique

- Anglais

- Arabe

- Arménien

- Assamais

- Avar

- Awadhi

- Aymara

- Azéri

- Bachkir

- Balinais

- Baloutchi

- Bambara

- Baoulé

- Basque

- Batak Karo

- Batak Simalungun

- Batak Toba

- Bemba

- Bengali

- Betawi

- Bhodjpouri

- Bicol

- Biélorusse

- Birman

- Bosniaque

- Bouriate

- Breton

- Bulgare

- Cantonais

- Catalan

- Cebuano

- Chamorro

- Chichewa

- Chinois (simplifié)

- Chinois (traditionnel)

- Chuuk

- Cinghalais

- Coréen

- Corse

- Créole haïtien

- Créole mauricien

- Créole seychellois

- Croate

- Danois

- Dari

- Dinka

- Dioula

- Divéhi

- Dogri

- Dombe

- Dzongkha

- Espagnol

- Espéranto

- Estonien

- Ewe

- Féroïen

- Fidjien

- Finnois

- Fon

- Français

- Français (Canada)

- Frioulan

- Frison

- Ga

- Gaélique (Écosse)

- Galicien

- Gallois

- Géorgien

- Grec

- Guarani

- Gujarati

- Hakha Chin

- Haoussa

- Hawaïen

- Hébreu

- Hiligaïnon

- Hindi

- Hmong

- Hongrois

- Hunsrik

- Iban

- Igbo

- Ilocano

- Indonésien

- Inuktut (latin)

- Inuktut (syllabique)

- Irlandais

- Islandais

- Italien

- Japonais

- Javanais

- Jingpo

- Kalaallisut

- Kannada

- Kanuri

- Kazakh

- Khasi

- Khmer

- Kiga

- Kikongo

- Kinyarwanda

- Kirghiz

- Kituba

- Kok Borok

- Komi

- Konkani

- Krio

- Kurde (Kurmandji)

- Kurde (Sorani)

- Laotien

- Latgalien

- Latin

- Letton

- Ligure

- Limbourgeois

- Lingala

- Lituanien

- Lombard

- Luganda

- Luo

- Luxembourgeois

- Macassar

- Macédonien

- Madurais

- Maïthili

- Malais (Jawi)

- Malaisien

- Malayalam

- Malgache

- Maltais

- Mam

- Manx

- Maori

- Marathi

- Mari des prairies

- Marshallais

- Marwari

- Maya yucatèque

- Meitei (Manipuri)

- Minangkabau

- Mizo

- Mongol

- N'ko

- Nahuatl (Huasteca oriental)

- Ndau

- Ndébélé (Sud)

- Néerlandais

- Népalais

- Nepalbhasha (Newari)

- Norvégien

- Nuer

- Occitan

- Odia (Oriya)

- Oromo

- Ossète

- Oudmourte

- Ouïgour

- Ouzbek

- Pachtô

- Pampangan

- Pangasinan

- Panjabi (Gurmukhi)

- Panjabi (Shahmukhi)

- Papiamento

- Patois jamaïcain

- Persan

- Peul

- Philippin

- Polonais

- Portugais (Brésil)

- Portugais (Portugal)

- Q'eqchi'

- Quechua

- Romani

- Roumain

- Roundi

- Russe

- Same (Nord)

- Samoan

- Sango

- Sanskrit

- Santali (latin)

- Santali (ol chiki)

- Sepedi

- Serbe

- Sesotho

- Shan

- Shona

- Sicilien

- Silésien

- Sindhî

- Slovaque

- Slovène

- Somali

- Soundanais

- Soussou

- Suédois

- Swahili

- Swati

- Tadjik

- Tahitien

- Tamazight

- Tamazight (Tifinagh)

- Tamoul

- Tatar

- Tatar de Crimée (cyrillique)

- Tatar de Crimée (latin)

- Tchèque

- Tchétchène

- Tchouvache

- Telugu

- Tétoum

- Thaï

- Tibétain

- Tigrigna

- Tiv

- Tok pisin

- Tongien

- Toulou

- Touvain

- Tshiluba

- Tsonga

- Tswana

- Tumbuka

- Turc

- Turkmène

- Twi

- Ukrainien

- Urdu

- Venda

- Vénitien

- Vietnamien

- Waray-waray

- Wolof

- Xhosa

- Yakoute

- Yiddish

- Yoruba

- Zapotèque

- Zoulou

- Abkhaze

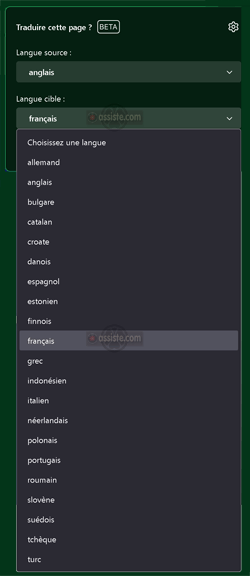

Le navigateur Web « Firefox » (toutes versions depuis la 118 – version actuelle ?), propose une fonction intégrée nativement de traduction intégrale des pages Web visitées durant votre navigation, tout en conservant exactement la mise en page et le design des sites Web visités. Tout ceci se passe sans faire appel au moindre service ou module extérieur, ce qui :

Compromettraient la confidentialité de vos données (collectées automatiquement et systématiquement, sinon)

Compromettraient la confidentialité de votre vie privée dont tous les acteurs du Web sont à la recherche.

En novembre 2024, il y a 21 langues convertissables (20 langues vers la vôtre).

Firefox - service interne de traductions, dans Firefox

sans faire appel à des services ou modules extérieurs.

Confidentialité de vos données, ordinairement collectées partout automatiquement.

Confidentialité de votre vie privée recherchée et analysée sans cesse.

Confidentialité de votre vie privée.

|