Assiste.com

Zeb Protect : sécurisation de Windows (7/8/8.1/10). Fermeture de ports sensibles aux attaques, suppression des partages, désactivation des comptes par défaut…

cr 06.05.2004 r+ 22.10.2024 r- 22.10.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : Logiciels (logithèque) |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Zeb Protect (zebprotect.exe) n'existe plus. Le téléchargement de Zeb Protect (zebprotect.exe), dans sa dernière version (la 1.6.210 du 26.09.2018 pour Windows 7/8/8.1/10), n'est plus disponible sur le site de Zebulon ni nulle part ailleurs sur le Web sans aucune explication.

Avoir un pare-feu, y compris celui de Microsoft Windows, ne suffit pas, car si un composant système demande l'ouverture d'un port, cette demande sera considérée comme légitime et le port sera ouvert tant que le service sera activé. Il faut donc fermer ces ports au-delà de ce que fait votre pare-feu, quel qu'il soit.

Important :

Les personnes travaillant en réseau ne doivent pas utiliser Zeb Protect (zebprotect.exe) sans connaissances réseau avancées, car certains ports et services doivent rester ouverts.

Zeb Protect est un utilitaire gratuit qui vous permet de sécuriser votre PC sous Microsoft Windows (versions 7/8/8.1/10) en fermant un grand nombre de ports critiques et les quelques services dangereux qui écoutent derrière ces ports, dans votre appareil.

Zeb Protect peut aussi vous permettre de convertir votre système de gestion de fichiers actuel, s'il est en FAT (File Allocation Table), en un système de gestion NTFS (New Technology File System) beaucoup plus solide (Pourquoi et comment passer de FAT à NTFS), si ce n'est pas déjà le cas (Outils ![]() options NTFS). D'autres options sont également disponibles comme la suppression des partages ou la désactivation des comptes par défaut.

options NTFS). D'autres options sont également disponibles comme la suppression des partages ou la désactivation des comptes par défaut.

Ne pas appliquer ce logiciel sur d'autres systèmes que ceux pour lesquels il a été conçu.

Il est impératif de faire un point de restauration avant d'utiliser Zeb Protect (ou d'utiliser un outil comme Total Uninstall, etc. qui permet de faire des points de restauration).

|

Pour installer Zeb Protect (zebprotect.exe), il suffit de le télécharger (c'est une application portable). Il est directement utilisable sans phase de décompression ni phase d'installation.

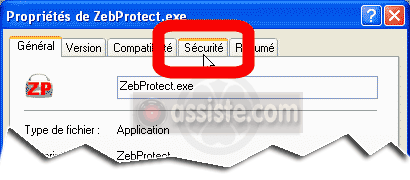

Anciennes versions de Zeb Protect (zebprotect.exe) (pour Windows 2000 - XP Home - XP Pro - 2000 server - 2003 server) : uniquement si vous êtes sous Windows XP Home, vous devez également télécharger son HomePack (homepack.zip) et le déziper dans le répertoire ou vous avez placé ZebProtect. Ceci permettra de mettre en place l'onglet « Sécurité » qui n'existe pas dans cette version de Windows. Voir Mise en place de l'onglet « Sécurité ». Ensuite cliquez sur le bouton « Installer » dans le cadre « Option XP home » et maintenant vous avez acces (quand vous faites un clic avec le bouton droit de la souris

Propriétés sur un fichier) à l'onglet sécurité permetant de refuser l'accès de ce fichier aux autres utilisateurs ou même au système (utile pour certains fichiers) ainsi qu'aux stratégies de groupes.

Propriétés sur un fichier) à l'onglet sécurité permetant de refuser l'accès de ce fichier aux autres utilisateurs ou même au système (utile pour certains fichiers) ainsi qu'aux stratégies de groupes.

|

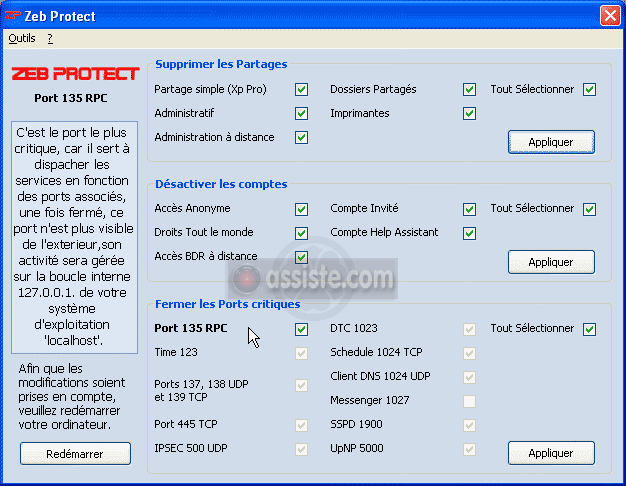

La fenêtre principale du logiciel se compose de 4 parties :

la partie « Aide rapide » : affichage d'un commentaire sur la fonction chaque fois que la souris passe sur une option

la partie "Suppression des partages" : suppression des partages par défaut de Windows

la partie "Désactiver les comptes" : désactivation des comptes à risque sur votre ordinateur

la partie "Fermer les ports critiques" : fermeture des services d'écoute de ports

Le logiciel reconnait si les options sont déjà activées en les signalant « cochées ». Choisissez les options que vous souhaitez activer en les cochant. Certaines de ses options ne sont accessibles que si votre système d'exploitation est en NTFS.

Une fois toutes vos options cochées, cliquez sur « Appliquer », le logiciel vous demandera de redémarrer votre ordinateur afin que vos nouvelles options soient prises en compte.

|

Supprimer le « partage simple » des fichiers et dossiers sous XP Pro :

Windows XP a ajouté un « partage simple » par défaut qui autorise le partage de l'ensemble des documents se trouvant dans chaque dossier « Mes documents » de chaque compte utilisateur (UAC) du PC. L'option apportée par Zeb Protect permet d'accéder à l'onglet « Sécurité des dossiers et fichiers », onglet qui est caché par défaut et devient visible. Lorsque le mode « Partage de fichiers simple » est désactivé, les utilisateurs réseau devront s'authentifier en tant qu'utilisateur au lieu d'avoir tous les droits sans que rien ne leur soit demandé !

Maintenant que vous avez accès à l'onglet « Sécurité », faites un clic avec le bouton droit de votre souris sur chacun des fichiers suivants (situés par défaut dans C:\Windows\systeme32), cliquez sur l'onglet sécurité (les utilisateurs de Windows XP Home n'ont pas oublié de télécharger le « homepack » de Zeb Protect), cliquez sur le groupe « Système » et cochez les cases « Refuser ».

cmd.exe

cmdl32.exe

drwtsn32.exe

gappsrv.exe

nbtstat.exe

net.exe

net1.exe

netdde.exe

netsh.exe

netstat.exe

nwscript.exe

pathping.exe

ping.exe

proxycfg.exe

rasdial.exe

rcp.exe

rsh.exe

sessmgr.exe

shadow.exe

shutdown.exe

smss.exe

systeminfo.exe

telnet.exe

Supprimer les dossiers partagés sous Windows XP :

Cette option apportée par Zeb Protect évite de partager les dossiers et fichiers « Mes documents » de chaque utilisateur dans l'explorateur.Supprimer les partages « Administratif » par défaut « C$ » et « ADMIN$ » :

Cette option apportée par Zeb Protect supprime les partages administratifs par défaut, C$ et Admin$, de Windows, qui autorisent les administrateurs du réseau à se connecter sur votre machine.Supprimer le partage « Administration à distance » :

Cette option apportée par Zeb Protect permet d'empêcher qu'un administrateur puisse se connecter à distance sur votre machine pour en prendre le contrôle. Cette option ferme le service « Assistance à distance ».Supprimer « Imprimantes » :

L'option apportée par Zeb Protect ferme le partage de vos dossiers et imprimantes en réseau, afin d'éviter de montrer vos partages sur vos disques durs.

|

Désactiver le compte « Invité » :

L'option apportée par Zeb Protect empêche l'utilisation du compte « Invité » et supprime la possibilité de se connecter sur la machine en mode « accès anonyme ».Désactiver le compte « Help Assistant » :

L'option apportée par Zeb Protect empêche la fonction « Help Assistant » (Assistant d'aide à la résolution de problèmes de Microsoft) de se connecter sur Internet et de se connecter sur le site de support de Microsoft pour la résolution de problèmes.Désactiver les accès « Anonyme » :

L'option apportée par Zeb Protect oblige chaque utilisateur à s'authentifier sur votre PC, s'ils ne sont pas inscrits, ils ne peuvent pas accéder aux partages de la machine.Désactiver les droits « Tout le monde » :

L'option apportée par Zeb Protect empêche le système d'accorder les droits « Tout le monde » aux utilisateurs anonymes, il faut qu'ils s'authentifient.Désactiver « Accès à la Base de registre à distance » :

C'est incroyable mais Microsoft active ce service par défaut permettant à n'importe qui d'accéder et d'éditer (modifier) la base de registre à distance, depuis Internet, et de prendre le contrôle intégral de la machine ! L'option apportée par Zeb Protect désactive ce service afin d'interdire toute connexion et ouverture de la base de registre à distance pour éviter les modifications et la prise de contrôle à distance de votre machine.

|

Port 123 Time :

Bloque le port et ferme le service de synchronisation de l'heure sur des serveurs Internet.Port 137/138/139 :

137 NetBios Name Service :

Ce système permet de trouver un service donné sur une machine donnée sans connaissance préalable d'une quelconque adresse réseau (IP ou autre).138 NetBios Datagram Service :

Ce port est essentiellement utilisé pour diffuser (broadcast) de l'information sur le réseau. En principe, seul le protocole UDP est utilisé sur ce port.139 NetBios Session Service :

C'est sur ce port que s'établissent les véritables connexions entre deux machines. C'est par exemple celui qui sera utilisé, lorsque vous aurez découvert une machine par le voisinage réseau, pour accéder à ses ressources (partages de fichiers et d'imprimantes). Seul le protocole TCP est utilisé sur ce port.

445 TCP/UDP :

Exécute le protocole SMB (partage de fichiers et d'imprimantes). La fermeture de ce port ferme le partage de fichiers et d'imprimantes sur un réseau distant.500 UDP :

Internet Security Association and Key Management Protocol : pour l'authentification sécurisée par échange de clés. Ouvert par lsass.exe. L'explication de ce service telle qu'elle apparaît dans le gestionnaire des services : "Stocke les informations de sécurité pour les comptes d'utilisateurs locaux".

Ce port fermé protège les informations des comptes d'utilisateurs locaux.1023 DTC :

Bloque le port qui coordonne les diverses transactions distribuées entre plusieurs bases de données.1024 Shedule TCP :

Bloque le port du gestionnaire des tâches planifiées sur votre machine.1024 Client DNS :

Bloque l'accès au service de client DNS (Domaine Name Services).1027 Messenger :

Ferme et désactive le service « Affichage des messages », ce service permet d'envoyer des messages sur un réseau local, sa fonction a été détournée par certains Webmasters afin d'envoyer de la publicité non sollicitée ( Messenger Spam ). Ce service n'a rien à voir avec un quelconque logiciel de messagerie instantanée.1900 SSPD :

Bloque le service de découverte Plug and Play Universels sur votre réseau local, ce port travaille en relation avec le port 5000. Cette incroyable faille de sécurité à même été dénoncée par le FBI dans un avis aux administrations américaines.

uPnP : Universal Plug and Play

UnPlug n' Pray - Gérer/tuer la fonction uPnP5000 UPnP :

Bloque le service qui permet de mettre votre machine en mode « serveur » par défaut afin de découvrir automatiquement les nouveaux équipements réseau de votre réseau local, il travaille en relation directe avec le port 1900. Cette incroyable faille de sécurité à même été dénoncée par le FBI dans un avis aux administrations américaines.

uPnP : Universal Plug and Play

UnPlug n' Pray - Gérer/tuer la fonction uPnP

|

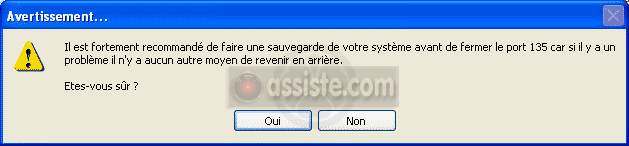

Port 135 :

Attention - Tous les autres ports doivent être d'abord « fermés » avant de pouvoir fermer ce port.Sur ce port fonctionne le service « Appel de procédures distantes (RPC) » permettant la réalisation des appels de procédures distantes (RPC ou Remote Procedure Call). Tous les actes administratifs distants sous Windows utilisent les RPC. Ce port est, en réalité, un dispatcher ou plutôt « port-mapper ». Lorsqu'une machine cherche à atteindre un service sur une machine distante, elle se connecte d'abord via le port 135 pour localiser le port réel sur lequel tourne le service qui l'intéresse. Ensuite elle dialoguera via le numéro de port qui lui aura été communiqué pour le service concerné.

Le port 135 est sujet à de nombreuses failles de sécurité. Certains virus, comme le vers Blaster, l'exploitent. Il est préférable de fermer ce port. Attention, il s'agit bien de fermer le port 135, pas de désactiver le service « Appel de procédures distantes (RPC) ».

L'option apportée par Zeb Protect va interdire l'accès au port 135 afin qu'il soit inaccessible sur le réseau distant. Son activité (le service « Appel de procédures distantes (RPC) » doit rester activé et en mode automatique) sera gérée uniquement sur la boucle locale 127.0.0.1 (localhost) de votre système d'exploitation.

Ce n'est qu'une fois tous les autres ports fermés que Zeb Protect vous permettra de fermer le port 135.

Lorsque vous en arriverez là, après avoir fermé tous les autres ports, il vous sera rappelé que :

Il est fortement recommandé de faire une sauvegarde de votre système (un point de restauration) avant de fermer le port 135 car, s'il y a un problème, il n'y a aucun moyen de revenir en arrière.

|

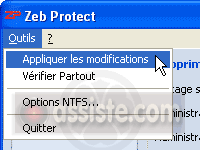

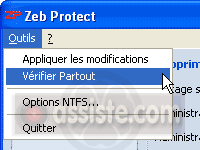

Identique aux boutons « Appliquer » de Zeb Protect.

Vérifie que l'application de tous les paramétrages faits avec Zeb Protect la dernière fois (et qui ont été sauvegardés automatiquement) n'a pas été défaite par quelque autre action extérieure (comme une mise à jour sur Windows Update ou un HiJack quelconque ou une personne qui aurait accès physiquement à l'ordinateur). Si une divergence apparaît, il y a une faille de sécurité quelque part. Cette fonction, peu utilisée, est très importante.

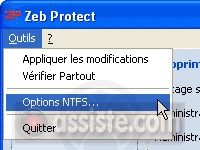

Si votre système de gestion de fichiers n'est pas, actuellement, NTFS (Windows 2000, XP Home, XP Pro, 2000 server ou 2003 server supportent tous ce système de gestion de fichiers qui remplace et durci énormément les anciens systèmes de gestion de fichiers comme FAT16 et FAT32), Zeb Protect vous permet d'y passer (c'est un composant Microsoft Windows d'origine, disponible dans tous ces systèmes d'exploitation, qui est appelé). Vous ne devez rester en FAT16 ou en FAT32 que si vos supports doivent être promenés (disques amovibles par exemple...) sur plusieurs machines dont certaines sont encore en FAT16 ou FAT32 (Windows 95, Windows 98...) sinon il est vivement recommandé de passer en NTFS.

Passage en NTFS et option d'installation de l'onglet « Sécurité » (voir ci-desous) dans les propriétés des répertoires et des fichiers.

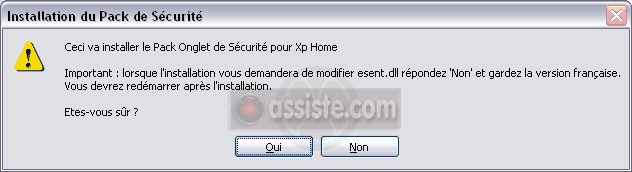

Installation de l'onglet « Sécurité ».

Windows XP Home uniquement.

Cette fonction ne sert que pour les sytèmes d'exploitation « XP Home », vous pourrez l'installer uniquement si vous avez téléchargé et décompressé le fichier « HomePack.zip ». Cette option va installer l'onglet « Sécurité » qui n'existe pas par défaut sur votre système d'exploitation Windows XP Home. Une fois que vous aurez cliqué sur le bouton « Installer », il vous sera demandé de redémarrer votre ordinateur. Maintenant, vous aurez accès à cet onglet dans les propriétés de chaque dossier/fichier ainsi qu'aux options du logiciel : « Supprimer les partages ». Si vous avez déjà l'option d'onglet de « Sécurité » installé sur votre machine le logiciel le reconnaitra d'office et l'option sera grisée.

|

Avoir un pare-feu (firewall) - (surtout pas celui de Microsoft, y compris celui de la SP2 de Windows XP) ne suffit pas car si un composant système demande l'ouverture d'un port, cette demande sera considérée comme légitime et le port sera ouvert tant que le service qui le demande est activé. Voir la liste des services de Windows XP et nos recommandations à leur sujet.

Windows possède 65536 Ports... Par défaut tous les ports sont ouverts, permettant à des acteurs (régies publicitaires, services de statistiques pour webmasters, services de communication, réseaux sociaux, centralisation du WEB, services audio/vidéo, régies publicitaires X, commentaires produits marchands, etc., entreprises de profiling des personnes, majors du monde du multimédia surveillant le piratage d'œuvres, sectes, services de polices, services d'espionnage et de contre espionnage, militaires, civils, industriels et commercial, terroriste, idéologique, concurrents, détectives, voisins ou amants, pirates et hackers, etc.) d'entrer sans frapper et d'installer les composants de leur choix sans que nous en ayons connaissance et sans que nous sachions ce qu'ils font ni pouvoir nous y opposer. En ce qui concerne Microsoft lui même, avec les milliers de composants déjà installés (Windows, Internet Explorer, Messenger, Windows Media Player etc.), il entre et sort déjà à sa guise afin de transmettre vos données personnelles et la présence de documents numériques (programmes, musiques, films, documents etc.) depuis votre ordinateur.

Ces ports ouverts permettent les messages publicitaires de type Messenger Spam, la Faille UPnP, l'installation de relais à spam, ...

Pour fermer ces ports il faut d'abord installer un pare-feu (pas celui de Microsoft). Il y a un vaste choix mais nous le resserrerons autour des produits les plus solides soit : Kaspersky et Bitdefender.

Après installation du pare-feu, il va falloir fermer plusieurs ports et services pour mettre un PC sous Windows dans un environnement un peu plus confidentiel et sûr. Pour cela, au moins 3 utilitaires doivent être utilisés (ils se complètent l'un l'autre) et vont vous aider : Zeb Protect, SafeXP et XP-Antispy.

Une fois ces 3 utilitaires exécutés, qui vous ont déjà permis de fermer plusieurs ports et de désactiver plusieurs services dangereux et dont l'activation par défaut est scandaleuse, voire criminelle, faites Démarrer ![]() Exécuter

Exécuter ![]() Saisir Services.msc

Saisir Services.msc ![]() Ok

Ok ![]() double clic sur chacun des services suivants et, pour chacun d'eux :

double clic sur chacun des services suivants et, pour chacun d'eux :

Remarque : Irié signale, sur nos forums, que pour les utilisateurs de Norton Internet Security 2005 qui tournent sous Windows 2000 (non vérifié sous XP), il ne faut pas modifier le mode de démarrage de "Client DHCP" et "Journal des événements" (à laisser sur automatique), sous peine de voir planter Norton ainsi que votre navigateur.

Mettre ces services en mode de démarrage "désactivé"

-

Accès à distance au registre

-

Aide et support

-

Assistant TCP/IP NetBIOS

-

Avertissement

-

Client DHCP (serait à laisser en automatique pour Norton Internet Security 2005 qui, dans son pare-feu, y ferait appel)

-

Connexion secondaire

-

DSDM DDE réseau

-

Gestionnaire de l'album

-

Gestionnaire de session d'aide sur le Bureau à distance

-

Journaux et alertes de performance

-

Machine Debug Manager

-

Mise à jour automatique

-

Notification d'événement système

-

Ouverture de session réseau

-

Partage de bureau à distance NetMeeting

-

Routage et accès distant

-

Service de rapport d'erreur

-

Service Terminal Server

-

Telnet

-

Web client

Mettre ces services en mode de démarrage "manuel"

-

Application système COM+

-

Connexion réseau

-

DDE réseau

-

Emplacement protégé

-

Explorateur d'ordinateur

-

Fournisseur de la prise en charge de sécurité LM NT

-

Journal des événements (serait à laisser en automatique pour Norton Internet Security 2005)

-

Localisateur d'appel de procédure distante (RPC)

-

MS Software Shadow Copy Provider

-

NLA (Network Location Awareness)

-

QoS RSVP

-

Service de la passerelle de la couche Application

-

Système d'évènement Com+

-

Windows Installer

Parmi les 65.536 ports de Windows, les ports utilisés "normalement" sont, essentiellement :

-

20 FTP File Transfert Protocol - téléchargement et télédéchargement de fichiers - données - (protocole de transport TCP)

-

21 FTP File Transfert Protocol - téléchargement et télédéchargement de fichiers - contrôle - (protocole de transport TCP)

-

22 SSH. Une connexion avec le protocole TCP sur ce port peut indiquer une recherche de caractéristiques exploitables SSH. SSH remplace, de manière sécurisée, Telnet. L'usage le plus courant de SSH est le log et la copie sécurisés de fichiers depuis un serveur.

-

23 TELNET - (protocole de transport TCP)

-

25 SMTP Simple Mail Transfert Protocol - envoi de courrier - (protocole de transport TCP) ce port est utilisé lorsque vous envoyez du courrier vers votre FAI.

-

42 NAMESERVER Host Name Server (protocole de transport TCP)

-

42 NAMESERVER Host Name Server (protocole de transport UDP)

-

43 NICNAME - Whois - (protocole de transport TCP)

-

53 Port utilisé pour les requêtes DNS (Domain Name Server) afin de déterminer quelle est l'adresse (type 255.255.255.255) correspondante au site (type http://www.unsite.com) que vous cherchez à atteindre. (protocole de transport TCP)

-

53 Port utilisé pour les requêtes DNS (Domain Name Server) afin de déterminer quelle est l'adresse (type 255.255.255.255) correspondante au site (type http://www.unsite.com) que vous cherchez à atteindre. (protocole de transport UDP)

-

69 TFTP (Trivial File Transfert Protocol) - (protocole de transport UDP)

-

79 FINGER - (protocole de transport TCP) - Finger est un utilitaire Internet qui permet à quelqu'un d'obtenir des informations sur vous, y compris votre nom complet, votre login et autres informations de profilage.

-

80 HTTP navigateur Web - (protocoles de transport TCP sur le WWW) - (HyperText Transfer Protocol). Un protocole servant à transmettre des messages du client vers le serveur et inversement. Ce port est donc utilisé durant le surf sur le Net.

-

110 POP3 - Post Office Protocol - Version 3 - réception de courrier - téléchargement de votre courrier depuis votre FAI - (protocole de transport TCP)

-

113 IDENT request - Authentication Service - (protocole de transport TCP)

-

119 NNTP - Network News Transfer Protocol - forums de discussion Usenet - (protocole de transport TCP)

-

135 RPC - Location Service - (protocoles de transport TCP et UDP)

-

139 NETBIOS - Netbios Session Service - (protocoles de transport TCP et UDP)

-

143 IMAP - Interactive Mail Access Protocol v2 - réception de courrier - téléchargement de votre courrier depuis votre FAI - (protocole de transport TCP)

-

213 IPX over IP - (protocole de transport UDP)

-

443 HTTPS - Https MCom (http sécurisé par portions de SSL) - (protocole de transport TCP)

-

445 MSFT DS - Microsoft-DS - (protocole de transport UDP)

-

513 Remote Login - (protocole de transport TCP)

-

1080 SOCKS - ce protocole permet à un ordinateur d'accéder à Internet à travers un FireWall. Il est utilisé lorsqu'une adresse IP est partagée entre plusieurs ordinateurs. Généralement, ce protocole n'autorise que des accès sortant (vers Internet), toutefois, il est souvent mal configuré, autorisant ainsi des pirates à initier un trafic entrant, même à travers un FireWall.

-

1512 WINS (Microsoft Windows Internet Name Service) - (protocole de transport TCP)

-

1512 WINS (Microsoft Windows Internet Name Service) - (protocole de transport UDP)

-

1723 PPTP (Point-to-Point Tunneling Protocol).

-

1900 UPnP - (protocole de transport UDP)

-

5000 UPnP - commplex-main - VNC (protocoles de transport TCP et UDP) - La norme UPnP (Universal Plug and Play - reconnaissance automatique des composants de l'ordinateur) est un ensemble de protocoles devant permettre à des systèmes et des équipements d'être mis en réseaux et de collaborer, sans configuration préalable (faites votre réseau à la maison sans rien y connaître). Cette norme (Windows XP au départ) affecte tous les systèmes Windows depuis 98, 98se, 2000, ME, XP et ultérieurs, par le biais des mises à jour (update) sous la forme d'un service nommé SSDP Discovery Service. Il écoute sur le port TCP 5000 et le port UDP 1900. Ce dispositif comporte de très nombreuses failles de sécurité et doit être désactivé (outil disponible sur le site de Steve Gibson https://grc.com/).

-

5190 Aol - America OnLine - (protocoles de transport TCP et UDP)

-

5191 Aol - America OnLine 1 - (protocoles de transport TCP et UDP)

-

5192 Aol - America OnLine 2 - (protocoles de transport TCP et UDP)

-

5193 Aol - America OnLine 3 - (protocoles de transport TCP et UDP)

-

5631 pcAnywhere. Ce port est utilisé par le très célèbre et répandu utilitaire de Symantec (Norton), permettant la télémaintenance, le télédiagnostic, la téléadministration et autres prises de contrôle à distance d'un ordinateur. Si votre ordinateur n'a pas actuellement besoin d'être contrôlé par un tiers extérieur légal, le runtime serveur de pcAnywhere ne doit pas être lancé et ce port doit rester fermé sinon un pirate scannant les ports 5631 et doté de la partie "client" de pcAnywhere peut prendre le contrôle de votre ordinateur, pcAnywhere étant un backdoor "commercial". Dans les autres cas de figure, pcAnywhere doit être configuré avec un solide mot de passe.

-

8080 Port utilisé par les proxy HTTP.

-

Le service @allo de France Télécom permet, si vous avez un modem rtc, - en adsl la question ne se pose pas - de prendre des appels téléphoniques pendant des sessions internet. Mais il faut paramétrer le pare-feu afin de laisser ouverts les ports 389, 522, 1720, 1731, 1503, et 6545. Ceci se fait en autorisant le programme, au niveau du FireWall, à agir en tant que client ET serveur.

Généralement, les ports inférieurs à 1024 sont utilisés pour les fonctions serveurs et les autres pour les fonctions clients.

Tous les autres ports, il y en a 65.536 (2^16) devraient être fermés. Windows les laisse tous ouverts. Si un programme, couramment appelé un cheval de Troie, s'installe et se met à l'écoute sur un de ces ports, son commanditaire, le pirate, peut prendre le contrôle de l'ordinateur et y effectuer ce qu'il veut. Pour fermer tous les ports il y a les FireWall.

Liste officielle des ports "privilégiés" (numéros inférieurs à 1024 ) et des ports "enregistrés" (numéros supérieurs à 1023) à https://www.iana.org/assignments/port-numbers.

Collection de dossiers : Les logithèques |

|---|