Assiste.com

Safe XP - Désactive les dispositifs Windows 2000/XP dangereux pour la protection de la vie privée. Il cible les dispositifs espions internes à Windows 2000/XP.

cr 01.01.1999 r+ 22.10.2024 r- 22.10.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : Logiciels (logithèque) |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Notes d'emploi de Safe XP :

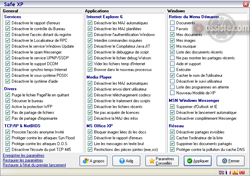

La 1ère capture d'écran ci-après montre le lancement de Safe XP juste après avoir exécuté XP-Antispy. On peut aisément se rendre compte que ce produit est complémentaire de l'autre. Utilisez XP-Antispy en premier puis Safe XP.

- On remarquera des bizareries comme UPnP qui n'est pas détecté inhibé alors qu'il l'est déjà par XP-Antispy et confirmé par le test de Gibson.

- Autre bizareries : les services comme Messenger ou Windows Update qui sont désactivés et n'apparaissent pas comme tel ici.

- Egalement : Spybot Search and Destroy trouve désormais une "erreur lors des vérifications" sur Windows Media Player.

On remarquera que le produit est francisé. Il suffit de cliquer sur le petit drapeau français, en bas à droite.

Safe XP - Désactive les dispositifs Windows 2000/XP dangereux pour la protection de la vie privée.

Il cible les dispositifs espions internes à Windows 2000/XP.

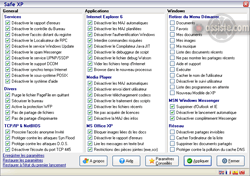

La seconde capture d'écran montre un exemple de sélection convenant à un PC sous Windows XP, utilisé seul, sans connexion réseau et sans être partagé localement avec plusieurs utilisateurs.

Safe XP - Désactive les dispositifs Windows 2000/XP dangereux pour la protection de la vie privée.

Il cible les dispositifs espions internes à Windows 2000/XP.

Services |

|

Divers |

|

TCP/IP & NetBIOS |

|

Internet Explorer 6 |

|

Media Player |

|

MS Office XP |

|

Retirer du Menu Démarrer |

|

MSN Windows Messenger |

|

Réseau |

|

|

Pour lutter contre tous les outils et toutes les astuces mises en place par les uns et les autres, comme DWS - Destroy Windows Spying) contre l'espionnage (pudiquement appelé « télémétrie », qui justifierait tout et n'importe quoi) de Microsoft, cette société, qui développe le système d'exploitation (SE) le plus répendu au monde, a implanté une couche d'accès à ses serveurs violant tous les standards de résolution des noms de domaine (DNS) et passant outre l'architecture (le schéma) des standards du Web.

Violation des standards de résolution des noms de domaines par Microsoft

Il est apparu, lors des premières analyses du comportement de Windows 10, à sa sortie, avec ses foisonnements de sondes de télémétrie (espionnage), que Microsoft a développé une couche additionnelle de résolution de certains noms de domaines, qui s'applique avant hosts. Ceci est en total violation de l'architecture hosts et DNS, empêchant ainsi le blocage, par le fichier hosts, de son espionnage (impossibilité de bloquer certains des serveurs Microsoft dont la résolution (adresse IP) est désormais codée en dur dans la DLL %WINDIR%\system32\dnsapi.dll).

Il appert que cela a été déployé/implémenté ensuite, à l'occation des mises à jour périodiques du Système d'Exploitation (SE) Windows (par Windows Update) sur toute la gamme des Windows, y compris Windows XP (qui n'est plus censé être maintenu).

Les sites Microsoft suivants ne peuvent plus être bloqués :

www.msdn.com

msdn.com

www.msn.com

msn.com

go.microsoft.com

msdn.microsoft.com

office.microsoft.com

microsoftupdate.microsoft.com

wustats.microsoft.com

support.microsoft.com

www.microsoft.com

microsoft.com

update.microsoft.com

download.microsoft.com

microsoftupdate.com

windowsupdate.com

windowsupdate.microsoft.com

Les navigateurs Web, sauf Firefox qui est réellement open-source, sont tous soupçonnés d'implanter le même genre de bypass.

Une solution de « contournement du contournement » est de paramétrer le blocage dans votre modem/routeur (votre « box »).

Ressource : Windows 10 Ignoring the Hosts File for Specific Name Resolution

|

Collection de dossiers : Les logithèques |

|---|

Télécharger gratuitement

Télécharger gratuitement