Assiste.com

| | |

Malwaredomains

Malwaredomains est une liste additionnelle à Adblock Plus. Elle bloque l'accès aux sites (aux domaines) réputés être dangereux (les pages de ces sites tentent d'exploiter des failles de sécurité de votre navigateur ou dans les technologies implantées dans votre navigateur (Java, lecteur Flash, lecteur PDF, etc. ...), ou offrent au téléchargement des malwares et des crapwares... toutes activités tendant à prendre le contrôle de votre ordinateur et / ou de vos données.

| Notes de version | ||

| Version : Dernière version | ||

| Taille : | ||

| MD5 :Cliquez sur le code MD5 suivant. Si le fichier a déjà été analysé, vous accèderez immédiatement au résultat de sa dernière analyse par 43 antivirus simultanés | ||

| SHA-1 :Cliquez sur le code SHA-1 suivant. Si le fichier a déjà été analysé, vous accèderez immédiatement au résultat de sa dernière analyse par 43 antivirus simultanés | ||

| Système : | ||

| Licence : | ||

| Date : | ||

| Langue : | ||

| Auteur : | ||

| Editeur : | ||

| Origine : | ||

| Changelog | ||

| Signature | ||

| Tutoriel : | ||

| Notre éval : | ||

| Votre éval : | ||

| Prix : | ||

| Mode d'emploi du téléchargement | ||

| Dans la même famille | ||

Action rapide - Pas le temps de lire.

Bloquer la surveillance, les Web-Bugs, l'exploitation du contenu des entêtes des requêtes HTTP, le tracking, le profiling, etc. ... passe par le blocage des mécanismes publicitaires et des mécanismes assimilés, qui servent d'alibi à la surveillance, sous prétexte d'analyse comportementale pour permettre un marketing comportemental. Deux approches :

- Installer Adblock Plus seul (très insuffisant)

- Télécharger et installez Adblock Plus dans votre navigateur

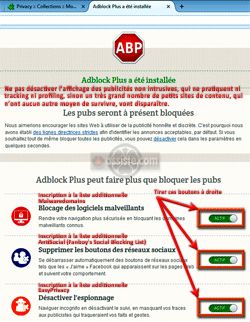

- Sur la page vous confirmant la bonne installation d'Adblock Plus, tirez immédiatement à droite les trois boutons suivants.

Il n'y a rien d'autre à faire, ni maintenant ni plus tard (vous n'avez rien à faire de particulier).

Cela correspond à vos inscriptions aux bases de signatures et de règles suivantes :

- AntiSocial (Fanboy's Social Blocking List) - Blocage de l'espionnage et de la surveillance ( pudiquement appelé tracking ) par les réseaux sociaux avec leurs boutons (J'aime, Plus 1, etc. ...) servant de Web-Bug

- EasyPrivacy - Blocage de l'espionnage et de la surveillance ( pudiquement appelé tracking ) par les acteurs de pur tracking (sans activité publicitaire), comme :

- Les sites de statistiques pour webmasters qui n'ont d'autre raison d'être que de faire du tracking et de vendre ces données volées (offrir des statistiques gratuites aux webmasters n'est que l'alibi pour être présent dans toutes les pages les sites visités).

- Les sites de gadgets (inutiles et hostiles dans 99,999%) qui n'ont d'autre raison d'être que de faire du tracking et de vendre ces données volées (le gadget en lui-même (météo, horloge, news, etc. ...) n'est que l'alibi pour être présent et actif en continu dans les ordinateurs).

- Les sites qui se greffent à d'autres sites, comme Disqus, etc. ...) qui n'ont d'autre raison d'être que de provoquer des requêtes http afin de capturer des entêtes de requêtes, de faire du tracking et de vendre ces données volées. Pourquoi croyez-vous que ces " services ", qui nécessitent de très gros moyens en data-center et bande passante, soient gratuits.

- Les sites qui offrent des trucs gratuits en ligne, non copiables mais utilisables uniquement en faisant des appels à des serveurs afin de faire du tracking (dont vos centres d'intérêts par l'exploitation des entêtes HTTP dans les requêtes HTTP) et d'exploiter et / ou vendre ces données surveillées et collectées :

- Services (Sites) offrant des smileys et émoticônes

- Services (Sites) hébergeant votre avatar pour le retrouver sur de nombreux forums et blogs. Le site Gravatar est l'un des plus importants sites d'espionnage et de surveillance après Google)

- Services (Sites) hébergeant polices de caractères (serveurs de Google)

- Serveurs d'APIs (serveurs de Google)

- Etc. ...

- Etc. ...

- Les sites de statistiques pour webmasters qui n'ont d'autre raison d'être que de faire du tracking et de vendre ces données volées (offrir des statistiques gratuites aux webmasters n'est que l'alibi pour être présent dans toutes les pages les sites visités).

- Malwaredomains - Blocage de l'accès à tous les sites identifiés comme présentant un danger (au sens de la sécurité de votre ordinateur et / ou de vos données).

- AntiSocial (Fanboy's Social Blocking List) - Blocage de l'espionnage et de la surveillance ( pudiquement appelé tracking ) par les réseaux sociaux avec leurs boutons (J'aime, Plus 1, etc. ...) servant de Web-Bug

- Télécharger et installez Adblock Plus dans votre navigateur

- Installer Adblock Plus dans le cadre d'une procédure plus vaste

Procédure complète de blocage de la publicité et de protection de la vie privée

La liste Malwaredomains, à laquelle il est libre et gratuit de s'abonner, permet de bloquer l'accès à tous les sites identifiés comme présentant un danger (au sens de la sécurité de votre ordinateur et / ou de vos données).

Cette liste est celle des sites qui :

- Tentent d'exploiter des failles de sécurité de votre navigateur

- Tentent d'exploiter des technologies implantées dans votre navigateur (Java, lecteur Flash, lecteur PDF, etc. ...) pour vous infester (drive-by-download)

- Offrent, en téléchargement, des malwares et des crapwares

- Ont toutes activités tendant à prendre le contrôle de votre ordinateur et / ou de vos données.

Exemples de raisons retenues pour inscrire un site dans cette liste de blocage :

- Le site utilise ou dirige vers des boîtes à outils (scanners) de recherches de failles de sécurité comme Blackhole.

- Le site implante des adwares.

- Le site s'attaque à Trusteer, un outil gratuit spécifique à la protection des transactions bancaires (entre le particulier et sa banque, par exemple).

- Le site implante une porte dérobée (backdoor) pour pénétrer et contrôler l'ordinateur.

- Le site implante un outil de zombification de l'ordinateur et l'introduit dans un BotNet.

- Le site s'attaque aux serveurs pour diverses raisons (compromettre les sites hébergés sur un serveur afin de déployer un scanner de failles de sécurité qui sera suivi de l'attaque de tous les internautes visitant tous les sites compromis sur ce serveur...)

- Le site fait la promotion de crapwares (Crapthèque), rogues, faux logiciels de sécurité...

- Les téléchargements disponibles sur le site sont compromis avec des chevaux de Troie.

- Le site déploie des spywares.

- Le site déploie des rootkit.

- Etc. ...

Note technique

La possibilité d'utiliser la liste Malwaredomains avec AdBlock Plus, sans faire appel à un autre logiciel, est due au fait que cette liste utilise la même syntaxe que les listes de blocage publicitaire utilisées par AdBlock Plus.

AdBlock Plus doit avoir été installé préalablement. Voir AdBlock Plus.

Où agit Malwaredomains dans le circuit de l'information

Où agit Malwaredomains dans le circuit de l'information

Malwaredomains agit au point 1 du schéma ci-dessous.

Origine de la liste Malwaredomains

Origine de la liste Malwaredomains

La liste des domaines à bloquer dont AdBlock Plus se sert provient de http://www.malwaredomains.com.

Il s'agit du DNS-BH project (BH pour Black Hole - Trou noir) qui permet le blocage d'environ 10.000 domaines (15.09.2015). La sélection des domaines à bloquer provient de travaux internes à DNS-BH project et à l'extraction de domaines figurant dans d'autres mécanismes de blocages, listes de blocages et outils ou services d'analyses comme :

- WebInspector.com (un service de Comodo)

- blog Malwarebytes

- blog.sucuri.net

- Google SafeBrowsing

- hosts-file.net

- isc Sans Institute

- krebsonsecurity.com

- labs.sucuri.net

- malwareurls.joxeankoret.com

- openphish.com

- quttera.com

- mywot.com

- phishtank.com

- VirusTotal

- Etc. ...

Les raisons du blocage d'un domaine dans le DNS-BH project sont la constatation, par exemple, d'activités de :

- Zero Day

- PUA (Potentially Unwanted Application) ou PUP (Potentially Unwanted Program)

- L'appartenance ou dans la mouvance d'une famille de malveillances

- Le support au déploiement de malveillances, comme le BotNet Andromeda

- Tous les domaines exploitant ou étant compromis par le kit d'exploitation de failles de sécurité Angler EK (Angler Exploit Kit)

- Les domaines contenant des pages d'attaque à divers titres

- Les domaines des BotNets et les machines C&C (Command and Control Server) des BotNets

- Les domaines malicieux

- Les domaines compromis dans des opérations de spam

- Les domaines comportant des publicités trompeuses, menteuses, malicieuses

- Les domaines élivrants des malwares

- Les domaines de phishing

- Les omaines de rogues

- Les domaines pratiquant l'injection SQL

- Etc. ...

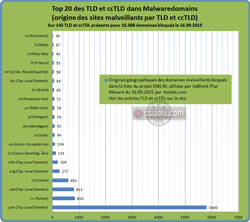

Origine géographiques (pays d'origine) des domaines bloqués par la liste Malwaredomains.

- On ne regarde que le top 20 de ces TLD et ccTLD (sur les 145 présents).

- On met de côté des domaines enregistrés en TLD (Top Level Domain), dont l'origine ne peut être déterminée (on ne pourrait que détecter le pays d'hébergement en faisant des " Whois " sur chacun des domaines en .com, .net, .info, .org, .biz, etc. ... ainsi que le .eu, sachant que les registrants des domaines malveillants sont masqués dans les " Whois ")

On en déduit que les pays qui nous attaquent le plus sont, comme on s'y attend, la Russie et la Chine. Derrière viennent l'Inde, l'Allemagne, la Pologne, les États-Unis, l'Angleterre et le Brésil.

Curiosités :

- On s'attendait à voir la Corée du Sud plus haut dans ce palmarès.

- La Corée du Nord n'y est pas du tout.

- Israël est à la 58ème place.

- Les .cc (Cocos (Keeling), Îles) sortent d'on ne sait où, haut dans le sondage (3ème position par pays !). Y aurait-il une raison particulière (paradis juridique ou fiscal, ou faune spéciale de cybercriminels ayant un instinct grégaire, ou déploiement spectaculaire d'une malveillance bien ficelée ?).

Top 20 des TLD et ccTLD dans Malwaredomains

(origine des sites malveillants par TLD et ccTLD)

Sur 145 TLD et ccTLD présents pour 10.388 domaines bloqués le 16.09.2015

Installation recommandée d'Adblock Plus

Installation recommandée d'Adblock Plus

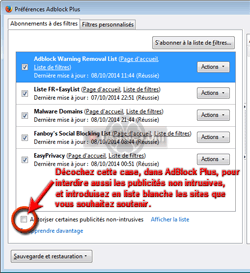

AdBlock Plus, le module antipublicités additionnel aux navigateurs Internet, fonctionne avec des listes de filtrage (des listes de blocage) qu'il faut installer dans AdBlock Plus, et qu'il faut ensuite maintenir à jour. Cette installation, qui sera suivie d'une mise à jour automatique (paramétrage recommandé), porte le nom d'abonnement (gratuit !). Il faut donc installer AdBlock Plus, que l'on peut imaginer comme étant un moteur à vide, puis s'abonner à quelques listes de filtrage. Ne pas s'abonner à d'autres listes que celles qui sont recommandées ici, sinon vous ralentiriez le fonctionnement d'AdBlock Plus qui n'a pas besoin de chercher, dans de gigantesques listes inutiles, les régies publicitaires russes ou chinoises que vous ne rencontrerez probablement jamais.

- Télécharger AdBlock Plus qui sera installé dans le navigateur que vous utilisez.

Fermer et redémarrer le navigateur

- S'abonner aux listes de blocage des publicités.

Abonnement automatique aux versions françaises des listes de blocages de la publicité (" Liste FR " + " EasyList ")

- S'abonner à trois bases de signatures additionnelles pour AdBlock Plus :

- S'abonner à AntiSocial (également appelée "Fanboy's Social Blocking List") - (Désactive les boutons des médias sociaux)

(AntiSocial sur Assiste.com)

Fermer et redémarrer le navigateur

- S'abonner à EasyPrivacy - (Désactive le pistage)

(EasyPrivacy sur Assiste.com)

Fermer et redémarrer le navigateur

- S'abonner à Malwaredomains - (Désactive les sites de malwares)

(Malwaredomains sur Assiste.com)

Fermer et redémarrer le navigateur

- S'abonner à AntiSocial (également appelée "Fanboy's Social Blocking List") - (Désactive les boutons des médias sociaux)

- S'abonner, accessoirement, au blocage des messages d'avertissement du genre " Nous avons remarqué que vous utilisez un bloqueur de publicités... ".

Lorsque AdBlock Plus et ses listes sont bien installés, vous devez voir ceci en faisant :

Outil ![]() Modules complémentaires

Modules complémentaires ![]() Adblock Plus

Adblock Plus ![]() Options

Options ![]() Préférences de filtres

Préférences de filtres

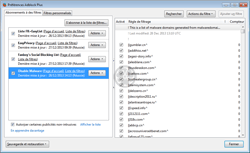

Lorsque Malwaredomains est correctement installé, vous pouvez voir, en faisant (par exemple dans Firefox) :

Menu > Outils > Modules complémentaires > Extensions > Adblock Plus > Options > Préférence de filtre

Ressources

Ressources

Protection des navigateurs, de la navigation et de la vie privée

Qu'est-ce que la Web Réputation

Outils gratuits de Web Réputation en ligne

Comparatif Google Safe Browsing vs Microsoft SmartScreen

Le projet Do Not Track

Liste des sites respectant Do Not Track (ils seraient 21 (Vingt et un) au 08.12.2015 soit 4 ans et 9 mois après la publication de la spécification DNT

Le site Malwaredomains

Requêtes

Requêtes

12.02.2015 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour de l'état des versions

12.02.2015 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour de l'état des versions

09.10.2014 - 00h00 - Paris - (Assiste - Pierre Pinard) - Substantielle extension du § Activer / Désactiver les publicités acceptables (publicités responsables) dans Ad-Block Plus

07.10.2014 - 00h00 - Paris - (Assiste - Pierre Pinard) - Révision du § Actions rapides. Correction d'un lien. Mise à jour des versions...

13.04.2014 - 00h00 - Paris - (Assiste - Pierre Pinard) - Ajout comment mettre un site en liste blanche.

22.02.2014 - 00h00 - Paris - (Assiste - Pierre Pinard) - Ajout autre exemple de site proposant une solution payante face à AdBlock Plus.

18.02.2014 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour

09.01.2014 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour

29.12.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour

26.12.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour

23.10.2013 - 00h35 - Paris - (Assiste - Pierre Pinard) - Mise à jour

09.10.2013 - 00h35 - Paris - (Assiste - Pierre Pinard) - Mise à jour

31.05.2013 - 12h52 - Paris - (Assiste - Pierre Pinard) - Mise à jour

24.03.2013 - 22h18 - Paris - (Assiste - Pierre Pinard) - Mise à jour

10.01.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour

02.11.2012 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour

27.09.2012 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour

01.04.2012 - 00h00 - Paris - (Assiste - Pierre Pinard) - Passage du site en version V5

| | |