Assiste.com

Repack de logiciels (repacking, remballe)

Repack : installeur d'une application modifié par des installations additionnelles de malveillances qui vont compromettre l'appareil de l'utilisateur.

cr 03.08.2012 r+ 12.02.2016 r- 20.04.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : Encyclopédie |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

De nombreux sites Web de téléchargement, travaillant attentivement leurs référencements dans les moteurs de recherches, apparaissent en premier dans les résultats d'une recherche.

La première chose à faire en cherchant à télécharger un logiciel est de TOUJOURS le chercher sur le site Web officiel du développeur lui-même de ce logiciel.

Si le site Web du développeur n'est pas trouvé ou n'est pas dans votre langue, ou n'existe tout simplement pas ou si le développeur à d'autres choses à faire et se décharge de cette gestion sur des sites de téléchargements (à cause des coûts des serveurs, de la bande passante, des mises à jour des liens, du temps perdu, etc.), il est possible d'utiliser un site de téléchargement des authentiques copies des applications développées par leurs auteurs. Ces sites gagnent leur vie avec des rémunérations appelées « affiliation ». Malheureusement, les sites honnêtes de cette nature sont très peu nombreux.

Avec un moteur de recherche, on trouve en premier, le plus souvent, des sites de téléchargements inconnus. La facilité, la paraisse, l'envie d'avoir et installer tout de suite le logiciel désiré, le manque d'information et de vigilance, font que l'internaute se jette sur le premier site venu (probablement aussi par croyance que le premier site de téléchargement qui apparait est celui qui serait le meilleur, alors que c'est totalement faux, le site de téléchargement ayant simplement payé le moteur de recherche un peu plus que ses concurrents pour être bien placé).

| Aidez Assiste – autorisez quelques publicités et cliquez-les |

Après son téléchargement, un logiciel doit être installé par une application livrée avec, appelée « installeur » (ce n'est pas le cas des logiciels dits « portables » qui sont utilisables immédiatement, sans phase d'installation).

Les installeurs ne sont pas développés par l'auteur du logiciel téléchargé. Il en existe quelques-uns (quelques marques) et l'auteur du logiciel à installer en choisit un pour une raison qui lui est propre (par exemple, richesse de choix offerts à l'utilisateur ou, au contraire, simplicité extrême).

Repack : danger. Pour éviter l'infection par les téléchargements réemballés ou sponsorisés, toujours demander une installation personnalisée.

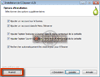

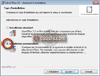

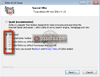

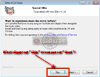

Si l'installeur propose une option « installation personnalisée » (ou toute option ressemblant à cela, selon la marque de l'installeur utilisé), choisissez cette option plutôt que le comportement par défaut.

Exemples d'accès aux choix personnalisés de l'installation d'un logiciel :

Demander une « installation personnalisée » permet, d'une part, d'installer le logiciel dans un répertoire de votre choix, hors des répertoires du système d'exploitation, et, d'autre part, de révéler / dévoiler des options discrètes (cachées) comme des cases à cocher / décocher qui, sinon, vont donner à l'installeur votre autorisation implicite de conduire des actions souvent indésirables, comme installer un ou des produits venant de « sponsors » du logiciel ou de « sponsors » du site de téléchargement (repack). Votre manque de vigilance et le virus PEBCAK, lors de l'installation d'un logiciel, dans la fébrilité et l'impatience de l'utiliser tout de suite, sont la voie royale à l'implantation de cybercriminalités, de PUP, de barres d'outils servant à vous traquer (tracking) pour vous espionner et vous bombarder de publicités, d'adwares, etc.

Comme toujours sur un ordinateur, on réfléchit d'abord, on clique après, jamais l'inverse.

| Aidez Assiste – autorisez quelques publicités et cliquez-les |

Les repacks de versions full de logiciels sont une pratique de reconditionnement de logiciels, par des sites de téléchargements d'applications (et de toutes formes de codes logiciels) en retirant l'installeur de l'application prévue par son développeur pour lui substituer un autre installeur embarquant, simultanément, des codes inattendus, non désirés et malveillants, voire cybercriminels.

L'installation reconditionnée va compromettre l'appareil de l'utilisateur. Les compromissions les plus courantes touchent au tracking – profiling – affichages publicitaires sous forme de :

Détournement (hijacking) des navigateurs Web interceptant et modifiant la navigation à l’insu de l’internaute.

Incrustation de publicités (logiciels publicitaires - adwares) en remplacement ou en plus de ceux prévus par les propriétaires légaux des sites Web visités et ruinant leurs développeurs.

Les développeurs de solutions de repack (les sites de téléchargements malpropres) sont rémunérés par les bénéficiaires de ces attaques.

Les (bons) antivirus sont à l’affut de ces codes indésirables (ce sont des parasites, pas des virus) et les détruisent.

| Aidez Assiste – autorisez quelques publicités et cliquez-les |