Assiste.com

Effaceur de sécurité (shredder) - La destruction de sécurité, par logiciel, ne s'entend que lorsque le support doit survivre, sans destruction, à l'effacement (vente d'occasion ou don ou réutilisation quelconque alors que le support contenait des données sensibles).

cr 01.04.2012 r+ 17.01.2025 r- 17.01.2025 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

| Sommaire (montrer / masquer) |

|---|

Pour les paranoïaques ou pour un usage moyennement sécurisé (vente d'occasion ou donnation d'un disque dur ou d'un ordinateur complet ayant contenu des données sensibles), il faut utiliser un effaceur dit « de sécurité ».

Il ne suffit pas d'effacer les fichiers. Les surfaces magnétiques non utilisées des disques dur ne sont pas vides lorsqu'un fichier est effacé : elles conservent l'intégralité des données des anciens fichiers détruits, dont seules leurs étiquettes (leurs noms), dans la table des matières des fichiers, sont effacées. Et encore... seul le premier caractère du nom du fichier est remplacé par un caractère spécial, tout le reste étant inchangé. Il est possible et facile de les retrouver et de les reconstituer. Il y a même des outils gratuits pour cela, y compris nativement, dans Windows, avec l'outil qui permet de fouiller dans « la poubelle » et de récupérer ce qui s'y trouve.

Il faut « vider la poubelle » pour rendre les fichiers supprimés un peu plus difficiles à reconstituer. Mais même à ce moment là, c'est encore possible avec des outils spécialisés ou avec l'aide (lourdement payante) de sociétés de services spécialisées.

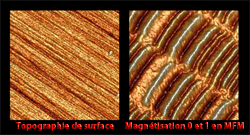

Pour imager simplement la fonction d'effacement de sécurité, disons qu'un effaceur de sécurité va, sur ces emplacements libres, mais pas vides, voire sur tout le disque, écrire plusieurs fois de suite des zéro binaires puis des 1 binaires, de manière à magnétiser plusieurs fois les cellules libres Nord/Sud puis Sud/Nord (les zéros et les uns n'étant pas formés par le sens d'orientation d'une cellule mais par la différence d'orientation entre deux cellules). Aucun logiciel de récupération et aucun matériel « léger » d'espionnage ne permettra, même en laboratoire de police scientifique, de faire revivre facilement un contenu effacé de la sorte. Un effacement de sécurité peut être pratiqué sur un disque dur en cours d'utilisation, les données « vivantes » n'étant pas touchées.

Cette opération peut durer plusieurs heures.

Découverte de données pourtant effacées :

Les polices scientifiques et autres laboratoires d'espionnage disposent d'outils matériel lourd permettant d'analyser les surfaces magnétiques (microscope MFM à Modulation de Fréquence Magnétique...). Après écriture de données, par magnétisation N/S - S/N pour inscrire des 0 et des 1 binaires, il existe une migration de cette magnétisation à l'environnement immédiat de cette écriture initiale. Même après un effacement de sécurité par un logiciel qui aurait écrit des 0 et des 1 des dizaines de fois sur chaque « cellule » magnétique, il est encore possible de lire les micro erreurs (les résidus et rémanences magnétiques) en périphérie de chaque « cellule » et de reconstruire le contenu initial.

Pertes de données avec le temps :

Problème inverse - Risque de perte de données avec le temps, dans les champs magnétiques terrestres et solaires :

Inversement, les puissants trains d'ondes magnétiques émis par le soleil, effacent, petit à petit, les contenus numériques magnétiques. D'autre part, il y a une migration lente de la magnétisation de la surface magnétique : chaque « cellule » contamine lentement son environnement. Il faut les régénérer régulièrement (relire et ré-écrire entièrement sur lui-même un disque dur d'archive, une fois par an, et les conserver dans des cages de Faraday - boites tapissées de plomb).

La destruction de sécurité par logiciel ne s'entend que lorsque le support doit survivre à l'effacement (vente d'occasion ou don ou réutilisation quelconque alors que le support contenait des données sensibles). En cas de besoin de destruction de très haute sécurité, sans destruction du support, il existe des appareils capables de totalement démagnétiser les supports magnétiques dans de puissants champs de Gauss ne permettant plus aucune reconstruction des données, le support étant réutilisable). Il existe de nombreux appareils pour cela. Les effacements de sécurité « sûrs », par logiciels, exécutés sous Windows, doivent répondre à des normes. Par exemple :

Destruction physique : ouvrir le support (le disque dur, le CD, le DVD, le BluRay, le composant mémoire...), disposer d'une ponceuse à bande fixée dans un étau et rogner le support par la tranche jusqu'à le rendre entièrement à l'état de poussière. C'est définitif, gratuit, et au delà de toutes les exigences légales.

En cas de besoin de destructions massives et continues de supports (administrations, défense, centres de recherches, cabinets d'avocats, etc.), il existe des appareils rognant physiquement les supports pour les transformer en poussière.

Effaceur de sécurité - Surface magnétique d'un disque dur, vierge (d'usine) ou passée dans un champ de Gauss (à gauche), et magnétisée (à droite), vue au microscope à modulation de force magnétique (MFM). Les « traits » sombres et clairs représentent les 0 et les 1 binaires - les anciennes données peuvent être reconstituées.

Image par Dr. Yordan Stefanov, ISB, Bulgaria, déposée sur nanoandmore.com

|

Effaceur de sécurité détruisant les données d'un disque

Les encyclopédies |

|---|