Assiste.com

CVE - Tromperie et Full disclosure : dans le but de nuire, faire croire à une vulnérabilité ou exposer publiquement une vulnérabilité et son mode d'emploi.

cr 01.04.2012 r+ 22.10.2024 r- 22.10.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

| Sommaire (montrer / masquer) |

|---|

La tromperie de Google - un agissement criminel au sens de le sécurité comme au sens de l'industrie informatique.

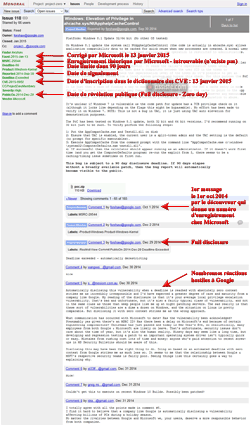

Le 29 décembre 2014, en pleine période de fêtes de fin d'année, avec des effectifs restreints, voire nulls, dans les entreprises, Google publie en Zero-day, à partir de sa liste Project-Zero, tous les détails d'une faille de sécurité que l'un de ses employé a trouvée (Project-zero Issue 118) et aurait signalée à Microsoft le 30 septembre 2014, lui laissant 90 jours pour corriger la faille et menaçant Microsoft de publier cette faille et son mode d'emploi à l'échéance.

Le lendemain du prétendu signalement à Microsoft, le 01 octobre 2014, Google publie sur Project-Zero une prétendue prise en compte de cette vulnérabilité par Microsoft sous le code MSRC-20544. SRC-20544 semble être un numéro d'identification/d'enregistrement d'une vulnérabilité chez Microsoft, « MSRC » étant l'acronyme du « Microsoft Security Response Center ». MSRC-20544 est introuvable et est très probablement totalement fictif, ce qui permettra, à l'issu d'un délais fictif de 90 jours, de publier la faille en Zero-day et d'accabler son ennemi, Microsoft.

Détails et chronologie :

- Le découvreur de la vulnérabilité est un nommé Forshaw qui travaille chez Google, sur Google OS.

- La publication a été faite sur Project-Zero le 30 septembre 2014. Project-Zero vient d'être créé 6 semaines avant, le 15 juillet 2014, et personne ne le connait vraiment encore.

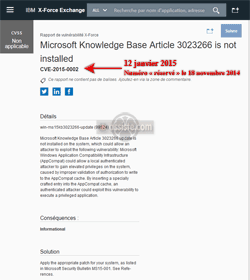

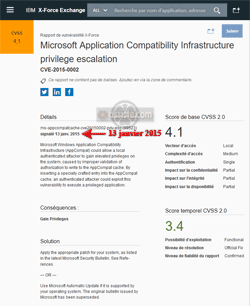

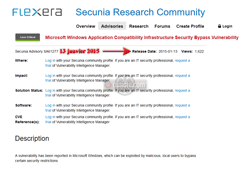

- Google est un CNA (CVE Numbering Authority) (pour des produits spécifiques qu'il édite : Android, Chrome et Chrome OS) et sait donc parfaitement ce qu'est le dictionnaire des CVE. Google ni personne ne publiera un CVE à propos de cette faille et personne n'en parlera, pas même les éditeurs professionnels d'alertes comme Secunia. Personne n'a vu le Project-zero Issue 118 (dans sa version masquée tant que l'échéance du délais n'est pas passée). Un numéro de CVE sera réservé, vide, vers mi novembre 2014, on ne sait pas à quelle intention. En réalité, il n'y a aucun enregistrement de la découverte de cette faille, nulle part. Absolument rien n'indique que Microsoft ait été informé.

- Project-zero Issue 118 bascule en « Full disclosure » le 29 décembre 2014.

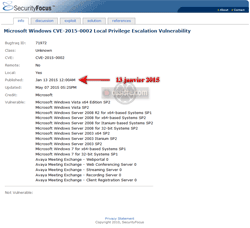

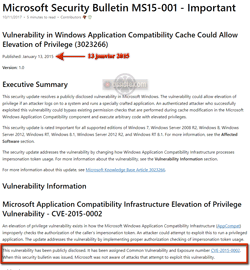

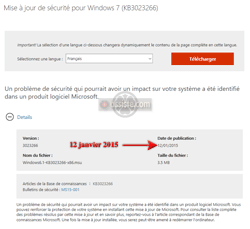

- Là, Microsoft est averti de cette faille et publie immédiatement un correctif distribué automatiquement avec le Windows Update du patch tuesday (mardi des patchs) du 13 janvier 2015. Un CVE est enregistré le même mardi 13 janvier 2015 sous le code CVE-2015-0002.

Cette tromperie tente de faire croire à un laxisme de Microsoft mais prouve, surtout, que Google s'est livré à une tromperie et n'a jamais prévenu Microsoft le 30 septembre 2014 afin, 90 jours plus tard, de tirer à boulets rouges sur son concurent.

Ceci relance les commentaires et polémiques sur l'utilité ou la nocivité du « Full disclosure » et met Google en position de tricheur. - Dans le commentaire 25 de la publication de la découverte, Google se défend de n'avoir pas révélé cette découverte jusqu'au 29 décembre 2014 (jour du « Full disclosure »).

« Tout d'abord, pour que tout soit clair, le problème ahcache.sys/NtApphelpCacheControl a été signalé à Microsoft le 30 septembre. Vous pouvez le voir dans l'étiquette "Reported" dans le panneau de gauche de ce blog. Ce rapport initial comprenait également la déclaration de délai de divulgation de 90 jours que vous pouvez voir ci-dessus, qui dans ce cas a été dépassée. »

Les références :

- Annonce de la création de Project-Zero

- Project-zero Issue 118

- CVE-2015-0002

- Project-zero MSRC-20544

- Microsoft KB3023266

- Script de test de la vulnérabilité par securityfocus.com (nécessite l'installation de Metasploit)

- Liste des CVE

- Liste des entrées du Project-Zero

- NtApphelpCacheControl

Découverte d'une faille de sécurité - Project-zero Issue 118, CVE-2015-0002, MSRC-20544, Microsoft KB3023266, NtApphelpCacheControl

Découverte d'une faille de sécurité - Project-zero Issue 118, CVE-2015-0002, MSRC-20544, Microsoft KB3023266, NtApphelpCacheControl

Découverte d'une faille de sécurité - Project-zero Issue 118, CVE-2015-0002, MSRC-20544, Microsoft KB3023266, NtApphelpCacheControl

Découverte d'une faille de sécurité - Project-zero Issue 118, CVE-2015-0002, MSRC-20544, Microsoft KB3023266, NtApphelpCacheControl

|

CVE - Tromperie et Full disclosure

Les encyclopédies |

|---|