Assiste News Dossiers EncyclopÊdie Comment Logithèque Alternathèque Crapthèque Outils Forum Boutique ? W TDF

Assiste.com

|

|

|

TeslaCrypt

TeslaCrypt : ransomware de type cryptoware (attaque en chiffrement de tous les fichiers utilisateur puis demande de rançon). Ces attaques sont irrÊversibles. On paye la rançon ou on perd tous ses fichiers (sauf à avoir des sauvegardes).

|

||

|---|---|---|

TeslaCrypt

TeslaCrypt

TeslaCrypt est un  Ransomware  (logiciel de demande de rançon) de type  Cryptoware .

- Tous les fichiers utilisateurs des types suivants (cette liste peut varier d'une version à une autre du  Cryptoware  TeslaCrypt) sont chiffrÊs (cryptÊs) en utilisant, parait-il, un algorithme de chiffrement RSA 2048, ce qui est totalement irrÊversible sans la clÊ de dÊchiffrement qu'il faut acheter auprès du cybercriminel en payant une rançon.

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt.

- Cette attaque dĂŠtruit ĂŠgalement les copies de sĂŠcuritĂŠ faites par Windows (les ÂŤ Versions prĂŠcĂŠdentes Âť dans les propriĂŠtĂŠs des fichiers) si tant est qu'elles soient activĂŠes, ce qui n'est jamais le cas par dĂŠfaut et dont la procĂŠdure et la mise en Ĺuvre sont totalement inconnues des utilisateurs

Sauvegardes des fichiers par Windows - Versions prĂŠcĂŠdentes des fichiers

Il n'y a que trois solutions.

- Repartir des sauvegardes (s'il y en a)

- Payer la rançon

- Tout perdre

18.05.2016 : Solution de dĂŠchiffrement de TeslaCrypt

Les cybercriminels ayant dĂŠveloppĂŠ TeslaCrypt mettent un terme Ă leur ransomware TeslaCrypt (et passent Ă un autre ransomware) et, Ă la surprise gĂŠnĂŠrale, rĂŠpondent Ă une question d'ESET en donnant la clĂŠ passe-partout de dĂŠchiffrement de tous les fichiers qui auraient put ĂŞtre cryptĂŠs avec TeslaCrypt dans le passĂŠ.

Si les victimes ont conservÊ leurs disques durs cryptÊs, après dÊcontamination avec Malwarebytes Anti-Malware (MBAM), il est possible de rÊcupÊrer tous les fichiers cryptÊs portant une extension .xxx, .ttt, .micro, .mp3 (ainsi que les fichiers cryptÊs sans extension).

Tesla Decoder et l'article de Grindler (Lawrence Abrams - BleepingComputer)

TeslaCrypt (et son petit frère Alpha Crypt) sont des  Ransomware  (logiciel de demande de rançon) de type  Cryptoware  qui ciblent toutes les versions de Windows (Windows XP, Windows Vista, Windows 7, Windows 8 et Windows 10 au moment de l'Êcriture de cet article).

TeslaCrypt est apparu vers la fin de FĂŠvrier 2015 et Alpha Crypt vers la fin d'Avril 2015.

Lorsque vous êtes infectÊ par TeslaCrypt ou Alpha Crypt, ces  Cryptoware  analysent votre ordinateur, sur l'ensemble de vos lettres de lecteurs, à la recherche de vos fichiers de donnÊes. Windows lui-même et les applications sont ignorÊes de manière à ce que l'ordinateur puisse continuer à fonctionner afin d'aller sur Internet et payer la rançon. Les fichiers de donnÊes sont chiffrÊs (cryptÊs) en utilisant un chiffrement AES. Ils ne peuvent plus être ouverts sans être dÊchiffrÊs et il n'existe pas de solution de dÊchiffrement de l'AES (c'est un chiffrement dur et sÝr).

Notons que le cybercriminel derrière TeslaCrypt et Alpha Crypt prÊtend utiliser une clÊ asymÊtrique RSA 2048. Dans la rÊalitÊ, les fichiers chiffrÊs (en tout cas avec les premières versions de TeslaCrypt ou Alpha Crypt) le sont en AES symÊtrique. Mais au 2 dÊcembre 2015, la version 8 de TeslaCrypt est apparue et on ne sait pas encore comment elle fonctionne. On ne sait pas, non plus, quelle est la duretÊ du chiffrement. Il n'est pas certain qu'il s'agisse d'un chiffrement utilisant une clÊ de 2048 bits car le cybercriminel a besoin que le chiffrement soit rapidement effectuÊ afin de minimiser les chances d'être dÊtectÊ avant la fin du chiffrement de tous les fichiers utilisateur.

Les fichiers chiffrÊs avec TeslaCrypt ou Alpha Crypt sont renommÊs avec un nouveau suffixe, toujours le même pour tous les fichiers chiffrÊs. Les suffixes utilisÊs pour les fichiers chiffrÊs sont variables : .ecc, .ezz, .exx, .xyz, .zzz, .aaa, .abc, .ccc, etc. ... En dÊcembre 2015, on a vu apparaÎtre le suffixe .vvv. Il existe une version de TeslaCrypt qui ne modifie pas les noms des fichiers.

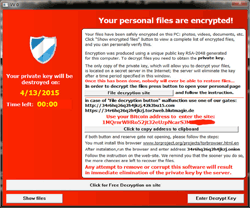

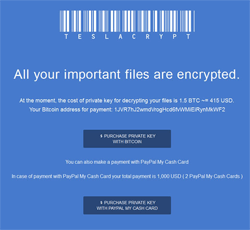

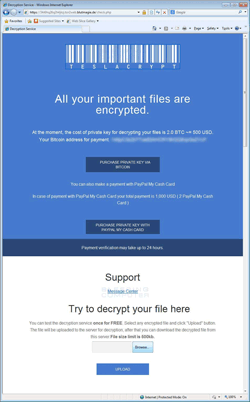

Une fois le chiffrement terminÊ, TeslaCrypt ou Alpha Crypt affiche une application qui contient des instructions sur la façon de rÊcupÊrer vos fichiers. Ces instructions incluent un lien vers un site de service de dÊcryptage, derrière un rÊseau TOR (rendant le cybercriminel indÊtectable), qui vous informera du montant de la rançon, de la quantitÊ de fichiers cryptÊs, et vous donnera des instructions sur la façon de payer. Le coÝt de la rançon commence à environ 500 $ (USD) et est payable par l'intermÊdiaire de Bitcoins. L'adresse Bitcoins que vous devez utiliser pour le paiement est diffÊrente pour chaque victime.

TeslaCrypt ou Alpha Crypt vous donne ĂŠgalement un lien vers lequel vous pouvez vĂŠrifier que la clĂŠ de dĂŠchiffrement dont dispose le cybercriminel fonctionne bien : vous pouvez demandez, une seule fois, le dĂŠchiffrement d'un seul fichier (dont la taille doit ĂŞtre infĂŠrieure Ă 500 KO).

TeslaCrypt, comme Alpha Crypt, et comme tous les  Cryptowares , donne une date limite. GÊnÊralement, les cybercriminels exigent un paiement sous 2 ou 3 jours après quoi ils dÊtruisent purement et simplement la clÊ de dÊchiffrement. Plus rien ni personne ne peut alors dÊchiffrer les fichiers, pas même le cybercriminel.

Il a existÊ, avec les toutes premières versions de TeslaCrypt ou Alpha Crypt, une possibilitÊ de dÊcrypter les fichiers gratuitement (un bug s'Êtant glissÊ dans le  Cryptoware  (la clÊ de dÊchiffrement Êtait planquÊe dans l'ordinateur de la victime). Ce n'est plus le cas avec les dernières versions de TeslaCrypt ou Alpha Crypt. Toutefois, on ne dÊsespère pas de trouver un moyen de dÊchiffrer gratuitement les fichiers chiffrÊs.

Conservez les fichiers chiffrĂŠs sans rien toucher

Si les fichiers chiffrÊs ont une importance vitale et que vous envisagez de payer le rançon, ou si vous ne voulez pas payer la rançon mais espÊrez un jour pouvoir dÊchiffrer les fichiers cryptÊs, il faut sauvegarder les disques sur lesquels des fichiers sont compromis, sans rien modifier.

COUPEZ TOUT - NE TOUCHEZ A RIEN

COUPEZ votre ordinateur !

Ne faites rien dessus.

Sortez le disque dur et faites en un clone sur un banc de copie de manière à avoir la possibilitÊ, si un jour un outil de dÊchiffrement gratuit existe, de rÊcupÊrer vos fichiers.

Â

Si vous avez une copie de sĂŠcuritĂŠ de vos fichiers, analysez votre disque de sĂŠcuritĂŠ sur une autre machine, ne contenant aucune donnĂŠe sensible, et elle-mĂŞme totalement fiable et analysĂŠe :

ProcĂŠdure gratuite de dĂŠcontamination anti-malwares, anti-crapwares, anti-adwares

En particulier, analysez avec Malwarebytes Anti-Malware (MBAM) et avec Hitman Pro (HitmanPro).

En principe, ne jamais payer car cela encourage les cybercriminels mais, si vous êtes obligÊ de passer au paiement, NE DETRUISEZ AUCUN FICHIER, NE MODIFIEZ RIEN, NE TOUCHEZ PAS AUX SUFFIXES sur votre ordinateur, dans la mesure oÚ la procÊdure de dÊchiffrement, après paiement de la rançon, risque d'avoir besoin de ses fichiers inscrits sur votre disque dur.

Si vous choisissez de payer, le dÊchiffrement de vos fichiers risque d'être très long, selon leur nombre et la machine (plusieurs heures...).

Â

Comment je me fais infecter par TeslaCrypt ou Alpha Crypt

Ces attaques sont perpÊtrÊes, essentiellement, de deux manières :

- Pièce jointe d'un Email, or on sait que l'internaute " normal " clique d'abord pour ouvrir la pièce jointe et rÊflÊchi (rarement et trop tard) après.

- PrĂŠcĂŠdĂŠes d'un scan de failles de sĂŠcuritĂŠ. Il existe des dizaines de scanners de failles de sĂŠcuritĂŠ qui embarquent des centaines de signatures de failles Ă rechercher dans des dizaines d'applications dont les navigateurs Firefox, Microsoft Internet Explorer, Microsoft Edge, Opera, Google Chrome, Safari, K-Meleon, etc. ... ainsi que dans les technologies, dont, par exemple :

- Flash Player (quelle est ma version et Mise Ă jour)

- Silverlight (quelle est ma version et Mise Ă jour)

- Acrobat Reader (quelle est ma version et Mise Ă jour)

- Java (quelle est ma version et Mise Ă jour)

- ActiveX

- Etc. ...

Â

PrĂŠvention :

- Le bon sens

- Les mises Ă jour officielles permanentes

- Les sauvegardes off-line et les copies de sĂŠcuritĂŠ, dont Sauvegardes des fichiers par Windows - Versions prĂŠcĂŠdentes des fichiers

- La lutte contre le virus PEBCAK (Virus Pebcak)

- La version gratuite (ou plus) de http://www.bleepingcomputer.com/forums/t/572146/cryptomonitor-stop-all-known-crypto-ransomware-before-it-encrypts-your-data/

- La version gratuite (ou plus) de Cryptoprevent Malware Prevention

Â

Â

Un espoir (sans trop d'espoir)

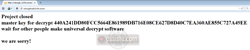

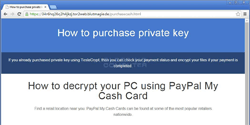

Les images ĂŠcran qui permettent de reconnaĂŽtre que vous ĂŞtes victime de TeslaCrypt.

- Il existe un outil de dĂŠchiffrement gratuit qui ne concerne que les fichiers chiffrĂŠs lorsqu'ils ont comme suffixe .ECC, EZZ et .EXX. Vous pouvez l'essayer avec vos propres fichiers chiffrĂŠs mais c'est probablement sans espoir

TĂŠlĂŠcharger http://download.bleepingcomputer.com/BloodDolly/TeslaDecoder.zip

Suivre ce fil de discussion Ă propos de cet outil :

http://www.bleepingcomputer.com/forums/t/576600/tesladecoder-released-to-decrypt-exx-ezz-ecc-files-encrypted-by-teslacrypt/

- Talos Security Intelligence and Research Group (Talos) (le groupe qui maintient les règles de Snort, ClamAV, SenderBase.org et SpamCop), a dÊveloppÊ pour CISCO un outil gratuit à essayer :

https://github.com/vrtadmin/TeslaDecrypt/tree/master/Windows

ou

http://www.talosintel.com/teslacrypt_tool/

L'outil cherche un fichier qui serait nommĂŠ key.dat sur votre disque dur et, s'il en trouve un, il vous demande si vous voulez tenter de dĂŠcrypter les fichiers d'un rĂŠpertoire ou tous les fichiers.

Si l'outil ne trouve pas un fichier key.dat faites vous-même une recherche et, si vous en trouvez un, copiez-le dans le rÊpertoire oÚ vous avez installÊ TeslaDecrypt et relancez-le.

Lire http://blogs.cisco.com/security/talos/teslacrypt

Note â Sauvegardez les fichiers chiffrĂŠs avant d'essayer cet outil car, si cela ne fonctionne pas, il faut revenir aux fichiers chiffrĂŠs pour tenter autre chose (dont le paiement de la rançon).

Comme d'habitude, cette solution ayant ĂŠtĂŠ dĂŠvoilĂŠe (en avril 2015), le cybercriminel a certainement trouvĂŠ un correctif Ă son bug (il ne devrait plus y avoir de fichier key.dat.

- Il semble que TeslaCrypt cible prĂŠfĂŠrentiellement les machines sur lesquelles tournent certains jeux vidĂŠo, comme :

- Assassinâs Creed

- Bioshock 2

- Call of Duty

- DayZ

- Diablo

- Dragon Age

- Dragon Age Origins

- EA Sports

- F.E.A.R. 2

- Fallout

- Jeux vidĂŠo basĂŠs sur le moteur Unreal Engine 3

- League of Legends

- Les jeux crĂŠĂŠs avec le logiciel de crĂŠation de jeux vidĂŠo RPG Maker (utilisant, ou non, les scripts RGSS)

- Les jeux de la sociĂŠtĂŠ Bethesda Softworks

- Minecraft

- Skyrim animation

- Stalker

- StarCraft

- Steam NCF Valve Pack

- Unity Scene

- Unreal 3

- World of Tanks

- World of Warcraft

Si la machine attaquĂŠe est juste une machine de jeux, sans fichiers de donnĂŠes personnelles, il est très probable que les fichiers perdus n'aient aucun intĂŠrĂŞt et que l'on puisse totalement ignorer la demande de rançon, mĂŞme si cela rend malade le joueur qui risque, dans certains cas, de perdre sa progression dans le jeu ou les bonus et objets accumulĂŠs. - Assassinâs Creed

- Flash Player (quelle est ma version et Mise Ă jour)

22.12.2015 - 23h14 - Paris - (Assiste - Pierre Pinard) - Initial

|

|

|