Assiste.com

Contrôle de compte utilisateur (UAC)

Contrôle de compte utilisateur (UAC)

cr 01.04.2012 r+ 21.08.2020 r- 20.04.2024 Pierre Pinard. (Alertes et avis de sécurité au jour le jour)

Dossier (collection) : Encyclopédie |

|---|

| Introduction Liste Malwarebytes et Kaspersky ou Emsisoft (incluant Bitdefender) |

| Sommaire (montrer / masquer) |

|---|

Durant des années, les utilisateurs de Windows et les responsables de la sécurité des systèmes d'information ont critiqué la trop grande facilité avec laquelle il était possible de faire tout et n'importe quoi sous Windows.

Il faut tout de même rappeler que si Windows n'avait pas été aussi " permissif ", jamais la micro informatique n'aurait eu la pénétration qu'elle connaît dans notre vie et que la société en elle même serait différente.

La contre-partie de cette permissivité a été l'explosion de la cybercriminalité. Arriva alors, un peu tardiviment, le temps où des mesures de protection en amont des attaques, et non plus des mesures de correction et de décontamination en aval, après réussite d'une attaque, furent indispensables et furent mises en place.

L'une de ces mesures essentielles de protection, en amont, est mise en place avec le Contrôle de compte utilisateur (UAC ( User Account Control )), à partir de Windows Vista.

Cette disposition fait en sorte que, même si l'utilisateur est sous un compte administrateur (avec les droits les plus élevés, les droits administratifs), il ne travaille jamais avec ces droits mais avec ceux d'un simple utilisateur " normal " (privilèges réduits). Mais, s'il a besoin, momentanément et ponctuellement, des droits administratifs, il peut le demander sans fermer sa session et ouvrir une autre session sous un compte administratif.

Le besoin d'utiliser les droits administratifs n'est quasiment jamais requis. Le fait, pour un utilisateur, d'être tout le temps identifié en tant qu'administrateur, avec les droits assortis, permet à un cyberriminel ou une cybercriminalité, pénétrant une machine, de bénéficier immédiatement, et totalement, de tous ces droits alors qu'ils sont totalement inutiles dans 99,999% des cas.

L'excellent principe, à partir de Windows Vista, est que l'utilisateur, même sous un compte administratif, n'a que des droits réduits.

Si vous avez besoin, momentanément, pour un programme, de vos droits et privilèges administratifs, il suffit de :

Localiser le programme, avec l'Explorateur Windows ou, simplement, son raccourci.

Faire un clic droit sur ce " fichier exécutable "

Cliquer sur "Exécuter en tant qu'administrateur "

Le programme se lance, juste pour cette fois, avec vos privilèges administratifs et, une fois le programme fermé, cette élévation de privilèges est perdue. S'il est nécessaire de relancer le programme avec, encore une fois, une élévation de privilèges, il faut recommencer la manipulation. Tous les autres programmes, qui s'exécutent simultanément, ne sont pas touchés et continuent à s'exécuter sans privilèges particuliers.

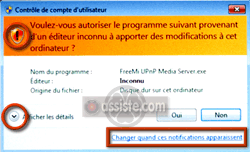

Certaines applications (typiquement, un programme d'installation d'une application) nécessitent des privilèges administratifs. L'utilisateur n'a pas besoin de demander l'élévation de privilège. Windows dispose d'un mécanisme qui détecte ce type d'applications et demande, de lui-même, à l'utilisateur, en affichant une invite de validation, l'autorisation de s'exécuter avec élévation de privilèges.

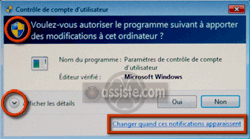

Lorsque vous voyez cette invite de validation, acceptez-la si vous êtes à l'origine de cette alerte (vous souhaitez, par exemple, installer une application ou modifier le système), sinon, rejetez-la.

| Aidez Assiste – autorisez quelques publicités et cliquez-les |

4 minutes pour survivre

On peut voir, sur les forums, quantité de demandes d'utilisateurs souhaitant désactiver le Contrôle de compte utilisateur (UAC ( User Account Control )) pour ce motif existentiel : « C'est ennuyeux » !

C'est une folie ! La désactivation du Contrôle de compte utilisateur (UAC) réduit considérablement la sécurité de votre système. Assiste vous recommande de ne jamais désactiver le contrôle de compte d'utilisateur (UAC).

Rappel :

Sans couches de protection, et en offrant aux cybercriminels tous les droits sur une machine (droits administratifs), votre machine sera scannée en moins de 4 minutes après votre connexion à l'Internet. Le Contrôle de compte utilisateur (UAC) doit être activé et poussé à son maxiumum de manière permanante (ce réglage doit être fait définitivement).

Si votre machine est pénétrée, vous n'êtes pas victime d'une cybercriminalité mais, en termes de droits, complice du cybercriminel par votre passivité.

| Aidez Assiste – autorisez quelques publicités et cliquez-les |

Réglage du " Contrôle de compte utilisateur " (UAC)

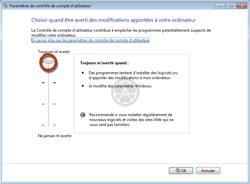

Sous les systèmes d'exploitation postérieurs à Windows XP, vous DEVEZ être interrompus, sinon, votre réglage du " Contrôle de compte utilisateur " (appelé aussi " UAC " ( User Account Control )) est mal fait. Il doit être activé et être le suivant :

Sous les systèmes d'exploitation postérieurs à Windows XP, vous DEVEZ être interrompus,

sinon, votre réglage du " Contrôle de compte utilisateur " (UAC) est mal fait.

Si ce n'est pas le cas, faire :

Démarrer ![]() Panneau de configuration

Panneau de configuration ![]() Afficher par « Petites icônes »

Afficher par « Petites icônes » ![]() Comptes d'utilisateurs

Comptes d'utilisateurs

Sous Vista : « Activer ou désactiver le contrôle des comptes d'utilisateurs » et cocher ou décocher (pas recommandé du tout) la case à cocher.

Sous Windows 7 / 8 : Modifier les paramètres de contrôle de compte d'utilisateur et faire glisser le curseur de « Ne jamais m'avertir » (l'UAC est désactivé - pas recommandé du tout) à « Toujours m'avertir " (vivement recommandé).

Vous pouvez également accéder à ces réglages lorsque l'invite de validation s'affiche. Dans cette fenêtre, vous demandant d'accepter une élévation de privilège, cliquez sur « Changer quand ces notifications apparaissent ».

| Aidez Assiste – autorisez quelques publicités et cliquez-les |

Le rôle du contrôle de compte d'utilisateur est de vous prévenir avant que des modifications nécessitant une autorisation de niveau Administrateur soient effectuées sur votre ordinateur. Le paramètre par défaut du contrôle de compte d'utilisateur vous avertit lorsque des programmes tentent de procéder à des modifications sur votre ordinateur, mais vous pouvez contrôler sa fréquence de notification en réglant certains paramètres.

Le tableau suivant donne une description des paramètres du contrôle de compte d'utilisateur et précise l'impact potentiel de chaque paramètre sur la sécurité de votre ordinateur.

Paramètre | Description | Impact sur la sécurité |

|---|---|---|

Toujours m’avertir |

|

|

M’avertir uniquement quand des programmes tentent d'apporter des modifications à mon ordinateur |

|

|

M’avertir uniquement quand des programmes tentent d'apporter des modifications à mon ordinateur (ne pas estomper mon Bureau) |

|

|

Ne jamais m’avertir |

|

|

| Aidez Assiste – autorisez quelques publicités et cliquez-les |