Assiste News Dossiers Encyclopédie Comment Logithèque Alternathèque Crapthèque Outils Forum Boutique ? W TDF

Assiste.com

|

|

|

Bloquer les malveillances - Les mécanismes publicitaires représentent 25% des attaques

Bloquer la publicité sur le Web, c'est bloquer 25% des malveillances !

Bloquer les malveillances - Les mécanismes publicitaires vecteurs de malveillances

Bloquer les malveillances - Les mécanismes publicitaires vecteurs de malveillances

Action rapide - Pas le temps de lire.

Bloquer la surveillance, les Web-Bugs, l'exploitation du contenu des entêtes des requêtes HTTP, le tracking, le profiling, etc. ... passe par le blocage des mécanismes publicitaires et des mécanismes assimilés, qui servent d'alibi à la surveillance, sous prétexte d'analyse comportementale pour permettre un marketing comportemental. Deux approches :

- Installer Adblock Plus seul (très insuffisant)

- Télécharger et installez Adblock Plus dans votre navigateur

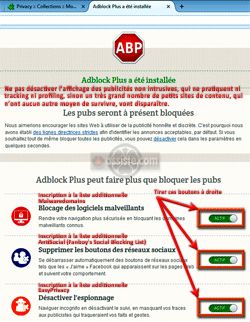

- Sur la page vous confirmant la bonne installation d'Adblock Plus, tirez immédiatement à droite les trois boutons suivants.

Il n'y a rien d'autre à faire, ni maintenant ni plus tard (vous n'avez rien à faire de particulier).

Cela correspond à vos inscriptions aux bases de signatures et de règles suivantes :

- AntiSocial (Fanboy's Social Blocking List) - Blocage de l'espionnage et de la surveillance ( pudiquement appelé tracking ) par les réseaux sociaux avec leurs boutons (J'aime, Plus 1, etc. ...) servant de Web-Bug

- EasyPrivacy - Blocage de l'espionnage et de la surveillance ( pudiquement appelé tracking ) par les acteurs de pur tracking (sans activité publicitaire), comme :

- Les sites de statistiques pour webmasters qui n'ont d'autre raison d'être que de faire du tracking et de vendre ces données volées (offrir des statistiques gratuites aux webmasters n'est que l'alibi pour être présent dans toutes les pages les sites visités).

- Les sites de gadgets (inutiles et hostiles dans 99,999%) qui n'ont d'autre raison d'être que de faire du tracking et de vendre ces données volées (le gadget en lui-même (météo, horloge, news, etc. ...) n'est que l'alibi pour être présent et actif en continu dans les ordinateurs).

- Les sites qui se greffent à d'autres sites, comme Disqus, etc. ...) qui n'ont d'autre raison d'être que de provoquer des requêtes http afin de capturer des entêtes de requêtes, de faire du tracking et de vendre ces données volées. Pourquoi croyez-vous que ces " services ", qui nécessitent de très gros moyens en data-center et bande passante, soient gratuits.

- Les sites qui offrent des trucs gratuits en ligne, non copiables mais utilisables uniquement en faisant des appels à des serveurs afin de faire du tracking (dont vos centres d'intérêts par l'exploitation des entêtes HTTP dans les requêtes HTTP) et d'exploiter et / ou vendre ces données surveillées et collectées :

- Services (Sites) offrant des smileys et émoticônes

- Services (Sites) hébergeant votre avatar pour le retrouver sur de nombreux forums et blogs. Le site Gravatar est l'un des plus importants sites d'espionnage et de surveillance après Google)

- Services (Sites) hébergeant polices de caractères (serveurs de Google)

- Serveurs d'APIs (serveurs de Google)

- Etc. ...

- Etc. ...

- Les sites de statistiques pour webmasters qui n'ont d'autre raison d'être que de faire du tracking et de vendre ces données volées (offrir des statistiques gratuites aux webmasters n'est que l'alibi pour être présent dans toutes les pages les sites visités).

- Malwaredomains - Blocage de l'accès à tous les sites identifiés comme présentant un danger (au sens de la sécurité de votre ordinateur et / ou de vos données).

- AntiSocial (Fanboy's Social Blocking List) - Blocage de l'espionnage et de la surveillance ( pudiquement appelé tracking ) par les réseaux sociaux avec leurs boutons (J'aime, Plus 1, etc. ...) servant de Web-Bug

- Télécharger et installez Adblock Plus dans votre navigateur

- Installer Adblock Plus dans le cadre d'une procédure plus vaste

Procédure complète de blocage de la publicité et de protection de la vie privée

25% des publicités Web sont uilisées pour implanter des malveillances

25% des publicités Web sont uilisées pour implanter des malveillances

Les malveillances sont déployées par divers moyens. L'un d'entre eux utilise les mécanismes publicitaires. Bloquer la publicité conduit à bloquer 25% des déploiements de malveillances.

Tableau :

Pratiques Web déclanchant des blocages, selon les sondes de Symantec (produits Norton Antivirus...), dans une analyse 2013 produite en avril 2014.

| Rang | Pratiques Web, supports de mécanismes publicitaires dont un % est utilisé pour déployer des malveillances |

2013 | 2012 |

|---|---|---|---|

| Réseaux sociaux | 39,0% | 24,1% | |

| Mécanismes publicitaires (bannières, pop-ups...) | 24,4% | 31,8% | |

| Streaming Media | 5,2% | 9,0% | |

| Informatique & Internet | 4,5% | 4,0% | |

| Hébergement de sites | 3,7% | 2,8% | |

| Chat (zones de chat sur le Web) | 2,9% | 4,7% | |

| Recherches (moteurs menteurs...) | 2,8% | 1,7% | |

| Peer-to-Peer (P2P) | 2,7% | 3,3% | |

| Jeux | 2,6% | 1,9% | |

| Informations (News) | 1,3% | 1,7% |

Les mécanismes utilisés par les publicités piégées pour implanter des malveillances

Les mécanismes utilisés par les publicités piégées pour implanter des malveillances

Drive-by downloadIngénierie sociale

Les mécanismes utilisés par les publicités pour implanter des malveillances

Selon une étude réalisée par Dasient le 10 mai 2010 et publiée par ZDNet le 18 mai 2010, 1.300.000 publicités malicieuses, piégées, étaient vues chaque jour (ce nombre étant en augmentation rapide) avec 59% d'entre elles utilisant un " Drive-by download " implantant des PUP - (Potentially Unwanted Program - Logiciels non désirés) et les 41% restant conduisant à de faux logiciels de sécurité appelés Fake (Fake security software, Fake antivirus, Fake AV) ou Rogues, qui sont soit des Crapwares, soit des Scarewares répertoriés dans la Crapthèque.

Certaines " pseudo publicités " sont très bien rémunérées par les cybercriminels et certains administrateurs vont les privilégier. Elles sont très bien faites, convaincantes, et incitent l'internaute à cliquer dessus. Elles conduisent à des pièges (exemple, Fausses mises à jour Java), servant à l'implantation de portes dérobées (Backdoor) permettant la prise de contrôle à distance de l'ordinateur (BotNet et Zombie), ou vous dirigeant vers des d'outils de phishing vous conduisant à révéler ce qui devrait rester caché, comme vos comptes bancaires et identifiants, etc. ...

Synopsis de la chaîne publicitaire sur le Web

Synopsis de la chaîne publicitaire sur le Web

La publicité vue sur le Web n'est que la partie visible de l'iceberg.

Tous les sites qui affichent de la publicité font appel à des régies publicitaires extérieures. Le travail du propriétaire du site (l'administrateur) se limite à permettre à ces régies d'utiliser telles et telles surfaces des pages du site (bannières publicitaires), qui ont été réservées à cet effet, pour y afficher ces publicités.

Pour vous délivrer une publicité censée vous intéresser, vous correspondre, les régies publicitaires doivent vous connaître. Pour y arriver, elles espionnent (pudiquement appelé " Tracking ") chaque instant de votre vie privée, chaque geste, chaque déplacement sur le Web, chaque page vue, chaque mot clé recherché, chaque lien cliqué, chaque géolocalisation... Elles développent de véritables usines à gaz pour y arriver. Tout ceci est capturé et conservé, sans limitation de quantité ni de durée, depuis votre toute première connexion avec votre tout premier ordinateur, par des milliers de sociétés, officines et organisations espionnes. Connu sous les noms de "Tracking" suivi de "Profiling", il s'agit de vous connaître mieux que vous ne vous connaissez vous-même, mieux que votre mère ne vous connaît.

Chaîne de la publicité sur le Web et du Tracking, Profiling, Marketing comportemental, Marketing temps réel

Rappel :

Le choix des régies publicitaires et le choix des thèmes publicitaires affichés relèvent de l'administrateur et ce choix est un compromis entre règles éditoriales du site, éthiques et morales d'un côté, revenus financiers de l'autre. Les plus gros revenus, pour l'administrateur du site, seront générés avec des publicités vulgaires, voire pornographiques (ainsi va la nature humaine), ou des publicités piégées.

Des déclarations comme " Ceux qui n'ont rien à cacher n'ont rien à craindre " vide et annihile la notion même de " Vie privée ". Avoir une vie privée n'est pas une option ! La vie privée est privée et doit le rester ! Mais, selon ces gens là : " Pour faire des profits, il faut faire des profils ". Stop !

Jean-Pierre Claris de Florian - 1755 - 1794

" Pour vivre heureux, vivons cachés. "

Barres d'outils et publicités (point 2 du schéma) :

Article complet : Barres d'outils

Il n'y a que 5 ou 6 sociétés au monde capables de développer un système d'exploitation, l'outil le plus proche de tout ce que fait l'internaute pour l'espionner afin, entre autres, de lui délivrer des publicités ciblées.

Il n'y a que 4 ou 5 sociétés au monde capables de développer un navigateur pour espionner toute la navigation des internautes (sauf Firefox).

Il n'y a que 3 ou 4 sociétés au monde capables de développer un moteur de recherche afin de connaître tous les centres d'intérêt des internautes, toutes leurs recherches.

Lorsque l'on n'est pas capable de faire partie de ces quelques sociétés du premier cercle du pouvoir sur le Web, on développe des barres d'outils que l'on implante, souvent en violant l'internaute, dans les navigateurs. Les barres d'outils, dont aucune n'a le moindre intérêt (tout ce qu'elles permettent peut être obtenu autrement), ne servent qu'à espionner les internautes et à faire remonter les informations. Certaines vous obligent à passer par un moteur de recherche menteur.

Des barres d'outils pour se faire de l'argent avec un moteur de recherche menteur

L'échange questions / réponses tournait autour du pourquoi de l'implantation de la barre d'outils « Crawler Toolbar » par l'installeur du crapware : Spyware Terminator, peu après que ce logiciel fut introduit dans la Crapthèque d'Assiste.com. Voici la justification de l'usage des barres d'outils, révélée (avouée) par l'administrateur de ce logiciel controversé.

Ceci se passait le mardi 10 juillet 2007, après à une longue polémique et prise de bec, où ils tentent de se défendre contre nos propos et répondent à nos questions (et celles du site Zebulon), ils finissent par s'énerver. En substance, cela peut se réduite à une question et une réponse :

- « Pourquoi implantez-vous une barre d'outils chez les internautes ? »

- « Pour que nous puissions nous faire de l'argent facilement, comme le font tous les autres, en les obligeant à passer par notre propre moteur de recherche. »

Ceci est extrait de ce fil de discussion (reproduction de l'intégralité de la réponse, en anglais, et détails de cet épisode houleux.).

Adware et publicités (point 2 du schéma) :

Article complet : Adwares

Un adware est un programme qui dirige des publicités ciblées vers votre ordinateur, avec votre consentement initial pour cette tâche, ou sans votre consentement. L'adware est la partie installée sur les ordinateurs cibles d'un ensemble de moyens coopérant ensembles dont les autres parties sont les moyens logiciels d'une régie publicitaire, dont l'établissement de vos profils (profiling) et son réseau de serveurs appelés adservers.

Espionnage et publicités (et bien d'autres choses dont Prism et Cie) (point 2 du schéma)

Articles complet : Spywares; Backdoors; etc. ...

Lorsque le dispositif d'espionnage est découvert et le public allerté, l'allibi avancé est, immédiatement " C'est pour mieux vous connaître et vous délivrer des publicités pour des choses qui vous intéressent ". Nous sommes donc espionnés pour notre bien ! Les internautes s'en foutent pourvu que l'on puisse continuer à regarder ce qui se passe en dessous de la ceinture ou quel évènement people fait la une. Malheureusement, on ne sait rien des autres usages faits de toutes nos données (on commence à en avoir une petite idée depuis les révélations feuilletonnées d'Edward Snowden ou les découvertes que cela se cache n'importe où, par exemple dans Siri d'Apple iOS...).

Étienne de La Boétie, dans "Discours de la servitude volontaire", en 1549 !

"C’est bien le peuple qui délaisse la liberté, et non pas le tyran qui la lui prend."

Ecrit par un adolescent de 18 ans, Étienne de La Boétie, dans "Discours de la servitude volontaire", en 1549 !

Contre-mesure :

Ceci sort du cadre du blocage de la publicité.

Web Bug et publicités (point 3 du schéma) :

Article complet : Web Bug

Le mécanisme utilisé par les Web Bug fait partie de l'Internet et du Web. Il ne nécessite l'implantation d'aucun outil d'espionnage dans l'ordinateur de l'utilisateur et permet de capturer vos données de navigation en provoquant une requête HTTP. Par curiosité, voir le Hit parade des utilisateurs de Web Bug.

Géolocalisation (point 3 du schéma) :

Article complet : Géolocalisation

Votre géolocalisation en continue est faites grace au GPS dans votre smartphone. La position géographique de chaque borne Wifi, dans le monde, est détectable avec une relative précision. La technique utilisée s'appelle Wardriving et utilise des véhicules équipés d'un micro-ordinateur avec carte Wifi et d'un récepteur GPS. De nombreux acteurs relèvent continuellement ces positions géographiques et en constituent des bases de données, certaines étant publiques. Une forme de triangulation, autorisée par le W3C depuis la version 5 de HTML, permet, à partir de toutes les bornes WiFi de votre voisinage (celles que vous voyez), de géolocaliser votre ordinateur, fixe ou mobile, avec une précision diabolique. Cela peut avoir une utilité : trouver un pizzeria proche de vous plutôt qu'à l'autre bout de la ville. Mais qui a autorisé ces sociétés à vous pister en temps réel et a conserver ces données ! On est en pleine violation de la vie privée. On a le sentiment d'être revenu au temps des RG ! Personne n'a a savoir ce que je fais, où et quand je le fais, etc. ...

Google réclame votre numéro de portable à corps et à cri, et vous êtes quelques centaines de millions à avoir ouvert un compte Google et à lui avoir donné ce numéro. L'un de ces acteurs, Google, a constitué sa propre base de données, privée, en pratiquant un War Driving scandaleux. Grace à votre manque de vigilance, Google se vante de pouvoir reconstituer la totalité de vos trajets, à la minute prêt ! Depuis 2011, de nombreuses recherches, révèlent le tracking de la géolocalisation dans le temps et dans l'espace. Vous trouvez cela " fun " ?! Ce n'est ni amusant, ni remarquable ! C'est de l'espionnage !

Script et publicités (point 3 du schéma) :

Article complet : Scripts

Dans chaque page Web visitée, certaines interactions entre vous et les serveurs délivrant le contenu de la page, sont écrites dans un langage de script (généralement JavaScript - on peut voir quelques Exemples de JavaScript et Tracking), ce qui donne une certaine " intelligence " à ces interactions. C'est le cas de la gestion des publicités. A chaque encart publicitaire dans une page Web correspond un script dans le code de la page Web, script qu'interprête et exécute votre navigateur grâce aux technologies embarquées. Le fait de bloquer certains scripts, ceux en relation avec des serveurs publicitaires, bloque simultanément l'affichage de la publicité (donc, également, les risque de cybercriminalités utilisant cette voie pour se propager) et le Tracking sous-jacent.

Contre-mesure :

Le blocage des scripts se fait avec l'outil de sécurité NoScript, un outil à large spectre dont l'un des effets colatéral est le blocage des publicités. NoScript n'est pas un outil que l'on installe et que l'on oublie - il faut le comprendre et interagir avec lui - seuls certains scripts, en fonction des serveurs avec lesquels ils conversent, doivent être bloqués.

Cookies et publicités (point 3 du schéma) :

Article complet : Cookie

Bloquer ou refuser les cookies n'a strictement rien à voir avec bloquer les publicités.

Un cookie est un micro fichier texte, d'un maximum de 4096 caractères. Un serveur peut déposer un cookie dans votre machine. Ce cookie sera attaché exclusivement à ce serveur et au site que vous avez visité. Le serveur d'une régie publicitaire déposera autant de cookies, dans votre machine, qu'il y a de sites que vous avez visité dont elle gère la publicité. Si plusieurs régies publicitaires interviennent sur le même site, il y aura plusieurs cookies par site visité.

La seule intervention des cookies dans la chaîne publicitaire est son utilisation pour stocker un Guid (un identificateur unique). L'adresse IP ne sert à rien pour vous identifier.

La suppression (ou le refus) des cookies fait perdre la possibilité aux régies publicitaire de vous profiler. Le Tracking aura toujours lieu mais il sera plus difficilement exploitable par les régies. Les publicités seront toujours vues, aux mêmes endroits, avec la même fréquence de matraquage, mais elles ne seront plus ciblées en fonctions de vos profils.

Un usage appréciable des cookies est la conservation de la date et heure de la dernière visite à un forum, par exemple. Ceci permet au forum de vous présenter les nouveaux messages depuis votre dernier passage.

GUID et publicités (point 3 du schéma) :

Article complet : Guid

Un GUID (ils furent découverts en 1995, juste après le rachat, par Microsoft, de la société d'espionnage FireFly) est un identificateur unique de l'utilisateur d'un ordinateur. S'il y a plusieurs utilisateurs sur un ordinateur, chacun étant identifié par un compte utilisateur (tel que le nom d'utilisateur et le mot de passe du Contrôle de compte utilisateur (UAC) de Windows), chaque utilisateur aura un GUID personnel. L'algorithme de calcul est le même pour toutes les régies publicitaires. Donc, si un GUID est le même dans le cookie attaché au site A, au site B, au Site C etc. ... c'est qu'il s'agit de la même personne. Toutes les données privées capturées et conservées indéfiniment, dont les moindres faits et gestes sur le Web, les déplacements, les pages visitées, les mots clé utilisés, la géolocalisation temps réel, etc. ... sont classées par GUID. Il devient facile d'analyser toutes les données d'un individu.

Le calcul d'un GUID se base sur des données fiables et pérennes comme la MAC Address ou le numéro de série du processeur, etc. ...

Un GUID est une donnée privée

Extrait de l'article 2 de la Loi n° 78-17 du 6 Janvier 1978 relative à l'informatique, aux fichiers et aux libertés (dite "Loi Foyer" et portant création de la Commission Nationale de l'Informatique et des Libertés : CNIL).

"Constitue une donnée à caractère personnel toute information relative à une personne physique identifiée ou qui peut être identifiée, directement ou indirectement, par référence à un numéro d’identification ou à un à plusieurs éléments qui lui sont propres."

Entêtes HTTP et publicités (point 3 du schéma) :

Article complet : Requête HTTP - Entête HTTP (et tracking)

Pour des raisons historiques de conception, mise au point et dépannage de l'Internet, les entêtes des requêtes HTTP contiennent diverses informations dont le "Referer" (la page qui vous a envoyé sur la page ou vous êtes actuellement). En capturant et stockant ces couples "page actuelle - page précédente", il est facile de reconstituer toute votre navigation sur le Web, depuis votre première connexion, il y a des années, avec votre premier ordinateur.

Boutons des réseaux sociaux et publicités (point 3 du schéma) :

Articles complet : Web Bug et Antisocial

Ces boutons agissent exactement comme des Web Bug et provoquent des requêtes HTTP.

Contre-mesure :

Antisocial

Compléter les données permettant de vous connaître (point 5 du schéma)

Les régies publicitaires achètent / échanges vos données avec d'autres régies et d'autres sociétés spécialisées dans le tracking des internautes (typiquement, Facebook, très gros vendeur de données privées, ainsi qu'après des sites de rencontre où vous faites, vous-mêmes, (gratuitement !) vos profils méticuleux et parfaitement réels afin que ces sites les revendent et se fassent du fric dans votre dos, sur votre dos.

Vos cercles de connaissances (amis, famille, collègues, etc. ...) sont espionnés, leurs identifiants relevés (pillages par réel espionnage, de vos carnets d'adresses Android, de vos cercles Google ou FaceBook...), Etc. ... Leurs profils servent à préciser vos profils.

On vous incite à déporter vos programmes et vos données vers des trucs flous et obscures, les " Clouds ". Plus rien ne vous appartient, pas même vos propres données privées.

Les données EXIF des photos que vous publiez sont analysées pour savoir où vous les avez prises (géolocalisation) et quand (horodatage).

Les visages, sur les photos que vous publiez, sont soumis à des logiciels de reconnaissance faciale pour savoir avec qui vous étiez.

Des logiciels spécialisés parcourent le Web et agissent en moteur de recherche de vos données privées. RIOT en est un exemple.

Les fichiers CSP permettant de vous classer dans une catégorie socioprofessionnelle sont achetés. Si vous êtes un CSP+, vous serez l'objet de toutes les " attentions " des régies publicitaires.

Cercles de connaissances et centres d'intérêts

Le principe du tracking et du profiling expliqué en 1833 :

Johann Wolfgang von Goethe

« Dis-moi qui tu hantes, je te dirai qui tu es. » Comprendre « On juge une personne d'après la société qu'elle fréquente. »

« Dis-moi de quoi tu t’occupes, je te dirai ce que tu deviendras. »

Goethe, en 1833, dans « Maximes et Réflexions. » - Traduction par Sigismond Sklover, 1842.

Article complet : Profilage - Profiling

Lorsque les régies arrivent, grace au Tracking, à avoir des quantités insoupçonnables d'informations sur vous, elles peuvent vous profiler. Elles vous connaissent alors mieux que vous ne vous connaissez vous-même, mieux que votre mère ne vous connaît. Les publicités seront choisies pour correspondre à vos goûts et penchants. Un ajustement en temps réel adaptera les choix de publicités qui vous sont délivrées à vous, pas à votre voisin, en fonction de ce que vous venez de faire, regarder, etc. ... dans les secondes précédentes, et en fonction de qui vous êtes.

Ciblage comportemental

Article complet : Ciblage comportemental

Le ciblage comportemental, prélude au Marketing Comportemental, consiste à établir le comportement instantané de chaque utilisateur d'un moyen de communication (ordinateur, smartphone, tablette, etc. ...) afin, sur l'Internet, de palier à la dilution de l'audience par la pertinence du message.

Le marketing comportemental.

Article complet : Marketing comportemental

Le marketing comportemental déplace le marketing du marketing produit vers le marketing consommateur.

Contre-mesures

Contre-mesures

Le blocage de la publicité

Le blocage de la publicité, quelle que soit sa forme (pop-up, pop-under, pop-up slider, pop-over, bannières, sky-scrapper, etc. ...) se fait essentiellement avec :

AdBlock Plus

Installer AdBlock Plus dans Firefox

Installer AdBlock Plus dans Opera

Installer AdBlock Plus dans Safari

Installer AdBlock Plus dans Internet Explorer

Installer AdBlock Plus dans Google Chrome

Installer AdBlock Plus dans K-Meleon

Installer AdBlock Plus dans Android

Le blocage du tracking se fait essentiellement avec :

Ghostery

DNT - Do Not Track

Do Not Track Me

EasyPrivacy

Références

Références

Ressources

Ressources

Requêtes similaires

Requêtes similaires

18.06.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour

18.06.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour de notre article antérieur (versions 1997-2007)

|

|

|