Assiste News Dossiers Encyclopédie Comment Logithèque Alternathèque Crapthèque Outils Forum Boutique ? W TDF

Assiste.com

|

|

|

10.04.2014 - Aujourd'hui à la une.

Faille Heartbleed dans OpenSSL

Une faille appelée Heartbleed a été découverte dans l'implémentation Open source de la couche SSL (Secure Sockets Layer) de chiffrement des communications entre clients et serveurs. Elle affecte tous les internautes du monde consultant un site sécurisé nécessitant une identification et une authentification par mot de passe, lorsque ce site est hébergé sur un serveur utilisant la sécurisation OpenSSL, c'est-à-dire presque tous les sites sécurisé du monde.

Faille Heartbleed dans OpenSSL

Faille Heartbleed dans OpenSSL

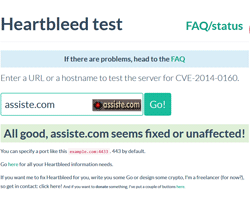

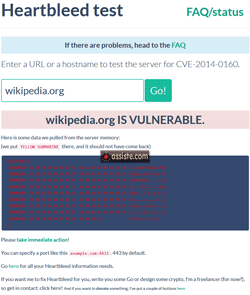

Utilisez l'action rapide suivante pour savoir si un site sécurisé (auquel vous accédez par httpS) que vous utilisez est hébergé sur un serveur affecté par la faille Heartbleed.

Faites ceci pour chacun des sites sécurisés que vous utilisez, principalement vos sites bancaires, d'achats, etc. ... et n'utilisez plus les sites vulnérables tant que l'administrateur du serveur qui l'héberge n'a pas corrigé la faille.

Véfifiez si l'un des sites que vous visitez en mode sécurisé (httpS) est affecté par la faille Heartbleed

Test du serveur d'un domaine (d'un site) pour la faille CVE-2014-0160

Heartbleed vulnerability-checking (Recherche de vulnérabilité Heartbleed)

Rappel : SSL et le mode Client/Serveur

Rappel : SSL et le mode Client/Serveur

Le transport de données dans le mode client/serveur, entre le « client » (votre ordinateur) et le « serveur » sur lequel se trouve un site utilisé, peut être sécurisé ou non sécurisé. Le « client » est, essentiellement, le navigateur Internet de l'internaute, comme Firefox, Internet Explorer, Opera, Google Chrome, Safari, etc. ..., le client de messagrie, comme Outlook Express, Outlook, Thunderbird, etc. ..., et toutes les applications communiquantes, dont les applications client/serveur comme FileZilla...) .

Lorsque vous consultez un site de recettes de cuisine, il n'est pas utile de s'identifier et il n'est pas utile de sécuriser le transport de données.

Lorsque vous travaillez sur vos comptes bancaires, sur le site de votre banque, etc. ... il est indispensable de vous identifier et il est indispensable que le transport de données (les transactions entre client/serveur) soit chiffré.

Il existe donc des protocoles de sécurisation des échanges, sur Internet, qui sont reconnus automatiquement par votre navigateur (qui vous le signale, historiquement avec l'apparition d'une clé ou un cadenas fermé dans le coin inférieur de l'écran ainsi qu'à gauche, dans la barre d'adresse. L'adresse elle-même de la page sécurisée commence par httpS:// au lieu de http:// pour les transactions non sécurisées.).

Ce protocole s'appelait initialement SSL. Il s'appelle, depuis 2001, TLS (Transport Layer Security) mais SSL (Secure Sockets Layer) reste le terme employé. Un autre protocole, appelé DTLS (Datagram Transport Layer Security) est une vaiante de SSL.

Il existe plusieurs implémentation de SSL, dont openSSL, GnuTLS et JSSE

openSSL présente une faille qui affecte les deux protocoles TLS et DTLS

openSSL présente une faille qui affecte les deux protocoles TLS et DTLS

Les deux protocoles TLS et DTLS sont affecté par une faille découverte et annoncée publiquement le 07.04.2014 (il ne s'agit pas d'une annonce Zero Day - cette faille existe dans plusieurs mises à jour successives d'openSSL, depuis deux ans).

Qui est affecté par la faille Heartbleed

La faille affecte tous les internautes du monde consultant un site sécurisé nécessitant une identification et une authentification par mot de passe, lorsque ce site est hébergé sur un serveur utilisant la sécurisation OpenSSL, c'est-à-dire presque tous les sites sécurisé du monde.

Toutes les données qui transitent entre le navigateur et le serveur (identifiant, mot de passe, et toutes les données, dont les numéros de cartes bancaires ou de comptes bancaires, etc. ...) sont chiffrées selon le protocole TLS ou DTLS. Outre les navigateurs (Firefox, Internet Explorer, Opera, Google Chrome, Safari, etc. ...), d'autres applications de communication utilisent cette couche de chiffrement, y compris le client de messagerie (Outlook Express, Outlook, Thunderbird, etc. ...).

OpenSSL, qui est un logiciel installé côté serveur, gère le chiffrement et le déchiffrement des transactions sécurisées.

La découverte, baptisée Heartbleed (cœur qui saigne), est créditée, initialement, à Neel Mehta de Google Security. Une équipe d'ingénieurs sécurité (Riku, Antti and Matti) de Codenomicon revendique également un travail sur cette faille et la mise en place de l'outil (Heartbleed vulnerability-checking) permettant de voir si vos sites, et donc vos transactions avec ces sites, sont affectés par cette faille.

Gravité de la faille Heartbleed dans openSSL

Gravité de la faille Heartbleed dans openSSL

Cette faille est d'une gravité extrême. Sur une échelle de 1 à 10, elle est classée 11.

Elle permet aux cybercriminels de pénétrer dans une zone de 64 KO de mémoire, sur les serveurs utilisant les versions 1.0.1 ou 1.0.2-beta releases d'OpenSSL (incluant les releases 1.0.1f et 1.0.2-beta1).

Dans ces zones peuvent être récupérés, en clair (après décryptage), des identifiants, mots de passe et autres données (numéros de cartes bancaires...) privées et censées être hautement protégées.

Les limites d'exploitation de cette faille sont inconnues. Les conséquences à moyen et long terme sont insoupçonnables : des certificats de sécurité eux-mêmes pourraient être compromis et leurs clés de déchiffrement, privées, pourraient avoir été accédées, ce qui rendrait le protocole TSL/DTSL inutile (les cybercriminels pourraient toujours accéder au déchiffrement, même après l'application du correctif). Or les clés privés de chiffremet représentent le Saint des saints, le naos de la forteresse de la sécurité, celle du chiffrement. Avec ces clés, tous les traffics peuvent être lus dans le texte, y compris tous les traffics futurs.

Outre l'application du correctif de sécurité, il faudrait mettre à jour tous les identifiant/mots de passe, côté internautes, et utiliser de nouveaux certificats côté domaines (ce qui est payant).

L'attaque ne laisse strictement aucune trace. Elle peut être réitérée un nombre illimitée de fois pour capturer des contenus différents dans les 64 KO de mémoire des serveurs.

CVE de la faille Heartbleed

CVE de la faille Heartbleed

CVE-2014-0160 - openssl.org

https://www.openssl.org/news/secadv_20140407.txt

OpenSSL Security Advisory [07 Apr 2014] ======================================== TLS heartbeat read overrun (CVE-2014-0160) ========================================== A missing bounds check in the handling of the TLS heartbeat extension can be used to reveal up to 64k of memory to a connected client or server. Only 1.0.1 and 1.0.2-beta releases of OpenSSL are affected including 1.0.1f and 1.0.2-beta1. Thanks for Neel Mehta of Google Security for discovering this bug and to Adam Langley <agl@chromium.org> and Bodo Moeller <bmoeller@acm.org> for preparing the fix. Affected users should upgrade to OpenSSL 1.0.1g. Users unable to immediately upgrade can alternatively recompile OpenSSL with -DOPENSSL_NO_HEARTBEATS. 1.0.2 will be fixed in 1.0.2-beta2.

Comment je me fais avoir

Comment je me fais avoir

Contre mesures

Contre mesures

Concerne les administrateurs et opérateurs des serveurs. Le bug est déjà patché. Il faut appliquer le patch puis créer une nouvelle paire clé publique/clé privée, mettre à jour le certificat SSL puis changer (obliger les utilisateurs du service à changer) les identifiant/mots de passe.

Références

Références

Ressources

Ressources

07.04.2014 - Existentialize.com - Diagnosis of the OpenSSL Heartbleed Bug

08.04.2014 - Ars technica - Critical crypto bug exposes Yahoo Mail, other passwords Russian roulette-style

Heartbleed vulnerability-checking (Recherche de vulnérabilité Heartbleed)

08.04.2014 - Netcraft - 500.000 sites sécurisés sont vulnérables et les données de tous leurs visiteurs compromises.

09.04.2014 - Bruce Schneier - Heartbleed is a catastrophic bug in OpenSSL

15.04.2014 - 01Net - Les premiers piratages basés sur Heartbleed se font jour

17.04.2014 - 01Net - Première arrestation d'un pirate ayant exploité la faille Heartbleed

Requêtes similaires

Requêtes similaires

18.06.2013 - 00h00 - Paris - (Assiste - Pierre Pinard) - Mise à jour de notre article antérieur (versions 1997-2007)

|

|

|